Précis De Recherche Opérationnelle Et Aide A La Decision- Cours Cnam Toulouse

CNAM Cours ServeurRadius

-

Upload

imane-oubalid -

Category

Documents

-

view

235 -

download

1

Transcript of CNAM Cours ServeurRadius

-

7/28/2019 CNAM Cours ServeurRadius

1/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Le protocole RADIUS

Remote Authentication Dial-In User Service

CNAM SMB 214-215

Claude Duvallet

Universit du HavreUFR des Sciences et Techniques

Courriel : [email protected]

Claude Duvallet 1/26 Le protocole RADIUS

-

7/28/2019 CNAM Cours ServeurRadius

2/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Objectifs du cours

Prsenter le principe du serveur RADIUS.

Prsenter WPA

Prsenter 802.1x

Prsenter EAP

Claude Duvallet 2/26 Le protocole RADIUS

-

7/28/2019 CNAM Cours ServeurRadius

3/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Plan de la prsentation

1 Introduction

2 Fonctionnement du protocole Radius

3 Le protocole WPA

4 Le protocole 802.1x

5 Le protocole EAP

6 Conclusion

Claude Duvallet 3/26 Le protocole RADIUS

-

7/28/2019 CNAM Cours ServeurRadius

4/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Rfrences bibliographiques

Principes gnraux des serveurs Radius

Rfrences bibliographiques

Serge Bordres. Authentification rseau avec Radius : 802.1x,

EAP, FreeRadius. Eyrolles. 2006.

Jonathan Hassell. Radius. OReilly. 2002.

Claude Duvallet 4/26 Le protocole RADIUS

-

7/28/2019 CNAM Cours ServeurRadius

5/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Rfrences bibliographiques

Principes gnraux des serveurs Radius

Principes gnraux de Radius

Protocole standard dauthentification, initialement mis au point

par Livingston.

Dfini au sein des RFC 2865 et 2866.

Fonctionnement bas sur un systme client/serveur charg de

dfinir les accs dutilisateurs distants un rseau.

Protocole de prdilection des fournisseurs daccs internet :

relativement standard,

propose des fonctionnalits de comptabilit permettant aux FAI defacturer prcisment leurs clients.

Le protocole RADIUS permet de faire la liaison entre des besoins

didentification et une base dutilisateurs en assurant le transport

des donnes dauthentification de faon normalise.

Claude Duvallet 5/26 Le protocole RADIUS

I t d ti

-

7/28/2019 CNAM Cours ServeurRadius

6/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Principe de fonctionnement de Radius

Scnario de fonctionnement

Limitations

Principe de fonctionnement de Radius

RADIUS repose principalement :

sur un serveur (le serveur RADIUS),reli une base

didentification (base de donnes, annuaire LDAP, etc.),

sur un client RADIUS, appel NAS (Network Access Server),

faisant office dintermdiaire entre lutilisateur final et le serveur.

Lensemble des transactions entre le client RADIUS et le serveur

RADIUS est chiffr.

Le serveur RADIUS peut faire office de proxy, cest--dire

transmettre les requtes du client dautres serveurs RADIUS.Le serveur traite les demandes dauthentification en accdant si

ncessaire une base externe : base de donnes SQL, annuaire

LDAP, comptes dutilisateurs, de machines ou de domaines.

un serveur RADIUS dispose pour cela dun certain nombre

dinterfaces ou de mthodes.

Claude Duvallet 6/26 Le protocole RADIUS

Introduction

-

7/28/2019 CNAM Cours ServeurRadius

7/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Principe de fonctionnement de Radius

Scnario de fonctionnement

Limitations

Scnario de fonctionnement (1/2)

Un utilisateur envoie une requte au NAS afin dautoriser une

connexion distance.

Le NAS achemine la demande au serveur RADIUS.

Le serveur RADIUS consulte sa base de donnes didentification

afin de connatre le type de scnario didentification demand

pour lutilisateur.

Soit le scnario actuel convient, soit une autre mthode

didentification est demande lutilisateur. Le serveur RADIUS

retourne ainsi une des quatre rponses suivantes :

ACCEPT : lidentification a russi.

REJECT : lidentification a chou.

CHALLENGE : le serveur RADIUS souhaite des informations

supplmentaires de la part de lutilisateur et propose un dfi .

Claude Duvallet 7/26 Le protocole RADIUS

Introduction

-

7/28/2019 CNAM Cours ServeurRadius

8/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Principe de fonctionnement de Radius

Scnario de fonctionnement

Limitations

Scnario de fonctionnement (2/2)

Une autre rponse est possible : CHANGE PASSWORD o le

serveur RADIUS demande lutilisateur un nouveau mot depasse.

Change-password est un attribut VSA (Vendor-Specific

Attributes), cest--dire quil est spcifique un fournisseur.

Suite cette phase dit dauthentification, dbute une phase

dautorisation o le serveur retourne les autorisations de

lutilisateur.

Claude Duvallet 8/26 Le protocole RADIUS

Introduction

-

7/28/2019 CNAM Cours ServeurRadius

9/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Principe de fonctionnement de Radius

Scnario de fonctionnement

Limitations

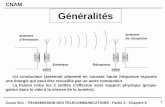

Schma de fonctionnement du protocole RADIUS

Primergy

(Client RADIUS)

NAS

Client (Utilisateur)

ServeurRADIUS

ServicesRseau

Claude Duvallet 9/26 Le protocole RADIUS

Introduction

-

7/28/2019 CNAM Cours ServeurRadius

10/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Principe de fonctionnement de Radius

Scnario de fonctionnement

Limitations

Protocoles de mots de passe

RADIUS connat nativement deux protocoles de mots de passe :

PAP (change en clair du nom et du mot de passe),

CHAP (change bas sur un hachage de part et dautre avec

change seulement du challenge).

Le protocole prvoit deux attributs spars : User-Password et

CHAP-Password.

Depuis, se sont greffes les variations Microsoft : MS-CHAP et

MS-CHAP-V2.

Leur similarit avec CHAP permet de les transporter en RADIUS

de la mme faon, linitiative du serveur et sous rserve bien

entendu de possibilit de transport de bout en bout de lutilisateur

(supplicant) au client Radius, du client au serveur Radius et enfin

du serveur Radius la base de donnes didentification.

Claude Duvallet 10/26 Le protocole RADIUS

Introduction

-

7/28/2019 CNAM Cours ServeurRadius

11/26

Introduction

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Principe de fonctionnement de Radius

Scnario de fonctionnement

Limitations

Limitations du protocole RADIUS (1/3)

RADIUS a t conu pour des identifications par modem, sur des

liaisons lentes et peu sres :

cest la raison du choix du protocole UDP.

ce choix technique dun protocole non agressif conduit des

changes laborieux bass sur des temporisations de rmission,des changes daccuss-rceptions.

DIAMETER (qui devrait remplacer RADIUS) utilise TCP ou STCP.

RADIUS base son identification sur le seul principe du couple

nom/mot de passe :

parfaitement adapt lpoque (1996),cette notion a d tre adapte.

Exemple : pour lidentification des terminaux mobiles par leur

numro IMEI ou par leur numro dappel (Calling-Station-ID en

Radius) sans mot de passe (alors que la RFC interdit le mot de

passe vide !).

Claude Duvallet 11/26 Le protocole RADIUS

-

7/28/2019 CNAM Cours ServeurRadius

12/26

Introduction

-

7/28/2019 CNAM Cours ServeurRadius

13/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Principe de fonctionnement de Radius

Scnario de fonctionnement

Limitations

Limitations du protocole RADIUS (3/3)

RADIUS est strictement client-serveur :

do des discussions et bagarres de protocoles propritaires

quand un serveur doit lgitimement tuer une session pirate sur unclient,

DIAMETER possde des mcanismes dappel du client par le

serveur.

RADIUS nassure pas de mcanismes didentification du

serveur :

se faire passer pour un serveur est un excellent moyen de rcolter

des noms et mots de passe,

EAP assure une identification mutuelle du client et du serveur.

Claude Duvallet 13/26 Le protocole RADIUS

Introduction

-

7/28/2019 CNAM Cours ServeurRadius

14/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Le protocole WPA (1/2)

Objectif : combler les lacunes du protocole WEP :Utilisation dalgorithmes peu dvelopps et facilement craquables.

Impossibilit dauthentifier un ordinateur ou un utilisateur qui se

connecterait au rseau.Dfinition de deux nouvelles mthodes de chiffrement et de

contrle dintgrit :TKIP (Temporal Key Integrity Protocol) :sadapte au mieux au matriel existant,

utilise RC4 comme algorithme de chiffrement,

ajoute un contrle dintgrit MIC,

introduit un mcanisme de gestion de cls (cration de cls

dynamiques intervalles de temps rguliers).CCMP (Counter Mode with Cipher Block Chaining Message

Authentification Code Protocol) :

plus puissant que TKIP,

utilise AES comme algorithme de chiffrement,

totallement incompatible avec le matriel actuel solution long

terme.Claude Duvallet 14/26 Le protocole RADIUS

Introduction

-

7/28/2019 CNAM Cours ServeurRadius

15/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Le protocole WPA (2/2)

WPA utilise le protocole 802.1X.

Autre nom : EAP Over LAN (EAPOL).

Permet dauthentifier les machines ou les utilisateurs connects

au rseau.

Permet de transfrer des paquets dauthentification versdiffrents lments du rseau.

Offre un mcanisme pour changer des cls qui seront utilises

pour chiffrer les communications et en contrler lintgrit.

WPA-PSK (Pre Shared Key) permet aux particuliers de bnficier

de WPA sans disposer dun serveur dauthentification :au dbut : dtermination dune cl statique ou dune "paraphrase"

(comme pour le WEP),

mais utilisation de TKIP,

ensuite : changement automatique des cls intervalles de temps

rguliers.Claude Duvallet 15/26 Le protocole RADIUS

Introduction

F ti t d t l R di P t ti

-

7/28/2019 CNAM Cours ServeurRadius

16/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Prsentation

Acteurs

Authentification

Point daccs au rseau

Le protocole 802.1x

IEEE 802.1X est un standard de lIEEE pour le contrle daccs

au rseau bas sur les ports.

Cest une partie du groupe de protocoles IEEE 802 (802.1).

Ce standard fournit une authentification aux quipements

connects un port Ethernet.

Il est aussi utilis pour certains points daccs WiFi, et il est bas

sur EAP.802.1X est une fonctionnalit disponible sur certains

commutateurs rseau.

Claude Duvallet 16/26 Le protocole RADIUS

Introduction

Fonctionnement d protocole Radi s Prsentation

-

7/28/2019 CNAM Cours ServeurRadius

17/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Prsentation

Acteurs

Authentification

Point daccs au rseau

Les acteurs du 802.1x

Supplicant : il sagit du systme authentifier (le client).

Port Access Entity (PAE) : il sagit du point daccs au rseau.

Authenticator System : il sagit du systme authentificateur. Il

contrle les ressources disponibles via le PAE.

authentifier

Systme (Relais)

Systme authentificateurdauthentification

Systme serveur

PAE

802.1X

LAN (support physique)

Claude Duvallet 17/26 Le protocole RADIUS

Introduction

Fonctionnement du protocole Radius Prsentation

-

7/28/2019 CNAM Cours ServeurRadius

18/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Prsentation

Acteurs

Authentification

Point daccs au rseau

Lauthentification

Le systme authentificateur se comporte comme un mandataire

entre le systme authentififier et le serveur dauthentification.

Si lauthentification russit, le systme authentificateur donne

laccs la ressource quil contrle.

Le serveur dauthentification gre lauthentification en dialoguantavec le systme authentifier en fonction du protocole

dauthentification utilis.

Dans la plupart des implmentation du protocole 802.1X, le

systme authentificateur est un quipement rseau

(commutateur Ethernet, borne daccs sans fil, oucommutateur/routeur IP).

Le systme authentifier est un poste de travail ou un serveur.

Le serveur dauthentification est typiquement un serveur Radius

ou tout autre quipement capable de faire de lauthentification.

Claude Duvallet 18/26 Le protocole RADIUS

IntroductionFonctionnement du protocole Radius Prsentation

-

7/28/2019 CNAM Cours ServeurRadius

19/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Prsentation

Acteurs

Authentification

Point daccs au rseau

Le point daccs au rseau (PAE)

La principale innovation de 802.1X consiste scinder le port

daccs physique au rseau en deux ports logiques qui sont

connects en parallle sur le port physique.

Le premier port logique est dit contrl et peut prendre deuxtats : ouvert ou ferm .

Le deuxime port logique est toujours accessible mais il ne gre

que les trames spcifique au protocole 802.1X.

Ce modle ne fait pas intervenir la nature physique de la

connexion. Il peut sagir :

dune prise RJ45 (cas du support de transmission cuivre).

de connecteurs SC ou MT-RJ (cas de la fibre optique).

dun accrochage logique au rseau (cas des supports de

transmission hertzien en 802.11{a,b,g}).

Claude Duvallet 19/26 Le protocole RADIUS

IntroductionFonctionnement du protocole Radius

EAP-MD5

-

7/28/2019 CNAM Cours ServeurRadius

20/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

LEAP

EAP-TTLS

PEAP

EAP-TLS

Le protocole EAP

EAP (Extensible Authentication Protocol) est un protocole conu

pour tendre les fonctions du protocole Radius des types

didentification plus complexes.

Il est indpendant du matriel du client Radius et ngoci

directement avec le supplicant (poste client, terminal daccs).

Cest ce qui a permis de le mettre en place rapidement sur un

maximum dappareils rseau :

puisquil nutilise que deux attributs Radius servant de protocolede transport,

a conduit une explosion de types EAP : EAP-MD5, EAP-TLS,

EAP-TTLS, EAP-PEAP, EAP-MS-CHAP-V2, EAP-AKA,

EAP-LEAP et EAP-FAST (Cisco), EAP-SIM, etc.

Claude Duvallet 20/26 Le protocole RADIUS

IntroductionFonctionnement du protocole Radius

EAP-MD5

LEAP

-

7/28/2019 CNAM Cours ServeurRadius

21/26

Fonctionnement du protocole Radius

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

LEAP

EAP-TTLS

PEAP

EAP-TLS

Le protocole EAP-MD5

Cest le plus simple.

Le client est authentifi par le serveur en utilisant un mcanisme

de dfi rponse :

Le serveur envoie une valeur alatoire (le dfi).Le client concatne ce dfi le mot de passe et en calcul, en

utilisant lalgotithme MD5, une valeur encrypte quil envoie au

serveur.

Le serveur qui connat le mot de passe calcule son propre

cryptogramme, compare les deux et en fonction du rsultat valide

ou non lauthentification.

Une coute du trafic rseau peut dans le cas dun mot de passe

trop simple permettre de le retrouver au moyen dune attaque par

force brute ou par dictionnaire.

Claude Duvallet 21/26 Le protocole RADIUS

IntroductionFonctionnement du protocole Radius

EAP-MD5

LEAP

-

7/28/2019 CNAM Cours ServeurRadius

22/26

p

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

LEAP

EAP-TTLS

PEAP

EAP-TLS

Le protocole LEAP

Mthode propre CISCO.

Repose sur lutilisation de secrets partags pour authentifier

mutuellement le serveur et le client.

Elle nutilise aucun certificat.

Elle est base sur lchange de dfis et de rponses.

Claude Duvallet 22/26 Le protocole RADIUS

IntroductionFonctionnement du protocole Radius

EAP-MD5

LEAP

-

7/28/2019 CNAM Cours ServeurRadius

23/26

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

LEAP

EAP-TTLS

PEAP

EAP-TLS

Le protocole EAP-TTLS

EAP-TTLS (tunneled Transport Secure Layer).Il utilise TLS comme tunnel pour changer des couples attribut

valeur servant lauthentification.

Pratiquement nimporte quelle mthode dauthentification peut

tre utilise.

Claude Duvallet 23/26 Le protocole RADIUS

IntroductionFonctionnement du protocole Radius

EAP-MD5

LEAP

-

7/28/2019 CNAM Cours ServeurRadius

24/26

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

LEAP

EAP-TTLS

PEAP

EAP-TLS

Le protocole PEAP (Protected EAP)

Cest une mthode trs semblable dans ses objectifs et voisine

dans la ralisation EAP-TTLS.

Elle est dveloppe par Microsoft.

Elle se sert dun tunnel TLS pour faire circuler de lEAP.

On peut alors utiliser toutes les mthodes dauthentification

supportes par EAP.

Claude Duvallet 24/26 Le protocole RADIUS

IntroductionFonctionnement du protocole Radius

EAP-MD5

LEAP

-

7/28/2019 CNAM Cours ServeurRadius

25/26

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

LEAP

EAP-TTLS

PEAP

EAP-TLS

Le protocole EAP-TLS

EAP-TLS : Extensible Authentication Protocol-Transport Layer

Security

Cest la plus sre.

Le serveur et le client possdent chacun leur certificat qui vaservir les authentifier mutuellement.

Cela reste relativement contraignant du fait de la ncessit de

dployer une infrastructure de gestion de cls.

TLS, la version normalise de SSL (Secure Socket Layer), est untransport scuris (chiffrement, authentification mutuelle, contrle

dintgrit).

Cest lui qui est utilis de faon sous-jacente par HTTPS, la

version scurise de HTTP et pour scuriser le Web.

Claude Duvallet 25/26 Le protocole RADIUS

IntroductionFonctionnement du protocole Radius

L t l WPA

-

7/28/2019 CNAM Cours ServeurRadius

26/26

Le protocole WPA

Le protocole 802.1x

Le protocole EAP

Conclusion

Webliographie

Webliographie

http://www.commentcamarche.net/authentification/radius.php3

http://2003.jres.org/actes/paper.143.pdf

http://raisin.u-bordeaux.fr/IMG/pdf/radius.pdf

http://www.ysn.ru/docs/lucent/radius.pdf

http://wifi.geeek.org/docs/ebook_sept2003.pdf

http://fr.wikipedia.org/wiki/Infrastructure_%C3%A0_cl%C3%A9s_

publiques

http://fr.wikipedia.org/wiki/Radius_(informatique)

http://www.wifiradis.net/

http://fr.wikipedia.org/wiki/802.1x

Claude Duvallet 26/26 Le protocole RADIUS

http://www.commentcamarche.net/authentification/radius.php3http://2003.jres.org/actes/paper.143.pdfhttp://raisin.u-bordeaux.fr/IMG/pdf/radius.pdfhttp://www.ysn.ru/docs/lucent/radius.pdfhttp://wifi.geeek.org/docs/ebook_sept2003.pdfhttp://fr.wikipedia.org/wiki/Infrastructure_%C3%A0_cl%C3%A9s_publiqueshttp://fr.wikipedia.org/wiki/Infrastructure_%C3%A0_cl%C3%A9s_publiqueshttp://fr.wikipedia.org/wiki/Radius_(informatique)http://www.wifiradis.net/http://fr.wikipedia.org/wiki/802.1xhttp://fr.wikipedia.org/wiki/802.1xhttp://www.wifiradis.net/http://fr.wikipedia.org/wiki/Radius_(informatique)http://fr.wikipedia.org/wiki/Infrastructure_%C3%A0_cl%C3%A9s_publiqueshttp://fr.wikipedia.org/wiki/Infrastructure_%C3%A0_cl%C3%A9s_publiqueshttp://wifi.geeek.org/docs/ebook_sept2003.pdfhttp://www.ysn.ru/docs/lucent/radius.pdfhttp://raisin.u-bordeaux.fr/IMG/pdf/radius.pdfhttp://2003.jres.org/actes/paper.143.pdfhttp://www.commentcamarche.net/authentification/radius.php3