Introduction aux Réseaux et Bases de...

Transcript of Introduction aux Réseaux et Bases de...

INSTITUT SUPERIEUR DE GESTION DE TUNIS

Introduction aux Réseaux et Bases de Routage

Kaouther Nouira

2011-2012

2

Résumé

Ce cours a pour objectif de présenter les concepts et les technologies de base liés aux

réseaux.

Ce cours participe à la formation de nos étudiants de première année Licence Fondamentale

en Informatique de Gestion pour la Certification Cisco Networking Academy (CCNA). C’est

pour cette raison que le plan et la plupart des illustrations sont issus du cours en ligne CCNA

Exploration (module 1).

Les objectifs pédagogiques de ce cours sont :

Sensibiliser les étudiants sur l’importance des réseaux dans notre vie de tous les jours.

Comprendre la notion de communication.

Définir les modèles en couche (OSI et TCP/IP).

Définir le fonctionnement de chaque couche OSI.

Détailler les protocoles de la couche application et transport.

Ce cours s’étale sur le premier semestre de la première année Licence Fondamentale en

Informatique de Gestion à l’Institut Supérieur de Gestion de Tunis à raison de 1,5 heure de

cours par semaine.

3

Table des matières Chapitre 1: Introduction aux réseaux ....................................................... Erreur ! Signet non défini.

Introduction ................................................................................................................................. 7

Objectifs ....................................................................................................................................... 7

1.1 Communiquer dans un monde en réseau ............................................................................. 7

1.1.1 Adaptation des réseaux à notre mode de vie................................................................... 7

1.1.2 Exemples d’outils de communication .............................................................................. 9

1.1.3 Adaptation des réseaux à notre mode d’apprentissage .................................................. 10

1.1.4 Adaptation des réseaux à notre travail.......................................................................... 10

1.1.5 Adaptation des réseaux dans le monde de loisir ............................................................ 10

1.2 Communication ................................................................................................................. 11

1.2.1 Qu’est ce que la communication................................................................................... 11

1.2.2 Qualité des communications ........................................................................................ 11

1.3 Réseau en tant que plateforme.......................................................................................... 12

1.3.1 Eléments d’un réseau .................................................................................................. 12

1.3.2 Les réseaux multiples................................................................................................... 13

1.3.3 Réseaux convergents ................................................................................................... 13

1.4 Architecture réseau........................................................................................................... 14

1.4.1 La tolérance aux pannes............................................................................................... 14

1.4.2 L’évolutivité ................................................................................................................ 17

1.4.3 La qualité des services ................................................................................................. 17

1.4.4 La sécurité................................................................................................................... 18

Chapitre 2: Communication sur un réseau ................................................................................... 19

Introduction ............................................................................................................................... 19

Objectifs ..................................................................................................................................... 19

2.1 La plateforme pour la communication .................................................................................... 19

2.1.1 Les éléments de communication ...................................................................................... 19

2.1.2Communication des messages .......................................................................................... 20

2.1.3 Composants du réseau .................................................................................................... 21

2.1.4 Périphérique finaux et leur rôle sur le réseau.................................................................... 21

2.1.5 Périphériques intermédiaires et leur rôle sur le réseau...................................................... 22

2.1.6 Supports réseau .............................................................................................................. 22

2.2 Réseaux locaux, Réseaux étendus et Interréseaux ................................................................... 23

2.2.1 Réseaux locaux ............................................................................................................... 23

4

2.2.2 Réseaux étendus ............................................................................................................. 24

2.2.3 Interréseau (Internet, Réseau de réseaux) ........................................................................ 25

2.2.4 Représentation du réseau................................................................................................ 25

2.3 Les protocoles ....................................................................................................................... 26

2.3.1 Règles qui régissent les communications .......................................................................... 26

2.3.2 Protocoles réseau ........................................................................................................... 26

2.3.3 Suite de protocoles et normes de l’industrie ..................................................................... 26

2.3.4 Interaction de protocoles ................................................................................................ 26

2.3.5 Protocoles indépendants de la technologie....................................................................... 27

2.4 Utilisation des modèles en couche.......................................................................................... 28

2.4.1 Avantages de l’utilisation d’un modèle en couche ............................................................. 28

2.4.2 Modèles de protocoles et modèles de référence............................................................... 28

2.4.3 Modèle TCP/IP ................................................................................................................ 29

2.4.4 Processus de communication........................................................................................... 29

2.4.5 Unité de données de protocole et encapsulation .............................................................. 30

2.4.6 Processus d’envoi et de réception .................................................................................... 30

2.4.7 Le modèle OSI ................................................................................................................. 30

2.4.8 Comparaison des modèles OSI et TCP/IP .......................................................................... 31

2.5 Adressage de réseau .............................................................................................................. 32

2.5.1 Adressage dans le réseau................................................................................................. 32

2.5.2 Acheminement des données jusqu’au périphérique final................................................... 32

Chapitre 3: Fonctionnement et protocoles des couches applicatives ............................................ 34

Introduction ............................................................................................................................... 34

Objectifs ..................................................................................................................................... 34

3.1 Application : l’interaction entre les réseaux............................................................................. 35

3.1.1 Modèle OSI et TCP/IP ...................................................................................................... 35

3.1.2 Logiciels de la couche application..................................................................................... 37

3.1.3 Applications utilisateurs, services et protocoles de la couche application ........................... 37

3.1.4 Fonctions du protocole de couche application .................................................................. 38

3.2 Utilisation des applications et des services .............................................................................. 38

3.2.1 Modèle client serveur...................................................................................................... 38

3.2.2 Serveurs ......................................................................................................................... 39

3.2.3 Services et protocoles de la couche application ................................................................ 39

3.2.4 Réseau et applications peer to peer (P2P)......................................................................... 39

5

3.3 Exemples de services et protocoles de la couche application.................................................... 41

3.3.1 Services et protocoles DNS (Domain Name System) .......................................................... 41

3.3.2 Services WWW et HTTP ................................................................................................... 43

3.3.3 Services de messagerie et protocoles SMTP et POP ........................................................... 45

3.3.4 Services de téléchargement de fichiers et le protocole FTP ................................................ 48

3.3.5 Service DHCP .................................................................................................................. 48

3.3.6 Services pear to pear et protocole Gnutella ...................................................................... 50

Chapitre 4 : Couche transport OSI ............................................................................................... 51

Introduction ............................................................................................................................... 51

Objectifs pédagogiques ............................................................................................................... 51

4.1 Rôle de la couche transport.................................................................................................... 52

4.1.1 Objectifs de la couche transport ...................................................................................... 52

Suivi des conversations individuelles ..................................................................................... 52

Segmentation des données .................................................................................................. 52

Reconstitution des segments ................................................................................................ 52

Identification des applications .............................................................................................. 52

4.1.2 Contrôle des conversations.............................................................................................. 53

Établissement d’une session ................................................................................................. 53

Acheminement fiable ........................................................................................................... 54

Livraison dans un ordre défini............................................................................................... 54

Contrôle du flux ................................................................................................................... 54

4.1.3 Prise en charge des communications fiables ..................................................................... 54

Détermination du besoin de fiabilité ..................................................................................... 54

4.1.4 TCP/UDP......................................................................................................................... 55

Protocole UDP (User Datagram Protocol) .............................................................................. 55

Protocole TCP (Transmission Control Protocol) ...................................................................... 56

4.1.5 Adressage de ports.......................................................................................................... 56

Identification des conversations ........................................................................................... 56

Utilisation du protocole TCP et du protocole UDP .................................................................. 57

Liens ................................................................................................................................... 57

4.1.6 Segmentation et reconstitution : diviser et conquérir ........................................................ 57

Les protocoles TCP et UDP traitent différemment la segmentation. ........................................ 58

4.2 Protocole TCP : des communications fiables ............................................................................ 58

4.2.1 Fiabilisation des conversations......................................................................................... 58

6

4.2.2 Processus serveur TCP ..................................................................................................... 59

4.2.3 Etablissement et fermeture d’une connexion TCP ............................................................. 60

4.3 Gestion des sessions TCP........................................................................................................ 62

4.3.1 Réassemblage des segments TCP ..................................................................................... 62

4.3.2 Reçu TCP avec fenêtrage ................................................................................................. 63

4.3.3 Retransmission TCP ......................................................................................................... 64

4.3.4 Contrôle de l’encombrement sur TCP – Réduction de la perte de segments........................ 65

4.4 Protocole UDP : des communications avec peu de surcharge ................................................... 67

4.4.1 UDP : faible surcharge contre fiabilité .............................................................................. 67

4.4.2 Réassemblage des datagrammes UDP .............................................................................. 68

4.4.3 Processus et requêtes des serveurs UDP........................................................................... 69

4.4.4 Processus des clients UDP................................................................................................ 69

7

Chapitre 1

Introduction aux réseaux

Introduction Ce chapitre présente la plateforme de réseau de données dont nos relations sociales et

commerciales sont de plus en plus dépendantes.

Ce chapitre sert de base à l’étude des services, des technologies et des problèmes rencontrés par les

professionnels des réseaux lorsqu’ils reçoivent élaborent et assurent la maintenance des réseaux.

Objectifs • décrire l’impact des réseaux sur notre vie de tous les jours ;

• décrire le rôle des réseaux de données dans les relations humaines ;

• identifier les éléments clés de n’importe quel réseau de données ;

• identifier les opportunités et les défis posés par la convergence des réseaux ;

1.1 Communiquer dans un monde en réseau

1.1.1 Adaptation des réseaux à notre mode de vie

Parmi les éléments essentiels à l’existence humaine, le besoin de communiquer arrive juste

après le besoin de survie.

Les méthodes dont nous nous servons pour partager idées et informations changent et

évoluent sans cesse. Au début, la seule et unique méthode qui existait était la conversation

face à face. Aujourd’hui, les découvertes en matière de support étendent sans cesse la

portée de nos communications (voir tableau 1).

Tableau 1 : Exemples de communications, leurs portées et leurs supports :

Type de communication Portée Support

Journaux Ville Papier

Radio Ville Ondes

Télévision Ville Ondes

Réseau local Bâtiment Câble

Internet Globe terrestre Câble

Satellites Univers Ondes

8

Les premiers réseaux de données se limitaient à échanger des informations reposant sur des

caractères entre des systèmes informatiques. Les réseaux modernes ont évolué pour prendre

en charge l’audio, la vidéo, l’image et le texte entre des périphériques de types différents.

La nature instantanée des communications sur Internet encourage la formation de

communités internationales. Ces communités favorisent à leurs tours des interactions

sociales pour lesquelles géographie et fuseaux horaires n’ont aucune importance (voir

figure1).

Figure 1 : Internet encourage la formation de communités internationales

La technologie constitue aujourd’hui le principal vecteur de changement au monde car elle

contribue à créer un univers dans lequel les frontières nationales, les distances et les limites

physiques perdent de leurs importances.

Comme Internet connecte des individus et favorise des communications informelles, il

constitue la plateforme permettant de :

Travailler,

Informer,

Enseigner, …

Il permet aussi de:

Connaitre les conditions météorologiques.

Déterminer le trajet le moins embouteillé en visualisant les vidéos du trafic routier

transmises par les Webcams.

Consulter votre compte bancaire et payer vos factures.

Recevoir et envoyer des courriels et passer des appels téléphoniques via Internet.

Rechercher des informations médicales.

Etc… (voir figure 2).

9

Figure 2 : Les réseaux de données offrent des services qui font partie intégrante de notre

mode de vie

1.1.2 Exemples d’outils de communication dans un réseau de données

L’apparition puis l’adoption généralisée d’Internet ont entraîné la création de nouvelles

formes de communication (voir figure 3) :

La messagerie instantannée,

Les blog ou réseaux sociaux,

Le Podcast.

Figure 3 : outils de communication

Messagerie instantanée :

La messagerie instantanée est une forme de communication temps réel entre 2 personnes

ou plus basée sur la saisie du texte développé à partir de services de conversation IRC

(Internet Relay Chat). La messagerie instantanée incorpore des fonctionnalités telles que le

transfert de fichiers et les communications vocales et vidéo.

Blogs :

Les blogs sont des pages web qui sont faciles à mettre à jour et à modifier (ex. Twitter,

Facebook, …).

Podcast :

Le podcast est un support audio qui permet aux utilisateurs d’enregistrer des données audio,

de les convertir en fichiers informatiques et de les placer sur un site web à partir duquel des

tiers peuvent le télécharger.

10

1.1.3 Adaptation des réseaux de données à notre mode d’apprentissage

Les cours dispensés à l’aide d’un réseau ou de ressources Internet sont souvent appelés

formation en ligne ou e-learning.

Les cours en ligne peuvent contenir des données audio et vidéo et être à la disposition des

participants où et quand ils le veulent.

Les groupes et forums de discussion en ligne permettent aux participants de collaborer avec

leurs formateurs et les autres participants.

1.1.4 Adaptation des réseaux de données à notre travail

Au début, les entreprises exploitaient les réseaux de données pour enregistrer et

gérer en interne des informations et des données.

Ces réseaux d’entreprises ont ensuite évolué pour permettre le transfert de

nombreux types de services à savoir les courriels, la vidéo, la messagerie et la

téléphonie. Parmi ces réseaux nous citons :

Les Intranets :

Des réseaux privés exclusivement utilisés par l’entreprise permettant de

communiquer avec les employés partout dans le monde ainsi que les succursales.

Les extranets :

Partie de l’Intranet d’une entreprise accessible par des utilisateurs externes tels que

fournisseurs, clients, etc… via le réseau Internet.

Le Télétravail :

Les employés à distance, appelés télétravailleurs, ont recours à des services d’accès à

distance sécurisés à partir de leurs domiciles ou lors de leurs déplacements. Le

réseau de données leur permet de travailler comme s’ils étaient sur site. Il est

également possible d’organiser des réunions et conférences virtuelles auxquelles les

personnes éloignées peuvent participer.

1.1.5 Adaptation des réseaux de données dans le monde de loisir

Explorer virtuellement des lieux.

Ecouter des artistes.

Jouer en ligne.

Vendre et acheter en ligne.

Se regrouper avec une communité internationale sur un sujet particulier.

11

1.2 Communication

1.2.1 Qu’est ce que la communication

Avant de communiquer, nous établissons des règles appelées aussi conventions ou

protocoles qui régissent la conversation. Ces règles doivent être respectées pour que

le message soit correctement transmis et compris.

Parmi les protocoles qui régissent nos communications pour qu’elles se déroulent

correctement nous citons :

L’identification de l’expéditeur et du destinataire.

Le recours à une méthode de communication convenue (face à face,

téléphone, lettre, …).

L’utilisation d’une langue et d’une syntaxe communes.

La vitesse et le rythme d’élocution.

La demande de confirmation de réception si le message est important.

1.2.2 Qualité des communications

La communication entre individus est réussie lorsque le sens du message compris par

le destinataire est identique au sens que l’expéditeur a voulu lui donner.

Dans le cas de réseaux de données, certains critères de base servent à en déterminer

le succès. Lorsqu’un message se déplace sur un réseau, plusieurs facteurs peuvent

l’empêcher d’atteindre son destinataire ou déformer le sens initial. Ces facteurs

peuvent être externes ou internes.

Les facteurs externes :

Les facteurs externes qui affectent la communication sont liés à la complexité du

réseau et au nombre de périphériques par lesquels le message doit transiter avant

d’atteindre sa destination finale. Parmi les facteurs externes :

La qualité du chemin d’accès.

Le nombre de fois où le message doit changer de forme.

Le nombre de fois où le message doit être redirigé ou redressé.

La quantité d’autres messages transmis simultanément sur le réseau.

Le délai alloué à une communication réussie.

Les facteurs internes

Les facteurs internes gênant la communication réseau sont liés à la nature même du

message. Parmi les facteurs internes affectant la réussite d’une communication sur le

réseau, nous citons :

La taille du message (les messages volumineux peuvent être interrompus).

La complexité du message.

12

L’importance du message (message à faible priorité peut être abandonné en

cas de surcharge du réseau).

Il importe donc d’anticiper et de contrôler les facteurs internes et externes pour

assurer le succès des communications réseau.

1.3 Réseau en tant que plateforme

1.3.1 Eléments d’un réseau

La figure 4 montre les éléments constituant le plus souvent un réseau à savoir :

Les périphériques,

Les supports,

Les règles de communication,

Le message.

Figure 4 : Eléments d’un réseau

Pour qu’un réseau soit opérationnel, il faut que les périphériques soient connectés.

Les connexions peuvent être câblées ou sans fil.

Les câbles peuvent être en cuivre et transmettent des signaux électriques ou en

fibres optiques et transmettent la lumière.

Câbles à base de cuivre :

Câble téléphonique à paire torsadée.

Câble coaxial.

Câble à paires torsadées non blindées (UTP).

Les fibres optiques :

fin filament de verre ou de plastique qui véhicule des signaux lumineux.

Le réseau offre certains services aux applications informatiques présentes. Les

périphériques connectés les uns aux autres sont régis par des règles / protocoles

(voir tableau 1).

13

Tableau 1 : Pour chaque service il y a des protocoles

Les protocoles sont des règles utilisées par les périphériques en réseau pour

communiquer.

1.3.2 Les réseaux multiples

Les réseaux classiques de transfert de données téléphoniques, de radio, de télévision

ou informatiques intègrent tous leur propre version des quatre éléments de base

constituant les réseaux. Autrefois, chacun de ces services nécessitait une technologie

différente pour acheminer son signal de communication particulier. De plus, chaque

service utilisait son propre ensemble de règles et de normes pour assurer le succès

du transfert de son signal sur un support précis (voir figure 5).

Figure 5 : Les réseaux multiples

1.3.3 Réseaux convergents

Les progrès technologiques nous permettent aujourd’hui de réunir ces réseaux

disparates sur une même plateforme, une plateforme définie comme étant un réseau

convergent (voir figure 6).

14

Figure 6 : Le réseau convergent

Aujourd’hui, la norme en matière de réseau est un ensemble de protocoles appelés

TCP/IP (Transmission Control Protocol/ Internet Protocol). C’est en effet le protocole

TCP/IP qui définit les mécanismes de formatage, d’adressage et de routage utilisés.

1.4 Architecture réseau

L’architecture doit prendre en considération les caractéristiques suivantes :

La tolérance aux pannes.

L’évolutivité.

La qualité des services.

La sécurité.

1.4.1 La tolérance aux pannes

Comme des millions d’utilisateurs attendent d’Internet qu’il soit constamment disponible, il

faut une architecture réseau conçue et élaborée pour tolérer les pannes. Un réseau tolérant

aux pannes est un réseau qui limite l’impact des pannes du matériel et des logiciels et qui

peut être rétabli rapidement quand des pannes se produisent. De tels réseaux dépendent de

liaisons, ou chemins, redondantes entre la source et la destination d’un message. En cas de

défaillance d’une liaison (voir figure 7), les processus s’assurent que les messages sont

instantanément routés sur une autre liaison et ceci de manière totalement transparente

pour les utilisateurs aux deux extrémités. Aussi bien les infrastructures physiques que les

processus logiques qui dirigent les messages sur le réseau sont conçus pour prendre en

charge cette redondance. Il s’agit d’une caractéristique essentielle des réseaux actuels.

15

Figure 7 : La tolérance aux pannes

Les réseaux à commutation de circuit

De nombreux réseaux à commutation de circuit, tels que les réseaux téléphoniques, (voir

figure 8) donnent la priorité au maintien des connexions sur les circuits existants aux dépens

des requêtes de nouveaux circuits. Dans ce genre de réseaux orientés connexions, une fois

qu’un circuit a été établi, il demeure connecté même si aucune communication n’a lieu entre

les personnes à chaque extrémité de l’appel, et les ressources sont réservées jusqu’à ce que

l’une des parties mette fin à l’appel. Étant donné que la capacité à créer de nouveaux circuits

n’est pas illimitée, il est parfois possible de recevoir un message indiquant que tous les

circuits sont occupés et que l’appel ne peut être établi.

Figure 8 : Réseau téléphonique

Réseaux à commutation de paquets sans connexion

Dans leur quête d’un réseau capable de supporter la perte d’un nombre important de points

de transmission et de commutation, les premiers concepteurs d’Internet ont reconsidéré les

recherches préalables sur les réseaux à commutation de paquets. L’idée de base pour ce

type de réseaux est qu’un message peut être décomposé en de multiples blocs de message.

Les blocs individuels contenant des informations d’adressage indiquent le point d’origine

ainsi que la destination finale (voir Figure 9). Grâce à ces informations intégrées, les blocs de

message, appelés paquets, peuvent être envoyés sur le réseau en empruntant des chemins

variés avant d’être réassemblés pour recomposer le message d’origine une fois parvenus à

destination.

16

Figure 9 : Réseaux à commutation de paquets

Utilisation des paquets

Au sein du réseau même, les périphériques n’ont pas accès au contenu des paquets

individuels. Seule l’adresse de la destination finale et le prochain périphérique sur le chemin

vers cette destination leur sont indiqués. Aucun circuit réservé n’est établi entre l’expéditeur

et le destinataire. Chaque paquet est envoyé d’un emplacement de commutation à un autre

de façon indépendante. À chaque emplacement, une décision de routage est prise pour

déterminer le chemin qui sera emprunté pour transmettre le paquet vers sa destination

finale. Si un chemin précédemment utilisé n’est plus disponible, la fonction de routage peut

choisir dynamiquement le meilleur chemin suivant disponible. Comme les messages sont

fragmentés au lieu d’être envoyés sous forme de message unique complet, il est possible de

retransmettre sur un chemin différent les quelques paquets qui pourraient s’être perdus en

cas de défaillance. Dans bien des cas, le périphérique de destination ignore les défaillances

ou modifications de routages qui sont intervenues.

Réseaux à commutation de paquets sans connexion

Les chercheurs du DoD « American Department of Defence » ont compris qu’un réseau à

commutation de paquets sans connexion disposait des capacités requises pour prendre en

charge une architecture réseau résiliente et tolérante aux pannes. Dans ce type de réseau, il

est inutile de réserver un circuit unique de bout en bout. Chaque morceau du message peut

être envoyé sur le réseau par l’intermédiaire de n’importe quel chemin disponible. Des

paquets contenant des morceaux de messages provenant de sources différentes peuvent

emprunter simultanément le même réseau. Ceci résout le problème des circuits sous -utilisés

ou actifs car toutes les ressources disponibles peuvent être utilisées simultanément pour

livrer des paquets à leur destination finale. Parce qu’il permet d’utiliser dynamiquement les

chemins redondants sans intervention de l’utilisateur, Internet est devenu un moyen de

communication tolérant aux pannes et extensible.

Réseaux orientés connexions

Bien que les réseaux à commutation de paquets sans connexion répondent aux besoins du

DoD et continuent à constituer l’infrastructure de base d’Internet aujourd’hui, un système

orienté connexion comme le système téléphonique à commutation de circuit présente

quelques avantages. Étant donné que les ressources des divers emplacements de

commutation ont pour vocation de fournir un nombre précis de circuits, la qualité et la

17

cohérence des messages transmis sur un réseau orienté connexion peuvent être garanties.

En outre, le fournisseur du service peut facturer la période de temps pendant laquelle la

connexion est active aux utilisateurs du réseau, ce qui est un autre avantage. Pouvoir

facturer aux utilisateurs les connexions actives sur le réseau est un élément essentiel de

l’industrie des services de télécommunication.

1.4.2 L’évolutivité

Un réseau extensible est en mesure de s’étendre rapidement afin de prendre en charge de

nouveaux utilisateurs et applications sans que cec i n’affecte les performances du service

fourni aux utilisateurs existants (voir figure 10).

Figure 10 : Le réseau Internet est un réseau évolutif

Si Internet est capable de s’étendre au rythme que nous connaissons sans que ceci n’ait

d’impact sérieux sur ses performances au niveau des utilisateurs individuels, c’est grâce à la

conception des protocoles et des technologies sous-jacentes sur lesquels il repose. En fait,

Internet est un ensemble de réseaux privés et publics interconnectés disposant d’une

structure en couches hiérarchisées pour les services d’adressage, de désignation et de

connectivité (voir figure 11).

Figure 11 : L’évolutivité du réseau Internet

1.4.3 La qualité des services

Assurer le niveau de qualité de service requis en gérant les retards et les paramètres de

perte de paquets sur un réseau devient la clé du succès d’une solution destinée à garantir la

18

qualité d’une application de bout en bout. Garantir la qualité de service exige donc tout un

ensemble de techniques de gestion de l’utilisation des ressources réseau. Pour continuer à

assurer une haute qualité de service aux applications qui l’exigent, il convient de donner la

priorité aux types de paquets de données devant être livrés par préférence à d’autres types

de paquets pouvant être retardés ou abandonnés (voir figure 12).

Figure 12 : Qualité des services

1.4.5 La sécurité

Des mesures de sécurités prises sur un réseau doivent :

Empêcher la communication non autorisée ou le vol d’information.

Empêcher toute modification non autorisée des informations.

Prévenir les dénis (indisponibilité) des services.

Pour atteindre ces objectifs il faut :

Assurer la confidentialité.

Garantir l’intégrité des données.

Assurer la disponibilité.

19

Chapitre 2

Communication sur un réseau

Introduction De plus en plus, ce sont les réseaux qui nous relient. Les personnes communiquent en ligne depuis

n’importe où. Une technologie efficace et fiable permet au réseau d’être disponible n’importe quand

et n’importe où. Alors que notre réseau humain continue de s’étendre, la plateforme qui relie ce

réseau et le prend en charge doit également se développer.

Dans ce cours, l’accent sera mis sur la plateforme qui nous permet de communiquer de manière

rapide, fiable, sûre et économique.

Objectifs • expliquer les avantages que présente l’utilisation d’un modèle en couches pour décrire une

fonctionnalité réseau.

• décrire le rôle de chaque couche dans deux modèles de réseau reconnus : le modèle TCP/IP

et le modèle OSI.

• expliquer les avantages que présente l’utilisation d’un modèle en couches pour décrire une

fonctionnalité réseau.

• décrire le rôle de chaque couche dans deux modèles de réseau reconnus : le modèle TCP/IP

et le modèle OSI.

2.1 La plateforme pour la communication

2.1.1 Les éléments de communication La communication démarre avec un message, qui doit être envoyé d’un individu ou d’un

périphérique à un autre. Les personnes échangent des idées par de nombreuses méthodes de

communication différentes. Toutes ces méthodes ont en commun trois éléments. Le premier de ces

éléments est la source du message, ou l’expéditeur. Les sources d’un message sont les personnes, ou

les périphériques électroniques, qui doivent envoyer un message à d’autres individus ou

périphériques. Le deuxième élément de communication est la destination ou le destinataire du

message. La destination reçoit le message et l’interprète. Un troisième élément, appelé canal, est

constitué par le support qui fournit la voie par laquelle le message peut se déplacer depuis la source

vers la destination (voir figure 1).

20

Figure 1 : Les éléments de communication

2.1.2Communication des messages En théorie, une communication pourrait être transmise à travers un réseau depuis une source vers

une destination sous forme d’un flux continu et volumineux de bits.

Ce qui implique :

Un encombrement de la bande passante et aucun autre périphérique ne serait en mesure

d’envoyer ou de recevoir des messages au cours de ce temps.

Un retard de transmission.

En outre, si la transmission échoue, tout le message doit être retransmis.

En pratique, il existe une meilleure approche, qui consiste à diviser les données en petits blocs.

Cette division présente deux avantages principaux (voir figure 2) :

1. De nombreuses conversations différentes peuvent s’entremêler sur le réseau (le

multiplexage).

2. La segmentation peut augmenter la fiabilité des communications réseau. Les différentes

parties de chaque message n’ont pas besoin de parcourir le même chemin. Si un chemin

particulier devient encombré ou défaillant, les blocs du message peuvent être adressés à la

destination via un autre chemin.

Si une partie du message ne parvient pas à sa destination, seules les parties manquantes

doivent être transmises à nouveau.

Figure 2 : segmentation et multiplexage

Exemple de segmentation :

Si nous avons une lettre de 100 pages à envoyer en paquets de 1 page chacun. Nous aurons donc à

préparer 100 enveloppes sur lesquels nous mettons l‘adresse du destinataire ainsi que l’adresse

source. Les enveloppes peuvent parcourir des chemins différents. Le destinataire va recevoir et

21

ouvrir 100 enveloppes. Pour les rassembler, les lettres doivent être numérotées. De même pour les

segments, qui doivent être étiquetés (voir figure 3).

Exemple de multiplexage :

Le facteur ne distribue pas que les enveloppes de cette lettre mais peut avoir d’autres lettres à

distribuer.

Figure 3 : étiquetage des segments

2.1.3 Composants du réseau Les composants du réseau sont :

Périphériques,

Supports,

Services et processus.

Nous savons déjà que les périphériques et les supports représentent les composants physiques du

réseau.

Les services constituent le programme de communication appelés logiciels, qui sont exécutés sur les

périphériques réseau.

Exemple : service d’hébergement de messagerie, service d’hébergement Web, …

Les processus fournissent les fonctionnalités qui dirigent et déplacent les messages à travers le

réseau.

2.1.4 Périphérique finaux et leur rôle sur le réseau Les périphériques finaux forment l’interface entre le réseau humain et le réseau de communication.

Exemple :

PC.

PC portable.

Imprimente réseau.

Téléphone VoIP.

Caméra de surveillance.

22

Dans le réseau, les périphériques finaux sont appelés hôtes. Un périphérique hôte constitue soit la

source soit la destination d’un message.

Pour qu’il soit possible de distinguer entre les hôtes, chaque hôte situé sur un réseau est identifié par

une adresse. Dans les réseaux modernes, un hôte peut agir comme un client, un serveur, ou les deux.

Le logiciel installé sur l’hôte détermine son rôle sur le réseau.

Les serveurs sont des hôtes qui possèdent un logiciel installé leur permettant de fournir des

informations et des services (ex : courriel ou page Web) à d’autres hôtes sur le réseau.

Les clients sont des hôtes qui possèdent des logiciels installés leur permettant d’afficher les

informations obtenues à partir du serveur.

2.1.5 Périphériques intermédiaires et leur rôle sur le réseau Les périphériques intermédiaires fournissent la connectivité et travaillent en arrière plan afin de

garder le flux de données à travers le réseau.

Ces périphériques connectent soit les hôtes individuels au réseau, soit plusieurs réseaux afin de

former des interréseaux.

Parmi ces périphériques :

Périphériques d’accès au réseau (concentrateurs, commutateurs, points d’accès sans fil).

Périphériques interréseau (routeurs).

Périphériques de sécurité (pare feu).

Les processus qui s’exécutent sur les périphériques intermédiaires remplissent ces fonctions :

Régénérer et retransmettre des signaux de données.

Gérer les informations indiquant les chemins.

Indiquer aux autres périphériques les erreurs et les échecs de communication.

Diriger les données vers d’autres chemins en cas d’échec de liaison.

Classifier et diriger des messages en fonction des priorités.

Autoriser ou refuser le flux de données selon des paramètres de sécurité.

2.1.6 Supports réseau

Fil de cuivre.

Fibre optique de verre ou de plastique.

Transmission sans fil.

Le codage du signal qui doit se produire afin de transmettre le message diffère selon le type de

support.

Sur les fils métalliques les données sont codées en impulsions électriques.

Sue les fibres optiques les données sont codées en impulsions de lumière dans des plages de

lumière infrarouges ou visibles.

23

Dans la transmission sans fil, des modèles d’ondes électromagnétiques illustrent les différentes

valeurs de bits.

Tous les supports réseau ne possèdent pas les mêmes caractéristiques et ne conviennent pas pour le

même objectif (voir tableau 1).

Paires torsadées Câble coaxial Fibre optique Sans fil

Sensible aux

interférences

électromagnétiques

protection aux

interférences

électromagnétiques

satisfaisante

Insensible aux

interférences

électromagnétiques

Sensible aux interférences

électromagnétiques

Pas chère Pas chère Trop chère Modérément chère

Débit de 10 à 100 MB/s

avec une longueur de

100 mètres

Débit 100MB/s si distance

<1Km

Sur plusieurs centaines de

kilomètres les vitesses

sont de l’ordre de

100kbits/s

Peut atteindre 160

Gbit/s sur une

liaison en fibre

optique de

4 000 Km

Débit >11 Mb/s

Amplification après

plusieurs dizaines de

kilomètres

Amplification chaque 2 ou

9 kilomètres

Pas d’amplification Amplification

généralement après une

vingtaine ou une

cinquantaine de mètres

dans des lieux fermés à

plusieurs centaines de

mètres en environnement

ouvert.

Tableau 1 : caractéristiques des supports réseau

Les critères de chois d’un support réseau sont :

La distance sur laquelle les supports peuvent transporter correctement un signal.

L’environnement dans lequel les supports doivent être installés.

La quantité de données et le débit de la transmission.

Le coût des supports de l’installation.

La fibre optique est utilisée dans le câblage sous-marin pour relier les continents.

2.2 Réseaux locaux, Réseaux étendus et Interréseaux

2.2.1 Réseaux locaux Les infrastructures réseau peuvent considérablement varier selon :

24

La taille de la zone couverte.

Le nombre d’utilisateurs connectés.

Le nombre de types de services disponibles.

Un réseau qui s’étend sur une zone géographique unique et fournit des services d’une structure

organisationnelle commune est appelé réseau local ou Local Area Network (LAN) (voir figure 4).

En règle générale, un réseau local est administré par une organisation unique (Ex : entreprise,

Compus, …).

Figure 4 : Réseau local

2.2.2 Réseaux étendus Lorsqu’une entreprise ou une organisation dispose d’emplacements différents séparés par

d’importantes distances géographiques elles ont recours à des fournisseurs de service de

communication qui leurs offrent des connexions de leurs réseau via des réseaux régionaux pouvant

parcourir de longues distances (voir figure 5).

Ces réseaux qui connectent les réseaux locaux sont appelés réseaux étendus ou Wide Area Network

(WAN).

Figure 5 : Réseau étendu

25

2.2.3 Interréseau (Internet, Réseau de réseaux) De plus des LAN et des WAN qui ont des avantages au sein des entreprises, le réseau Internet

propose d’autres types de communication :

L’envoi d’un courriel à un ami se trouvant dans un autre pays.

L’accès à des informations ou à des produits se trouvant sur un site Web.

La messagerie instantanée avec une connaissance qui se trouve dans une autre ville.

Le réseau Internet est un maillage international de réseaux interconnectés (voir figure 6).

La garantie d’une communication efficace à travers es divers infrastructures du réseau nécessite

l’application de technologie et de protocoles cohérents.

Figure 6 : Interréseau

2.2.4 Représentation du réseau Comme tout autre langage, le langage propre au réseau utilise un ensemble de symboles pour

représenter les différents périphériques finaux, périphériques réseau et supports (voir figure 7).

Figure 7 : Représentations du réseau

En plus de ces représentations, il ya des termes importants qu’il faut retenir :

La carte réseau : C’est un adaptateur de réseau local fournit la connexion physique entre un hôte et

un périphérique réseau.

26

Port physique : Connecteur ou prise sur un périphérique réseau.

Interface : Ports spécialisés sur un périphérique réseau qui se connectent à des réseaux individuels.

Les ports sur un routeur sont appelés interfaces réseau.

2.3 Les protocoles

2.3.1 Règles qui régissent les communications Toutes les communications face à face ou à travers un réseau sont régies par des règles appelées

protocoles.

Ces protocoles sont spécifiques aux caractéristiques de la conversation.

Dans nos conversations quotidiennes, les règles que nous utilisons pour communiquer face à face ou

à travers un appel téléphonique ou des lettres ne sont pas nécessairement identiques.

De même pour la communication sur un réseau vu l’ensemble des applications et des services qui

veulent communiquer.

Donc la nécessité d’une communication entre différents hôtes nécessite l’interaction de nombreux

protocoles. Ce groupe de protocole est appelé suite de protocoles. Cette suite est implémentée sur

chaque hôte et périphérique réseau.

2.3.2 Protocoles réseau La suite des protocoles réseau décrivent des processus tels que :

Le format ou la structure du message.

La méthode selon laquelle des périphériques réseau partagent des informations sur des

chemins avec d’autres réseaux.

Comment et à quel moment des messages d’erreur et systèmes sont transférés entre des

périphériques.

La configuration et l’arrêt des sessions de transfert de données.

2.3.3 Suite de protocoles et normes de l’industrie L’utilisation de normes dans l’enveloppement et l’implémentation de protocoles garantit que les

produits provenant de différents fabricants peuvent fonctionner ensemble pour créer des

communications efficaces.

2.3.4 Interaction de protocoles L’interaction entre un serveur Web et un navigateur Web constitue un exemple de l’utilisation d’une

suite de protocoles dans des communications réseau (voir figure 8). Cette interaction utilise plusieurs

protocoles dans le processus d’échange d’informations :

Protocole d’application (HTTP).

Protocole de transfert (TCP).

Protocole interréseau (IP).

Protocole d’accès au réseau.

27

Figure 8 : Interaction de protocoles

HTTP : est un protocole qui régit la manière selon laquelle un serveur Web et un navigateur Web

(Client Web) interagissent. Le protocole HTTP décrit le contenu et la mise en forme des requêtes et

des réponses échangées entre le client Web et le serveur Web.

TCP : représente le protocole de transport qui gère les conversations individuelles entre le serveur

Web et le client Web. Le protocole TCP divise les messages HTTP en parties de plus petites tailles,

appelées segments, pour les envoyer à l’hôte de destination.

IP : est responsable de la récupération des segments formatés à partir du protocole TCP, de leur

encapsulation en paquets, de l’affectation des adresses appropriées et de la sélection du meilleur

chemin vers l’hôte de destination.

Les protocoles d’accès réseau : décrivent deux fonctions principales :

1. La gestion de liaisons de données.

2. La transmission physique des données sur les supports.

Les protocoles de gestion de liaisons de données prennent les paquets depuis le protocole IP et les

formatent pour les transmettre à travers les supports.

Les normes et les protocoles des supports physiques régissent la manière dont les signaux sont

envoyés à travers les supports.

2.3.5 Protocoles indépendants de la technologie En général, les protocoles n’indiquent pas comment remplir une fonction particulière. En indiquant

uniquement quelles fonctions sont requises pour une règle de communication spécifique mais pas

comment ces fonctions doivent être exécutées, l’implémentation d’un protocole particulier peut être

indépendante de la technologie.

Cela signifie qu’un ordinateur et tout autre périphérique (par exemple, des téléphones portables ou

des assistants numériques personnels) peut accéder à une page Web stockée sur n’importe quel type

de serveur Web qui utilise n’importe quel système d’exploitation, n’importe où sur Internet (voir

Figure 9).

28

Figure 9 : De nombreux types de périphériques peuvent communiquer ensemble en utilisant le

même protocole

2.4 Utilisation des modèles en couche

2.4.1 Avantages de l’utilisation d’un modèle en couche L’utilisation d’un modèle en couches :

Aide à la conception d’un protocole, car des protocoles qui fonctionnent à une couche

spécifique disposent d’informations définies à partir desquelles ils agissent, ainsi que d’une

interface définie par rapport aux couches supérieures et inférieures.

Il favorise la concurrence car des produits de différents fournisseurs peuvent fonctionner

ensemble.

Empêche que la modification de la technologie ou des fonctionnalités au niveau d’une

couche affecte des couches supérieure et inférieure.

Fournit un langage commun pour décrire des fonctions et des fonctionnalités réseau.

2.4.2 Modèles de protocoles et modèles de référence Il existe deux types de modèles de réseau de base (voir figure 10):

Les modèles de protocoles.

Les modèles de référence.

Figure 10 : Modèles de protocoles (TCP/IP) et modèles de référence (OSI)

29

Un modèle de protocole fournit un modèle qui correspond étroitement à la structure d’une suite de

protocoles particulière. Le modèle TCP/IP est un modèle de protocole car il décrit les fonctions qui

interviennent à chaque couche au sein de la suite TP/IP.

Un modèle de référence fournit une référence commune. Pour maintenir la cohérence dans tous les

types de protocoles et de services réseau. Un modèle de référence n’est pas destiné à être une

spécification d’implémentation. Le principal objectif d’un modèle de référence est d’aider à obtenir

une compréhension plus claire des fonctions et des processus impliqués.

Le modèle OSI constitue le modèle de référence le plus répandu. Il est utilisé par la conception de

réseaux de données.

2.4.3 Modèle TCP/IP Le premier modèle de protocole en couches pour les communications interréseau fut créé au début

des années 70 et est appelé modèle Internet. Il définit quatre catégories de fonctions qui doivent

s’exécuter pour que les communications réussissent. L’architecture de la suite de protocoles TCP/IP

suit la structure de ce modèle (voir figure 11). Pour cette raison, le modèle Internet est généralement

appelé modèle TCP/IP.

Figure 11 : Modèle TCP/IP

2.4.4 Processus de communication Le modèle TCP/IP décrit la fonctionnalité des protocoles qui constituent la suite de protocoles

TCP/IP.

Ces protocoles qui sont implémentés sur des hôtes émetteurs et récepteurs, interagissent pour

fournir une livraison de bout en bout sur un réseau.

Un processus de communication de données comprend ces étapes :

1. Création de données sur la couche application de l’hôte émetteur.

2. Segmentation et encapsulation des données lorsqu’elles descendent la pile de protocoles de

l’hôte émetteur.

3. Génération de données sur les supports au niveau de la couche d’accès au réseau de la pile.

4. Transport des données via l’interréseau.

5. Réception des données au niveau de la couche d’accès au réseau de l’hôte récepteur.

30

6. Décapsulation et assemblage des données lorsqu’elles remontent la pile de protocoles de

l’hôte récepteur.

7. Transmission de ces données à l’application de destination.

2.4.5 Unité de données de protocole et encapsulation Lorsque les données d’application descendent la pile de protocoles en vue de leur transmission sur le

support réseau, différent protocoles ajoutent des informations à chaque niveau. Il s’agit du processus

d’encapsulation (voir figure 12).

La forme qu’emprunte une donnée sur n’importe quelle couche est appelée unité de données de

protocoles.

Figure 12 : Unité de données de protocole et encapsulation

Au cours de l’encapsulation chaque couche suivante encapsule l’unité de donnée de protocole

qu’elle reçoit de la couche supérieure. A chaque étape du processus, une unité de données de

protocole possède un nom :

Données : unité de données de protocole au niveau de la couche application.

Segment : unité de données de protocole au niveau de la couche transport.

Paquet : unité de données de protocole au niveau de la couche interréseau.

Trame : unité de données de protocole au niveau de la couche accès au réseau.

Bits : unité de données de protocole utilisée lors de la transmission physique de données à travers le

support.

2.4.6 Processus d’envoi et de réception

2.4.7 Le modèle OSI En tant que modèle de référence, le modèle OSI (voir figure 13) fournit une liste exhaustive de

fonctions et de services qui peuvent intervenir à chaque couche. Il décrit également l’interaction de

chaque couche avec la couche directement supérieure ou inférieure.

31

Figure 13 : Le modèle OSI

Bien que le contenu de ce cours est structuré autour du modèle OSI, la discussion traitera

essentiellement les protocoles identifiés dans la pile du protocole TCP/IP.

2.4.8 Comparaison des modèles OSI et TCP/IP Les protocoles qui constituent la suite de protocoles TCP/IP peuvent être décrits selon les termes d u

modèle de référence OSI. Dans le modèle OSI, la couche d’accès réseau et la couche application du

modèle TCP/IP sont encore divisées pour décrire des fonctions discrètes qui doivent intervenir au

niveau de ces couches (voir figure 14).

Figure 14 : Comparaison entre les modèles OSI et TCP/IP

Les principaux parallèles entre les deux modèles de réseau se situent aux couches 3 et 4 du modèle

OSI. La couche 3 du modèle OSI, la couche réseau, est utilisée presque partout dans le monde afin de

traiter et de documenter l’éventail des processus qui interviennent dans tous les réseaux de données

pour adresser et acheminer des messages à travers un interréseau. Le protocole IP est le protocole

de la suite TCP/IP qui contient la fonctionnalité décrite à la couche 3.

32

La couche 4, la couche transport du modèle OSI, sert souvent à décrire des services ou des fonctions

générales qui gèrent des conversations individuelles entre des hôtes source et de destination. Au

niveau de cette couche, les protocoles TCP/IP Transmision Control Protocol (TCP) et User Datagram

Protocol (UDP) fournissent les fonctionnalités nécessaires.

La couche application TCP/IP inclut plusieurs protocoles qui fournissent des fonctionnalités

spécifiques à plusieurs applications d’utilisateur final. Les couches 5, 6 et 7 du modèle OSI sont

utilisées en tant que références pour les développeurs et les éditeurs de logiciels d’application, afin

de créer des produits qui doivent accéder aux réseaux pour des communications.

2.5 Adressage de réseau

2.5.1 Adressage dans le réseau Le modèle OSI décrit des processus de codage, de mise en forme, de segmentation et

d’encapsulation de données pour la transmission sur le réseau. Un flux de données envoyé depuis

une source vers une destination peut être divisé en parties et entrelacé avec des messages transmis

depuis d’autres hôtes vers d’autres destinations. À n’importe quel moment, des milliards de ces

parties d’informations se déplacent sur un réseau. Il est essentiel que chaque donnée contienne les

informations d’identification suffisantes afin d’arriver à bonne destination.

Il existe plusieurs types d’adresses qui doivent être incluses pour livrer correctement les données

depuis une application source exécutée sur un hôte à l’application de destination correcte exécutée

sur un autre. En utilisant le modèle OSI comme guide, nous apercevons les différents identificateurs

et adresses nécessaires à chaque couche.

2.5.2 Acheminement des données jusqu’au périphérique final Au cours du processus d’encapsulation, des identificateurs d’adresse sont ajoutés aux données

lorsque celles-ci descendent la pile de protocoles sur l’hôte source. Tout comme il existe plusieurs

couches de protocoles qui préparent les données à la transmission vers leur destination, il existe

plusieurs couches d’adressage pour garantir leur livraison (voir figure 15):

Couche transport (Couche 4).

Couche réseau (Couche 3).

Couche liaison de données (Couche 2).

Au niveau de la couche 4, les informations contenues dans l’en-tête d’unité de données de protocole

identifient le processus ou le service spécifique s’exécutant sur le périphérique hôte de destination

qui doit intervenir sur les données en cours de livraison.

Chaque application ou service est représenté(e) au niveau de la couche 4 par un numéro de port. Un

dialogue unique entre des périphériques est identifié par une paire de numéros de port source et de

destination de la couche 4, qui représentent les deux applications qui communiquent. Lors de la

réception des données sur l’hôte, le numéro de port est examiné pour déterminer quel processus ou

application constitue la destination correcte des données.

Les protocoles de la couche 3 ont été principalement conçus pour déplacer des données depuis un

réseau local vers un autre réseau local au sein d’un interréseau. Tandis que les adresses de la

33

couche 2 sont uniquement utilisées pour communiquer entre des périphériques sur un réseau local

unique, les adresses de la couche 3 doivent inclure des identificateurs qui permettent aux

périphériques réseau intermédiaires de localiser des hôtes sur différents réseaux. Dans la suite de

protocoles TCP/IP, chaque adresse hôte IP contient des informations sur le réseau où se trouve

l’hôte.

À la limite de chaque réseau local, un périphérique réseau intermédiaire, généralement un routeur,

décapsule la trame pour lire l’adresse hôte de destination contenue dans l’en-tête du paquet, l’unité

de données de protocole de la couche 3. Les routeurs utilisent la partie d’identificateur de réseau de

cette adresse pour déterminer le chemin à utiliser afin d’atteindre l’hôte de destination. Une fois le

chemin déterminé, le routeur encapsule le paquet dans une nouvelle trame et l’envoie vers le

périphérique final de destination. Lorsque la trame atteint sa destination finale, les en-têtes de trame

et de paquet sont supprimés et les données sont transmises à la couche 4 supérieure.

L’adresse physique de l’hôte, est contenu dans l’en-tête de l’unité de données de protocole de la

couche 2, appelée trame. La couche 2 est chargée de la livraison des messages sur un réseau local

unique. L’adresse de couche 2 est unique sur le réseau local et représente l’adresse du périphérique

final sur le support physique. Dans un réseau local qui utilise Ethernet, cette adresse est appelée

adresse MAC (Media Access Control). Lorsque deux périphériques finaux communiquent sur le

réseau Ethernet local, les trames échangées entre eux contiennent les adresses MAC de destination

et source. Une fois qu’une trame a été correctement reçue par l’hôte de destination, les informations

sur l’adresse de couche 2 sont supprimées lors de la décapsulation des données et de leur

déplacement vers le haut de la pile de protocoles, à la couche 3.

Figure 15 : phénomène d’adressage par couche

34

Chapitre 3 :

Fonctionnement et protocoles des couches

applicatives

Introduction La plupart d’entre nous utilisons Internet via le Web, les services de messagerie et les programmes

de partage de fichiers. Ces applications, ainsi que de nombreuses autres, constituent l’interface

humaine entre l’utilisateur et le réseau sous-jacent et nous permettent d’envoyer et de recevoir des

informations avec une relative facilité. Un professionnel des réseaux doit savoir dans quelle mesure

une application est capable de formater, de transmettre et d’interpréter les messages envoyés et

reçus via le réseau.

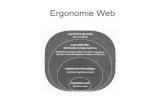

Le modèle Open System Interconnection (OSI) permet de visualiser plus facilement les mécanismes

sous-jacents de la communication via le réseau (voir figure 1). Ce chapitre porte sur le rôle d’une

couche, la couche application, et de ses composants :

1. applications,

2. services,

3. protocoles.

Nous examinerons comment ces trois éléments permettent une communication robuste via le

réseau d’informations.

Figure 1 : La couche applicative du modèle OSI

Objectifs Dans ce chapitre, vous apprendrez à :

décrire comment les fonctions des trois couches supérieures du modèle OSI fournissent des

services de réseau aux applications destinées à l’utilisateur final ;

décrire comment les protocoles de la couche application TCP/IP fournissent les services

spécifiés par les couches supérieures du modèle OSI ;

35

définir comment les utilisateurs se servent de la couche application pour communiquer via le

réseau d’informations ;

décrire le fonctionnement d’applications TCP/IP très courantes, telles que le Web et le

courrier électronique et les services associés;

expliquer comment, grâce aux protocoles, les services exécutés sur un type de périphérique

peuvent envoyer des données vers de nombreux périphériques réseau différents et recevoir

des données de ces périphériques ;

3.1 Application : l’interaction entre les réseaux

3.1.1 Modèle OSI et TCP/IP Le modèle de référence OSI est une représentation abstraite en couches servant de guide à la

conception des protocoles réseau. Il divise le processus de réseau en sept couches logiques, chacune

comportant des fonctionnalités uniques et se voyant attribuer des services et des protocoles

spécifiques.

Dans ce modèle, les informations sont transmises d’une couche à l’autre, en commençant au niveau

de la couche application sur l’hôte émetteur (voir figure 2), puis en descendant dans la hiérarchie

jusqu’à la couche physique, pour ensuite transiter sur le canal de communication vers l’hôte de

destination, où les informations remontent la hiérarchie jusqu’à la couche application.

Figure 2 : Transmission de l’information d’une couche à l’autre selon le modèle OSI

La couche application (couche 7) est la couche supérieure des modèles OSI et TCP/IP. Elle est la

couche qui sert d’interface entre les applications que nous utilisons pour communiquer et le réseau

sous-jacent via lequel nos messages sont transmis. Les protocoles de couche application sont utilisés

pour échanger des données entre les programmes s’exécutant sur les hôtes source et de destination.

Il existe de nombreux protocoles de couche application et de nouveaux protocoles sont

constamment en cours de développement.

Bien que la suite de protocoles TCP/IP ait été développée avant la définition du modèle OSI, les

fonctionnalités des protocoles de couche application TCP/IP s’intègrent à la structure des trois

couches supérieures du modèle OSI (voir figure 3):

La couche application,

36

La couche présentation,

La couche session.

Figure 3 : Correspondance entre modèle OSI et TCP/IP

La couche présentation

La couche présentation remplit trois fonctions principales :

1. codage et conversion des données de la couche application afin que les données issues du

périphérique source puissent être interprétées par l’application appropriée sur le

périphérique de destination ;

2. compression des données de sorte que celles-ci puissent être décompressées par le

périphérique de destination ;

3. chiffrement des données en vue de leur transmission et déchiffrement des données reçues

par le périphérique de destination.

Couche session

Comme l’implique le nom de la couche session, les fonctions s’exécutant au niveau de cette couche

permettent un dialogue entre les applications source et de destination. La couche session traite

l’échange des informations pour initier et maintenir un dialogue et pour redémarrer les sessions

interrompues ou inactives pendant une longue période.

Les protocoles de couche application TCP/IP les plus connus sont ceux permettant l’échange

d’informations entre les utilisateurs. Ces protocoles spécifient les informations de format et de

contrôle nécessaires à un grand nombre de fonctions courantes de communication via Internet. Voici

certains de ces protocoles TCP/IP :

Le protocole DNS (Domain Name Service) est utilisé pour traduire les adresses Internet en

adresses IP.

Le protocole HTTP (Hypertext Transfer Protocol) est utilisé pour transférer les fichiers qui

constituent les pages du Web.

Le protocole SMTP (Simple Mail Transfer Protocol) est utilisé pour transférer les courriels et

les pièces jointes.

37

Le protocole Telnet, protocole d’émulation de terminal, est utilisé pour permettre un accès

distant aux serveurs et aux périphériques réseau.

Le protocole FTP (File Transfer Protocol) est utilisé pour le transfert interactif de fichiers

entre les systèmes.

3.1.2 Logiciels de la couche application Les fonctions associées aux protocoles de couche application permettent au réseau des utilisateurs

de faire une interface avec le réseau de données sous-jacent. Lorsque l’utilisateur ouvre un

navigateur Web ou une fenêtre de messagerie instantanée, une application est lancée et le

programme est placé dans la mémoire du périphérique, où il est exécuté. Chaque programme en

cours d’exécution chargé sur un périphérique est nommé processus.

La couche application comprend deux formes de programmes ou processus logiciels permettant

d’accéder au réseau : les applications et les services.

Applications orientées réseau

Les applications sont les programmes logiciels qui permettent aux utilisateurs de communiquer sur le

réseau. Certaines applications destinées à l’utilisateur final sont orientées réseau, à savoir qu’elles

implémentent les protocoles de couche application et sont capables de communiquer directement

avec les couches inférieures de la pile de protocoles. Les clients de messagerie et les navigateurs

Web sont des exemples de ces types d’applications.

Services de couche application

D’autres programmes peuvent nécessiter l’assistance des services de couche application (par

exemple, le transfert de fichiers ou la mise en file d’attente de tâches d’impression réseau). Bien que

transparents pour l’utilisateur, ces services constituent les programmes qui établissent l’interface

avec le réseau et préparent les données à transférer.

Chaque application ou service réseau utilise des protocoles qui définissent les normes et les formats

de données à utiliser. Sans protocoles, le réseau de données ne disposerait d’aucune méthode

commune pour formater et transmettre les données.

3.1.3 Applications utilisateurs, services et protocoles de la couche

application Comme mentionné précédemment, la couche application utilise des protocoles implémentés au sein

d’applications et de services. Alors que les applications permettent aux utilisateurs de créer des

messages et que les services de couche application établissent une interface avec le réseau, les

protocoles fournissent les règles et les formats qui régissent la manière dont les données sont

traitées. Ces trois composants peuvent être utilisés par le même programme exécutable et peuvent

même porter le même nom. Par exemple, « Telnet » peut faire référence à l’application, au service

ou au protocole.

Dans le modèle OSI, les applications qui interagissent directement avec les utilisateurs sont

considérées comme étant au sommet de la pile. De même que toutes les couches au sein du modèle

OSI, la couche application fait appel aux fonctions des couches inférieures pour terminer le processus

de communication. Au sein de la couche application, les protocoles indiquent quels messages sont

38

échangés entre les hôtes source et de destination, la syntaxe des commandes de contrôle, le type et

le format des données transmises et les méthodes appropriées de notification et de correction des

erreurs.

3.1.4 Fonctions du protocole de couche application Les protocoles de couche application sont utilisés par les périphériques source et de destination

pendant une session de communication. Pour que les communications aboutissent, les protocoles de

couche application implémentés sur les hôtes source et de destination doivent correspondre (voir

figure 4).

Figure 4 : Correspondance des protocoles de la couche application

Les protocoles établissent des règles cohérentes pour échanger des données entre les applications et

les services chargés sur les périphériques concernés.

Ils indiquent la manière dont les données figurant dans les messages sont structurées et le type des

messages envoyés entre les hôtes source et de destination. Ces messages peuvent être des requêtes

de services, des reçus, des messages de données, des messages d’état ou des messages d’erreur. Les

protocoles définissent également les dialogues au niveau des messages et assurent qu’un message

envoyé reçoit la réponse prévue et que les services appropriés sont invoqués lorsque se produit un

transfert de données.

3.2 Utilisation des applications et des services

3.2.1 Modèle client serveur Lorsque l’utilisateur tente d’accéder aux informations situées sur son périphérique, qu’il s’agisse d’un

PC, d’un ordinateur portable, d’un assistant numérique personnel, d’un téléphone portable ou autre

périphérique connecté au réseau, les données peuvent ne pas être stockées sur ce périphérique.

Dans ce cas, une requête d’accès aux informations doit être adressée au niveau du périphérique sur

lequel résident les données.

Dans le modèle client/serveur, le périphérique demandant les informations est nommé client et celui

répondant à la demande est nommé serveur. Les processus client et serveur sont considérés comme

faisant partie de la couche application. Le client commence l’échange en demandant des données au

serveur, qui répond en envoyant un ou plusieurs flux de données au client. Les protocoles de couche

application décrivent le format des requêtes et des réponses entre clients et serveurs. Outre le

transfert de données effectif, cet échange peut également nécessiter des informations de contrôle,

telles que l’authentification de l’utilisateur et l’identification d’un fichier de données à transférer.

39

3.2.2 Serveurs Dans un contexte général de réseau, un périphérique qui répond à des requêtes émanant

d’applications clientes opère en tant que serveur. Un serveur est généralement un ordinateur qui

contient des informations à partager avec de nombreux systèmes clients. Par exemple, les pages

Web, les documents, les bases de données, les images, les fichiers vidéo et les fichiers audio peuvent

tous être stockés sur un serveur et transmis à des clients demandeurs.

Dans un réseau client/serveur, le serveur exécute un service, ou processus, parfois nommé démon de

serveur (voir figure 5).

3.2.3 Services et protocoles de la couche application Les serveurs comportent généralement plusieurs clients demandant des informations en même

temps. Par exemple, un serveur peut comporter de nombreux clients demandant à se connecter à ce

serveur (voir figure 5). Ces requêtes de client individuelles doivent être traitées simultanément et

séparément pour que le réseau fonctionne correctement. Les processus et les services de la couche

application sont assistés par les fonctions des couches inférieures pour gérer correctement les

conversations multiples.

Figure 5: Plusieurs clients se connectent au même serveur

3.2.4 Réseau et applications peer to peer (P2P)

Modèle Peer to Peer

Outre le modèle de réseau client/serveur, il existe également un modèle Peer to Peer. Le réseau Peer

to Peer implique deux formes différentes : la conception de réseau Peer to Peer et les applications

Peer to Peer (P2P). Les deux formes comportent des caractéristiques similaires mais, dans les faits,

fonctionnent très différemment.

Réseaux Peer to Peer

40

Dans un réseau Peer to Peer, au minimum deux ordinateurs sont connectés via un réseau et peuvent

partager des ressources (par exemple, des imprimantes et des fichiers) sans disposer de serveur

dédié (voir figure 6). Chaque périphérique final connecté (nommé homologue) peut opérer en tant

que serveur ou en tant que client. Un ordinateur peut remplir le rôle d’un serveur pour une

transaction et d’un client pour une autre transaction. Les rôles de client et de serveur sont définis en

fonction de chaque requête.

Figure 6 : Réseaux Peer to Peer

Par exemple, un réseau domestique simple connectant deux ordinateurs qui partagent une

imprimante est un réseau Peer to Peer. Chaque utilisateur peut configurer son ordinateur pour

partager des fichiers, exécuter des jeux en réseau...

Applications Peer to Peer

Figure 7 : Messagerie instantanée est une application P2P

Une application Peer to Peer (P2P), contrairement à un réseau Peer to Peer, permet à un

périphérique d’opérer à la fois comme client et comme serveur au sein d’une même communication

(voir figure 7). Dans ce modèle, chaque client est un serveur et chaque serveur un client. Les deux

41

peuvent lancer une communication et sont considérés comme égaux dans le processus de

communication. Cependant, les applications P2P nécessitent que chaque périphérique final fournisse

une interface utilisateur et exécute un service en tâche de fond. Lorsque vous lancez une application

P2P spécifique, elle invoque l’interface utilisateur et les services en tâche de fond requis. Les

périphériques peuvent ensuite communiquer directement.

Les applications P2P peuvent être utilisées sur des réseaux Peer to Peer, des réseaux client/serveur

et via Internet.

3.3 Exemples de services et protocoles de la couche application

3.3.1 Services et protocoles DNS (Domain Name System) À présent que nous savons mieux comment les applications fournissent une interface à l’utilisateur

et permettent d’accéder au réseau, nous allons examiner certains protocoles spécifiques courants.

Comme nous allons le voir par la suite dans ce cours, la couche transport utilise un modèle

d’adressage nommé numéro de port. Les numéros de port identifient les applications et les services

de la couche application qui constituent la source et la destination des données. Les programmes

serveur utilisent généralement des numéros de port prédéfinis connus des clients. En examinant les

différents protocoles et services de couche application TCP/IP, nous nous référerons aux numéros de

port TCP et UDP normalement associés à ces services. Certains de ces services sont les suivants :

DNS (Système de noms de domaine) - Port TCP/UDP 53

HTTP (Hypertext Transfer Protocol) - Port TCP 80

SMTP (Simple Mail Transfer Protocol) - Port TCP 25

POP (Post Office Protocol) - Port UDP 110

Telnet - Port TCP 23

DHCP (Dynamic Host Configuration Protocol) - Port UDP 67

FTP (File Transfer Protocol) - Ports TCP 20 et 21

DNS

Sur les réseaux de données, les périphériques sont étiquetés par des adresses IP numériques, ce qui