Identités_numériques(2)

-

Upload

patrice-leroux -

Category

Education

-

view

975 -

download

1

description

Transcript of Identités_numériques(2)

Internet et relations publiques

Enjeux d’identités, de statuts et de pouvoir (2)

A2012

1

«Social media has prompted a radical shift. We’ve moved from a world that is private-

by-default, public-through-effort to one that is public-by-default, private-with-effort.»

Danah Boyd

Source: Debating Privacy in a Networked World for the WSJ (Danah Boyd)http://www.zephoria.org/thoughts/archives/2011/11/20/debating-privacy-in-a-networked-world-for-the-wsj.html

2

Identité numérique:

Composée des informations et actions qui nous définissent.Toutes les traces laissées dans Internet (et les réseaux ou médias sociaux) forment l’empreinte numérique.

La représentation du moi (blogue, micro-blogue, images, commentaires laissés ici et là sur divers canaux ou forums, etc.); l’expression du «je».

Une seule ou plusieurs identités ? (travail, études, famille, amis, connaissances, etc.)Théâtralisation de notre identité ? (E. Goffman)

Réputation numérique:

Le regard (le jugement «de valeur») que les autres se font de nous ou du «je» mais aussi de ce qu’ils en disent.

À l’ère des médias et réseaux sociaux, réputation et identité numériques peuvent entrer en collision...

Voir aussi: Réputation numérique et identité numérique (Luca Sartoni)http://www.123people.com/blog/reputation-numerique-identite-empreinte-comment-ca-marche

One identity or more ? (Jeff Jarvis)http://buzzmachine.com/2011/03/08/one-identity-or-more/

3

Source: h"p://blog.trendmicro.com/trendlabs-‐security-‐intelligence/the-‐risks-‐of-‐pos:ng-‐in-‐social-‐networks

4

Source:Hello There Racists http://hellothereracists.tumblr.com/post/36004912458/kayla-brooke-kayla-burgess-and-timothy-price-of-mccomb

http://hellothereracists.tumblr.com/

5

Source:Racist tweets result in 56 days of jail (Sonia Paul)http://mashable.com/2012/03/28/racist-twitter-user-jailed/

6

Source:Amazing Mind reader reveals his «gift»http://youtu.be/F7pYHN9iC9I

7

Source: Vos photos qui peuvent vous dénoncer (Martin Lessard)http://zeroseconde.blogspot.ca/2012/07/vos-photos-qui-peuvent-vous-denoncer.html

Voir aussi: Réseaux sociaux et entreprises : des utilisations inappropriées http://www.focusrh.com/strategie-rh/organisation-et-conseil/a-la-une/reseaux-sociaux-et-entreprises-des-utilisations-inappropriees.html

9

Source: One identity or more ? (Jeff Jarvis)http://buzzmachine.com/2011/03/08/one-identity-or-more/

11

“The days of you having a different image for your work friends or co-workers and for the other people you know are probably coming to an end pretty quickly. […] Having two identities for yourself is an example of a lack of integrity.”

Mark Zuckerberg

Tiré de Tapscott, Don, Why transparency and privacy should go hand in handhttp://dontapscott.com/2010/07/why-transparency-and-privacy-should-go-hand-in-hand/

Keep your personal and professional life separate on Facebook (Stephanie M. Cockerl)http://www.stephaniecockerl.com/keep-your-personal-and-professional-life-separate-on-facebook/

12

«What needs to change is not so much our behavior, our rules, or our technology but, again, our norms: how we operate as a society and interact with each other. When presented with someone’s public face, which may differ from our own, is our response to disapprove, condemn, ridicule, and snipe, or is it to try to understand differences, offer empathy, overlook foolishness, offer freedom, and share in kind?

When we do the former—and we all have—we are guilty of intolerance, sometimes bigotry.

When we do the latter we become open-minded. I suggested in my last book that because we are all more public, we will soon operate under the doctrine of mutually assured humiliation: I’ll spare you making fun of your embarrassing pictures if you’ll do the same for me.

“An age of transparency,” says author David Weinberger, “must be an age of forgiveness.”

Jeff Jarvis

Source: One identity or more ? (Jeff Jarvis)http://buzzmachine.com/2011/03/08/one-identity-or-more/

13

«This is an essential topic for scholars entering the field today, but it’s rarely addressed in any formal way by departments. The decision to take one’s scholarship online (or the decision not to) both have real consequences on the job market and beyond.»

Ryan Cordell

Source: Crea:ng and Maintaining a Professional Presence Online: A Roundup and Reflec:on (Ryan Cordell)h"p://chronicle.com/blogs/proFacker/crea:ng-‐and-‐maintaining-‐a-‐professional-‐presence-‐online-‐a-‐roundup-‐and-‐reflec:on/43030

14

[...]

«In other words, the web can allow junior scholars to get good ideas into the world (and to the attention of their fields) in unprecedented ways. For me that’s a net good, and a powerful argument for junior scholars to engage with their research online.

In my personal experience—and I bold that phrase because, as always, your mileage may vary—the more open I have been with my scholarship online, the more professional doors have opened to me. If you’re a junior scholar with no online presence, there are at least reasons to reconsider that choice.»[...]

Ryan Cordell

Source: Crea:ng and Maintaining a Professional Presence Online: A Roundup and Reflec:on (Ryan Cordell)h"p://chronicle.com/blogs/proFacker/crea:ng-‐and-‐maintaining-‐a-‐professional-‐presence-‐online-‐a-‐roundup-‐and-‐reflec:on/43030

15

Source: Une vie numérique détruite en trois coups de téléphone (Chloé Woitier)http://www.lefigaro.fr/hightech/2012/08/08/01007-20120808ARTFIG00373-une-vie-numerique-detruite-en-trois-coups-de-telephone.php

16

Source: http://vosquestions.mcdonalds.ca/

Voir aussi: Mcdonald's Twitter campaign hijackedhttp://www.foxnews.com/scitech/2012/01/26/not-lovin-it-mcdonalds-twitter-campaign-hijacked-by-haters/

17

Source:https://www.facebook.com/greypoupon

Quand une page Facebook refuse des fans : place à la qualité (Hugo Cléry)http://www.blogdumoderateur.com/une-page-facebook-tres-elitiste/

18

Un rappel du cas Lassonde de 2012 ?

Source: Madame Figaro (Laurent Gloaguen) http://embruns.net/logbook/2012/06/27.html#madame-figaro

19

Source: https://twitter.com/PontifexEn français: https://twitter.com/Pontifex_fr

20

L’affaire Kony 2012 (YouTube)http://youtu.be/Y4MnpzG5Sqc

21

Kony 2012- La vidéo la plus virale de l’histoire du web (Nouvel Observateur)http://tempsreel.nouvelobs.com/vu-sur-le-web/20120313.OBS3680/kony-2012-la-video-la-plus-virale-de-l-histoire-du-web.html

22

Comment expliquer l’énorme succès de l’affaire Kony 2012 ? (5 facteurs principaux selon le G&M)

1-Culture du mystère ou secret : qui est Joseph Kony ?

2- Sensibilisation auprès d’influençeurs et de célébrités (Twitter à l’avant-scène)

3-L’attachement et la compassion envers les enfants

4-Ne pas sous-estimer le niveau d’attention des gens (vidéo de 30 minutes)

5- Désir de joindre ou de s’engager dans un mouvement populaire

5 factors that made the Kony 2012 video go viral (Globe & Mail)http://www.theglobeandmail.com/news/world/five-factors-that-made-the-kony2012-video-go-viral/article2365293/

23

Kony (We got trouble/ Grant Oystonhttp://visiblechildren.tumblr.com/post/18890947431/we-got-trouble

24

#Kony2012 : How a Ugandan Warlord Became (In)Famous in 24 hourshttp://storify.com/theglobeandmail/kony2012-how-a-ugandan-warlord-became-in-famous-o

25

Response to Kony 2012 criticismhttp://newsfeed.time.com/2012/03/12/invisible-children-releases-new-video-in-response-to-kony-2012-criticism/

26

Kony 2012 : Critiques acides et humour noir autour d’une vidéo guimauve (Nouvel Observateur)http://leplus.nouvelobs.com/contribution/385321-kony-2012-critiques-acides-et-humour-noir-autour-d-une-video-guimauve.html

27

Source: Guardianhttp://www.guardian.co.uk/world/2012/mar/16/kony-2012-campaigner-detained

28

Construction sociale et identités numériques

Le capital social (statut)

Problèmes éthiquesLa force des liens faibles

Nouveaux pouvoirsL’obsession des classements

Sorties, voix et loyautés

29

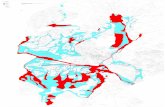

Source: Comprendre l’identité numérique (François Filliettaz/DSI-SEM/République et canton de Genèvehttp://www.needocs.com/document/nouvelles-technologies-medias-internet-comprendre-l-identite-numerique,15575

Voir aussiOne identity or more ? (Jeff Jarvis)http://www.buzzmachine.com/2011/03/08/one-identity-or-more/

30

Capital social: «Concept qui tente de définir et de mesurer la force des réseaux sociaux au sein d'une société donnée à un moment déterminé. [...]

«Une société où les individus n'auraient pas d'autres relations que celles induites par les obligations de production et de consommation aurait ainsi un capital social faible,

voire nul.

À l'inverse, aurait un capital social élevé une société où les individus, par l'existence et le dynamisme des familles, des associations, des églises, des groupes

communautaires et des rencontres informelles de voisinage par exemple, entrent très souvent en contact et peuvent s'entraider d'une manière ou d'une autre.

[...]Le capital social existe donc à l'échelle des individus, des groupes et des

sociétés. Tel individu a-t-il un réseau? Tel groupe est-il bien organisé et nourri par une forte participation des membres? Enfin, dans une société, les individus sont-ils isolés -

atomisés- ou, au contraire, sont-ils associés par des appartenances multiples?

[...]

Source: Le capital social (équipe Perspective Monde-Université de Sherbrooke)http://perspective.usherbrooke.ca/bilan/servlet/BMDictionnaire?iddictionnaire=1676

Voir aussi: Bowling Alone. The collapse and revival of American Community (Robert D. Putnam)http://www.bowlingalone.com/

31

«Le concept [du capital social], de par la nature de l'objet qu'il tente de comprendre et de mesurer, renvoie à plusieurs définitions quelque peu différentes. Les indicateurs d'évaluation

du capital social ne font pas l'objet d'un consensus.

Il existe aussi différents types de capital social : «[...] il nous faut faire la différence, dit [Robert] Putnam, [...] entre le capital social « fermé » (il s'agit alors de liens entre des

gens qui présentent des similitudes d'origine ethnique, d'âge, de classe sociale ou autres) et le capital social « ouvert » qui désigne des liens transversaux par rapport aux différentes

directions des clivages sociaux.» [...]Source: Le capital social (équipe Perspective Monde-Université de Sherbrooke)http://perspective.usherbrooke.ca/bilan/servlet/BMDictionnaire?iddictionnaire=1676

Le capital social fermé serait plus propice aux liens forts (amitiés)Le capital social ouvert serait plus propice aux liens faibles (intérêts)

La gestion du paradoxe ouvert/fermé (le cas Facebook)Pas de «fenêtres» vers l’extérieur ( et pas de porte de sortie ?)

Le cas Orkut en Inde (où le système de caste y serait reproduit).

Caste Communities on Orkuthttp://differentstrokes.blogspot.com/2006/09/caste-communities-on-orkut.html

32

La force des liens faibles ou la théorie de la gentillesse envers les étrangers

Altruisme et/ou retour d’ascenseur

On compte et on se fie sur nos liens faibles plus souvent qu’on le pense...

Liens faibles : relation sociale caractérisée par un contact peu fréquent, pas de rapprochement émotif, pas d’histoire de faveurs réciproques.

On n’y pense pas trop jusqu’au moment où on sent qu’on a besoin de quelqu’un...

La théorie de la force des liens faibles: la mise en relation avec un nombre élevé de personnes devient un avantage social, sur le plan qualitatif. Un réseau social élargi (au-delà des relations interpersonnelles) demeurerait bénéfique.

La loi de Dunbar: le nombre de personnes avec lesquelles on peut entretenir une relation stable à un moment donné durant la vie (150 en même temps ?)

Voir Mark Granovetter (1973)http://fr.wikipedia.org/wiki/Mark_Granovetter

Dunbar’s Lawhttp://en.wikipedia.org/wiki/Dunbar%27s_number

Le nombre de Dunbar, le marketing et les martingales du web (Thibaut Thomas)http://habeashabeas.blogspot.com/2009/02/le-nombre-de-dunbar-le-marketing-et-les.html

33

« […] On dénombre au moins cinq modalités de la mise en œuvre des identités sur internet.

Une cyber-identité est apprécié par autrui, via :

La présentation de l'individu par lui-même (self-presentation) - L'observation des traces numériques d'usage et comportements de l'individu (par exemple le niveau de qualité, ou de collaborativité de ses contributions, illustrations, apports...)

La « réputation » de l'individu et son statut (par exemple, dans le cas de Wikipédia, le système des lauriers (Barnstars) fournit un moyen d'avoir accès au jugement des autres).

Parmi les motivations à se définir en ligne, figurent :

L'utilité de se présenter pour mieux communiquer, ou trouver des internautes ayant des compétences ou centre d'intérêts proches ou complémentaires ;

Le narcissisme et le désir d'attirer l'attention;

Le désir d'augmenter sa visibilité et donc son capital social.

L'identité affichée en ligne n'est pas forcément ni l'identité réelle, ni toujours la même.

Au contraire, la capacité à assumer des identités différentes serait l'un des principaux attraits de l'identité numérique.

Par exemple, des études ont montré que les participants dans les sites web de rencontres déformaient souvent la réalité à leur avantage.[…] ». Peut-on en dire de même avec LinkedIn ?

Source: L’identité numérique dans Internet (Wikipedia) http://fr.wikipedia.org/wiki/Identit%C3%A9_num%C3%A9rique

34

Le statut social dans Internet demeure toujours personnalisé...Est-il si différent du monde réel ?

Pensons aux flux de mises à jour de Twitter

Je fais ceci, j’ai acquis cela, je suis à tel endroit, etc.

Le nombre d’amis/abonnés est également un baromètre de popularité, un des éléments du capital social. Plus on en a plus on se projette avec confiance dans Internet (signe

identitaire clé, surtout chez les très jeunes).

«On a deeper level, it’s a form of status anxiety motivated by a compulsive need to feel constantly connected to our social environment».

Source de la citation: Fraser M. & Dutta S., Throwing Sheep in the Boardroom, Chap. 6, (Wiley, 2008)

35

La théorie traditionnelle souligne que l’identité sociale est une construction basée sur des ressemblances (race, langue, religion,

territoire, rang, etc.).

Mais l’identité personnelle est élaborée, non pas pour établir notre similarité avec les autres, mais plutôt pour démontrer notre

unicité...

L’internet (la réalité virtuelle) est un espace idéal pour se construire une identité et parfois même des identités (personnelle

et sociale).

Le cas de la compagnie Zappos

Why would your company need 13 blogs ?http://jeffbullas.com/2009/12/15/why-would-your-company-need-13-blogs/

Autres enjeux:

Fabrication/manipulation

Usurpation

Confidentialité

Transparence

36

Le paradoxe de la confidentialitéLa réputation est une des pierres angulaires de l’identité.

Moins de confidentialité (vie privée) plus de liberté ?JJe te google, tu me googles, il se… (Amel Djait)

http://www.webmanagercenter.com/management/article-74848-internet-je-te-google-tu-me-googles-il-se-google-nous-nous-googlons%85

Recruiters shouldn’t care about that Facebook picture of your beer pong game in college

http://holtz.com/blog/business/recruiters_shouldnt_care_about_that_facebook_picture_of_your_beer_pong_game/3103/

Un nouvel ami Facebook ? Il pourrait s’agir d’un espionhttp://techno.branchez-vous.com/actualite/2010/03/fbi_espions_facebook_linkedin_twitter.html

Reputation is dead: It’s time to Overlook Our Indiscretionshttp://techcrunch.com/2010/03/28/reputation-is-dead-its-time-to-overlook-our-indiscretions/

6 things you should never reveal on Facebookhttp://finance.yahoo.com/family-home/article/110663/6-things-you-should-never-reveal-on-facebook

How to delete permanently your Facebook accounthttp://www.facebook.com/group.php?gid=16929680703

37

GOP Posing as Teen Prom Queen (Erin Perkins) on Facebook (forme d’astroturfing).

Création de faux personnage pour mousser de vraies organisations... La photo provient d’iStockPhoto (Erin Perkins n’existe pas...) http://lbjuice.com/l/gop-posing-teen-prom-queen-erin-perkins-facebook/

Voir aussi: Fakebookinghttp://personalweb.about.com/b/2009/02/23/fakebooking.htm

The cut and paste personality (Jennifer Saranow/WSJ)http://online.wsj.com/article/SB120303234117369959.html

More fake people on Facebook than real ones on Instagram (Kit Eaton)http://www.fastcompany.com/1844504/nearly-nine-percent-of-facebooks-active-users-are-fakes

38

Apparence de vote pour faire passer un message ?Qui est derrière cette «annonce» ?

39

Source: http://option-consommateurs.org/documents/principal/fr/File/rapports/oc_ic01_blogueurs_ou_annonceurs_rapport_fr_2012.pdf

40

Megan Meier Memorial Space (MySpace)http://www.myspace.com/meganmeiermemorialmyspace

Megan Meier Storyhttp://www.youtube.com/watch?v=gD9OUas5pDs

Lori Drew jugée coupablehttp://technaute.cyberpresse.ca/nouvelles/internet/200811/27/01-804807-suicide-dune-ado-harcelee-sur-internet-lori-drew-jugee-coupable.php

Mom indicted in MySpace hoaxhttp://www.cnn.com/2008/CRIME/05/15/internet.suicide/index.html

41

«For starters, know that there's no magical formula for understanding privacy and publicity. There's no equation, no easy algorithm to implement.

Privacy and publicity are living things, a stew of complexity that's at the crux of humanity. They are fundamentally processes, grounded in needs, desires, and goals, situated in contexts and transformed by technology. Regardless of how you're trying to engage in privacy and publicity, know that there's no answer.

What you'll want today will be different than what you want tomorrow and what you want may be different than what your neighbor wants. This is what

makes technological inflections so unbelievably messy.

[…]

The key to guiding teens - and for that matter, yourselves - is to start by asking questions. What are you trying to achieve? Who do you think you're

talking to? How would you feel if someone else was looking? What if what you said could be misinterpreted? Start these conversations when your children are young and help them learn how to evolve. There’s no formula for them either.»

[…]

Source: Making Sense of Privacy and Publicity (Danah Boyd)http://www.danah.org/papers/talks/2010/SXSW2010.html

42

Internet ou le 5e pouvoir ? après le législatif, l’exécutif,

le judiciaire et les médias...

Référence:

Source de l’image: http://www.agoravox.fr/tribune-libre/article/la-chasse-a-l-internet-est-ouverte-67051

Enquête sur le cinquième pouvoir (L’Express)http://www.lexpress.fr/actualite/high-tech/enqu-ecirc-te-sur-le-cinqui-egrave-me-pouvoir_479170.html

Google Internet Summit: 2009: Internet is Powerhttp://www.youtube.com/watch?v=LLJGM7czpRQ

43

Les trois catégories du concept de pouvoir

le pouvoir imposé : obtenu par la coercition brute;

le pouvoir compensatoire : basé sur des avantages pécuniaires;

le pouvoir conditionné: acceptation par le biais de la persuasion.

On retrouve aussi dans le concept de pouvoir des dynamiques idéologique, économique, politique et militaire.

La source principale du pouvoir, c’est l’organisation sociale.

44

Web 2.0

Le pouvoir glisse de plus en plus des mains d’institutions centralisées pour être distribué à travers des réseaux plus diffus.

Les répercussions du web 2.0 auraient autant, sinon plus, d’impact que l’invention de l’imprimerie au XIVe siècle.

L’invention de Gutenberg a mis au défi de grandes institutions hiérarchiques comme l’Église catholique.

Mais l’impact du Web social est peut-être encore plus important que celui de l’imprimerie.

Une presse à imprimer pouvait être acquise que par les élites (Martin Luther) et plus tard, par les “barons de la presse”.

Aujourd’hui, des milliards de personnes peuvent avoir accès à leur propre presse à imprimer (numérique) et plus …

Les contenus générés par les utilisateurs font peur…

45

46

Combating Online Infringements and Counterfeits Act (COICA/Internet Censorship Bill)https://www.eff.org/coica

CRTC et Internethttp://www.crtc.gc.ca/fra/archive/2010/2010-43.htm

Est-ce que le CRTC peut réglementer Internet ? ( Forum du droit)http://www.forumdudroit.com/2008/01/12/est-ce-que-le-crtc-peut-reglementer-internet/

47

Wikileaks (Collateral Murder)http://wikileaks.org/

http://twitter.com/wikileaks

http://fr.wikipedia.org/wiki/WikiLeaks

Wikileaks publishes full cache of unredacted cableshttp://www.guardian.co.uk/media/2011/sep/02/wikileaks-publishes-cache-unredacted-cables

US Intel analyst held for Wikileaks video breachhttp://www.thefirstpost.co.uk/64222,news-comment,news-politics,us-army-intelligence-analyst-held-for-wikileaks-video-breach

Les gorges profondes du web (Richard Hétu)http://www.cyberpresse.ca/international/correspondants/201006/11/01-4289308-les-gorges-profondes-du-web.php

48

Source de l’image: Anonymous with Guy Fawkes masks at Scientology in Los Angeles/Date10 février 2008, 13:38:03Source originally posted to Flickr as Anonymous at Scientology in Los Angeles/Auteur Vincent Diamante

Anonymous (communauté)http://fr.wikipedia.org/wiki/Anonymous_(communaut%C3%A9)#cite_note-23

4Chan’s Chris Poole: FB & Google are doing it wronghttp://www.readwriteweb.com/archives/4chans_chris_poole_facebook_google_are_doing_it_wr.php

49

Écoute électronique ?

Illegal to record an on-duty police officer (USA)http://gizmodo.com/5553765/are-cameras-the-new-guns

Police State ? (Angleterre)http://blogs.amnesty.org.uk/blogs_entry.asp?eid=2651

Ne pas filmer la policehttp://www.dailymotion.com/video/xmddd_ne-pas-filme-la-police-sinon_music

The New World order is herehttp://www.youtube.com/watch?v=4PpMdTmVMpo&feature=related

50

Source: Compte Flickr Greater Manchester Policehttp://www.flickr.com/photos/gmpwanted

Voir aussiPower, politics and social media : London Riots (Graham Brown)http://www.slideshare.net/mobileyouth/the-london-riots-wtf-graham-brown-mobileyouth

51

Le pouvoir social du Web 2.0À l’échelle plus micro

Manchester Police sur Twitterhttp://twitter.com/gmpolice

Manchester Police uses Facebook to crack crimehttp://www.gmp.police.uk/mainsite/pages/1591dcce9694d4b48025742d004cde8d.htm

52

Le pouvoir social du Web 2.0suite…micro

Boynton Police on Facebookhttp://www.facebook.com/boyntonbeachpolice

6 Ways Law Enforcement Uses Social Media to Fight Crimehttp://mashable.com/2010/03/17/law-enforcement-social-media/

53

Blogue sur Tumblr (retiré)http://thisguyhasmymacbook.tumblr.com/

Voir aussihttp://abcnews.go.com/Technology/stolen-macbook-tracked-hidden-app/story?id=13735348#.TuUMQXOyh8l

http://www.huffingtonpost.com/2011/05/31/joshua-kaufman-stolen-laptop-tumblr-hidden_n_869435.html

Cas assez semblable à celui de Sean Powerhttp://patriceleroux.blogspot.com/2011/05/lincroyable-histoire-de-sean-power-avec.html

54

« Online communities can create cosmopolitan open societies or cult-like closed ones. Collective intelligence can

be used to benefit consumers and citizens or profile them for surveillance

or commercial exploitation. »

Gaurav Mishrahttp://www.gauravonomics.com/

55

Source: What they know/Dossier du WSJ/Site de CNNhttp://blogs.wsj.com/wtk/ How to avoid the prying eyehttp://online.wsj.com/article/SB10001424052748703467304575383203092034876.html

56

Plus d’un million d’articles en français en 2010

Plus important projet de collaboration de masse d’Internet

Le monde académique n’est pas une démocratie horizontale mais une hiérarchie verticale

Wikihttp://fr.wikipedia.org/

Internet Encyclopeadias go head to head (revue Nature)http://www.nature.com/nature/journal/v438/n7070/full/438900a.html

57

L’autre côté de la médaille...

«Wikipedia, par exemple, n’est pas du tout écrit et édité par une foule, en pratique, 1% des

utilisateurs de Wikipedia sont à l’origine de la moitié des éditions faites sur le site. Même le

fondateur de Wikipedia, Jimmy Wales, l’a confessé, estimant le coeur des éditeurs de

Wikipedia a un petit groupe de plusieurs centaines d’individus.»

Source: Le secret honteux de la sagesse des foules (Fabrice Epelboin et Sarah Perez)http://fr.readwriteweb.com/2009/09/28/analyse/secret-honteux-de-sagesse-des-foules-ny-pas-de-foules/

58

Radicalisme réactionnaire ?

« The web is the digital version of capitalism, and social media is the next stage in postindustrial capitalism ». (Andrew Keen)

The Cult of the amateurhttp://andrewkeen.typepad.com/the_great_seduction/2006/10/my_book_now_not.html

Is the Internet Killing journalism ( Andrew Keen)http://www.youtube.com/watch?v=cNQtCXSxdM0

Amateur Hour: journalism without journalists (Nicolas Lemann)http://www.newyorker.com/archive/2006/08/07/060807fa_fact1

59

“[…] We can conclude, therefore, that the status tension between professional and citizen journalism has little to do with ethics, economics or epistemology. This distinction is a

fallacy. The real issue is power […] “

Mathew Fraser & Soumitra DuttaThrowing Sheep in the boardroom (Wiley, 2008)

Davids and Goliaths: the revenge of the amateur, page 226.

60

Dans le monde réel, le statut est conféré par le biais d’une position institutionnelle tandis que dans le monde virtuelle, le statut est conféré par le biais de la performance.

Dans le monde virtuel le statut n’est donc pas assigné mais acquis. Il se base non pas sur des valeurs mais sur des faits mesurables (présence, expertise, efficacité, etc.)

Le capital social ressemble parfois au capital économique...

Il s’agit d’un investissement dans des relations sociales comportant une attente d’un retour contre investissement. Les «profits» prennent la forme de l’information, de

l’influence, d’une reconnaissance, d’un prestige, etc.

Le capital social peut procurer un avantage compétitif par le biais d’accès privilégiés vers des ressources situées à travers et parmi les réseaux sociaux.

«Online Social capital is attributed according to the values of personnal identity liberated from the constraints of institutionalized social identity construction.»

Source de la citation: Fraser M. & Dutta S., Throwing Sheep in the Boardroom, Chap. 3, (Wiley, 2008)

61

Gap se défile sous la pression de la communauté des fans de design, et en oublie sa véritable communauté (Romain Pechard)http://www.weqli.com/strategie-communaute/impliquer-les-consommateurs-en-amont-leffet-gap/

What Neuroscience Has to Say About Gap’s Logo Disasterhttp://blogs.discovermagazine.com/discoblog/2010/10/26/what-neuroscience-has-to-say-about-gaps-logo-disaster/comment-page-1/

Pourquoi parle-t-on aujourd’hui de e-réputation, et pourquoi cette notion est devenue importante ? (Cédric Deniaud)http://www.mediassociaux.com/2010/09/30/e-reputation_important/

62

Source de l’image:

Gap se défile sous la pression de la communauté des fans de design, et en oublie sa véritable communautéhttp://www.weqli.com/strategie-communaute/impliquer-les-consommateurs-en-amont-leffet-gap/

Gap New logo Fail:http://www.socialmediaworks.net/branding-and-strategy/gap-new-logo-fail-branding-lessons-for-your-small-business/

Crap Logo Yourself:http://craplogo.me/

63

"In the past, clever marketers and advertisers shaped brands, but now

consumers are increasingly empowered, everyone has a voice, and information and

opinions are instantly dispersed."

Pat Conroy, Deloitte & Touche (2007)

Selon une enquête de Forrester (2008), une majorité de répondants indiquent qu’on apprécie (et qu’on s’attend à) des témoignages, des classements et des critiques

d’utilisateurs (ratings and reviews), c.-à.d. des contenus générés par les utilisateurs, dans les sites Web de consommation (voyage, média, électronique, banque, etc.).

Source: Étude 2007 de Deloitte & Touche: User-generated reviews are driving product saleshttp://www.computerworld.com/s/article/9040158/Study_user_generated_reviews_are_driving_product_sales

Voir aussi:

User Ratings Top Consumers' Online Wish Lists (Forrester/2008)http://www.forrester.com/rb/Research/user_ratings_top_consumers_online_wish_lists/q/id/44710/t/2

Top Predictions for 2010 : Coping with the new balance of Powerhttp://www.gartner.com/it/content/1260200/1260215/january_14_top_predictions_2010dplummer.pdf

64

Source: http://thenextengine.com/2009/07/13/how-communities-really-behave/

65

L’obsession des classements

Évaluation, comparaison et critique de la performance par tous (et non plus seulement des «experts», c.-à.-d. des journalistes, critiques,

analystes, etc.)

Les entreprises, par le biais des médias sociaux, peuvent-elles tirer profit du pouvoir des masses et de la sagesse des foules ?

Le cas de la companie DELL avec TwitterLe crowdsourcing de Price Waterhouse Coopers

Voir

La sagesse des foules (James Surowiecki)http://fr.wikipedia.org/wiki/La_Sagesse_des_foules

Le Digital Compass de Price Waterhouse Coopers: http://pwc-compass.chaordix.com/

Dell: http://www.dell.com/twitter

66

TripAdvisorhttp://www.tripadvisor.fr

Glassdoor.com (ressources humaines)http://www.glassdoor.com/index.htm

Voir aussi:

Yelp: http://www.yelp.com/

Vault: http://www.vault.com

67

RateMyprofessors.comhttp://www.ratemyprofessors.com/

Note2be.com (France)http://www.note2be.com/

Justice : le site Note2be sanctionnéhttp://www.buzzmoica.fr/justice-le-site-note2be-sanctionne-335

68

L’autre côté de la médaille...

Le cas Grady Harp (critiques de livre et système de votes entre les rédacteurs de critiques...)

« As I explored the murky understory of Amazon's reviewer rankings, however, I came to see the real Web 2.0 as a tangle of

hidden agendas—one in which the disinterested amateur may be an endangered species. » […]

Source: Who is Grady Harp ? (Garth Risk Hallberg)http://www.slate.com/id/2182002/pagenum/all/

Grady Harp’s profile (Amazon)http://www.amazon.ca/gp/pdp/profile/A328S9RN3U5M68

Culte ou fin de l’amateur ?

Source: Fraser M. & Dutta S., Throwing Sheep in the Boardroom, Chap. 9, (Wiley, 2008)

69

"Over time, the marketplace will out false reviews as 'unhelpful'," referring to how

Amazon allows UGC reviewers to review not only products, but also each other.

Patty Smith, Amazon

Source: User Genereated Reviews : Blessing or Bull? Wisdom of Crowds or Stupidity of Mobs?http://www.theregister.co.uk/2009/01/27/user_generated_reviews/

70

L’obsession des classements

Compte tenu de nombre grandissant de voix virtuelles (CGU, blogues, votes, critiques, évaluations, comparaisons, classement etc,) pourquoi les annonceurs (source principale de revenus pour

les médias) continuent-ils à annoncer dans les médias traditionnels (avec leurs propres experts, critiques, c.à-d. les gate-keepers ?)

Si les annonceurs avaient confiance dans le principe de la «sagesse de la foule», les sommes dépensées ne seraient-elles pas alors mutées vers les sites de «niche», les blogues et les médias sociaux où les évaluations, les critiques, les comparaisons, les

classements sont plus nombreux, plus «authentiques» et donc plus «justes» ou équilibrés ?

Source: Fraser M. & Dutta S., Throwing Sheep in the Boardroom, Chap. 9, (Wiley, 2008)

71

Les institutions verticales (Fraser et Dutta parlent d’oligarchie dans certains cas) refusent encore d’accepter la perte de contrôle par le

biais d’une participation directe du public.

« Les annonceurs se méfient de la démocratie» [...].

«Annonceurs, professionnels du marketing et des RP, ainsi que les journalistes font partie de la même classe socio-professionnelle

oligarchique». Ils sont tous des intermédiaires quand au choix et options des consommateurs pour les achats de produits et de

services».

Source: Fraser M. & Dutta S., Throwing Sheep in the Boardroom, Chap. 9, (Wiley, 2008)

72

Sortie, voix et loyauté (concept d’Albert Hirschman/1970)

Quand on est insatisfait d’un produit ou d’un service, on peut «sortir» d’une relation d’affaires en refusant d’acheter un produit ou en annulant un service.

Une réaction «vocale» demeure plus explicite.

«Sortie» et «voix» sont des symptômes du déclin d’une organisation.

Le premier (économique) est un signe avant-coureur d’un déclin tandis que le second (politique/informationnel) peut être un symptôme encore plus perturbateur...

Exemples de sorties en masse

Prodigy (1985+): surveillance, censure, tarif modifié à l’heureGeoCities/Yahoo (1996-2007): appartenance du contenu

Albert Hirschmanhttp://fr.wikipedia.org/wiki/Albert_Hirschman

Exit, Voice and Loyaltyhttp://en.wikipedia.org/wiki/Exit,_Voice,_and_Loyalty

Geocitieshttp://en.wikipedia.org/wiki/GeoCities

Prodigyhttp://en.wikipedia.org/wiki/Prodigy_%28online_service%29

73

Friendster (2004): la plus grande des «sorties «(pour un réseau social)

Système fermé: quatre degrés de séparation (amis des amis des amis des amis...)Identités multiples et alias interdits; annulation de comptes (Fakesters, Fraudsters)

La compagnie a agit comme une entreprise verticale et hiérarchique et ne semble pas avoir compris la dynamique des réseaux...

Et Facebook ?? http://technaute.cyberpresse.ca/nouvelles/internet/201004/07/01-4268179-fronde-anti-facebook-en-allemagne.php

Facebook Changes Social Contract, Yet Again (Stowe Boyd)http://www.stoweboyd.com/message/facebook-changes-social-contract-yet-again.html

74

Et pourtant, un site comme aSmallWorld met l’accent sur la rigidité de sa règlementation (à l’entrée surtout) pour créer une aura d’exclusivité... Cela va à l’encontre la logique de l’effet de réseau: un réseau social est plus utile ( et a plus de valeur) à mesure que ses membres augmentent (Loi de Metcalfe) : http://fr.wikipedia.org/wiki/Loi_de_Metcalfe

Est-ce possible de réconcilier la contradiction entre exclusivité et effet de réseau ?

Voir aussi:A Facebook for the few (Ruth La Ferla)http://www.nytimes.com/2007/09/06/fashion/06smallworld.html

Diamond Lounge :http://www.diamondlounge.com/

CarbonNYC https://www.carbonnyc.com/

75

La théorie de la loyautéL’étude des sites de réseaux sociaux confirme l’analyse de Hirschman : quand la «sortie» n’est pas possible, les gens

(consommateurs, employés, citoyens, etc,) élèvent la «voix».

Mais quand la voix est écoutée (et prise en compte) la loyauté devient possible...

Dans certains cas, la loyauté tempère aussi la tentation d’élever la voix ou de faire une sortie...(la loyauté envers la marque)

Le cas Facebook : on “vend” vos données, on impose des applications publicitaires de type opt-in par défaut (Beacon) et on

conserve votre identité pour toujours...

Il semble que l’écoute du fondateur de Facebook, ses excuses publiques, la mise au rancart de Beacon et la possibilité de se

retirer complètement de Facebook aient été récompensés par une certaine loyauté...pour le moment...

Steve Mansour: http://www.stevenmansour.com/writings/2007/jul/23/2342/2504_steps_to_closing_your_facebook_account

Zuckerberg Apologizes, Allows Facebook Users to Evade Beaconhttp://bits.blogs.nytimes.com/2007/12/05/zuckerberg-apologizes-allows-facebook-users-to-evade-beacon/

After Stumbling, Facebook Finds a Working Eraser (Maria Aspan)http://www.nytimes.com/2008/02/18/business/18facebook.html

76

La théorie de la loyautéMéfiance envers les réseaux ouverts (menace les hiérarchies établies);

Perte de contrôle malgré la valeur de l’effet de réseaux;

Les systèmes fermés avantagent les hiérarchies verticales et les intérêts établis;

Les managers qui réglementent trop (silos bureaucratiques, verticalité, etc.,) sont souvent confrontés aux «sorties» et aux «voix»...

Les organisations qui favorisent la collaboration(accès aux outils 2.0, créativité) et qui écoutent leurs parties prenantes sont plus souvent récompensés par la loyauté.

Les réseaux ouverts favorisent l’innovation. Les gens qui se démarquent le font en favorisant la force des liens faibles, l’utilité des accointances virtuelles et la sagesse de la

foule...

Référence: Fraser, M., Dutta, S., Throwing Sheep in the Boardroom, How Online Social Networking Will Transform your Life, Work and World, Wiley, 2008, 332 p.

77

Source image : six degrés de séparationhttp://fr.wikipedia.org/wiki/Fichier:Six_degrees_of_separation_01.png

Six degrés de séparation«Toute personne sur le globe peut être reliée à n'importe quelle autre, au travers d'une chaîne de relations individuelles comprenant au plus cinq autres maillons.»

Source: http://fr.wikipedia.org/wiki/Six_degr%C3%A9s_de_s%C3%A9paration

Étude du « petit monde »http://fr.wikipedia.org/wiki/%C3%89tude_du_petit_monde

The ties that find (Andrew McAfee)http://andrewmcafee.org/2007/10/the_ties_that_find/

78

Références supplémentaires:

Identités numériques (Julien Pierre)http://www.identites-numeriques.net/

L'identité et ses enjeux en contexte numérique (Claire Abrieux)http://www.rslnmag.fr/post/2012/02/27/Lidentite-et-ses-enjeux-en-contexte-numerique.aspx

Réseaux sociaux et identités numériques : quels sont les risques (Hugo Cléry)http://www.blogdumoderateur.com/reseaux-sociaux-et-identite-numerique-quels-sont-les-risques/

NYPD Facebook Probe Raises Free Speech Question (Colleen Long)http://news.yahoo.com/nypd-facebook-probe-raises-free-speech-165946268.html

Power, politics and social media : London Riots (Graham Brown)http://www.slideshare.net/mobileyouth/the-london-riots-wtf-graham-brown-mobileyouth

Wikipédia ou la fin de l’expertise ? (Mathieu O’Neil)http://www.monde-diplomatique.fr/2009/04/O_NEIL/16985

Risques et enjeux autour de l’identité numérique (Charles Nouÿrit)http://www.slideshare.net/Charles_Nouyrit/risques-enjeux-et-opportunit-autours-de-lidentit-numrique

Alexa Dell's Twitter Account Shut Down: PC Magnate Puts Stop To Daughter's Oversharing http://www.huffingtonpost.com/2012/08/13/alexa-dell-twitter_n_1772587.html

Les outils numériques nous servent à fuir les conversations (Tommy Pouilly)http://www.rslnmag.fr/post/2012/04/24/Sherry-Turkle-171;-les-outils-numeriques-nous-servent-a-fuir-les-conversations-187;.aspx How to avoid the prying eyehttp://online.wsj.com/article/SB10001424052748703467304575383203092034876.html The truth about data. Once it’s out there, it’s hard to controlhttp://radar.oreilly.com/2011/04/jeff-jonas-data-privacy-control.html Why race matters on the Internet (Jamilah King)http://www.aljazeera.com/indepth/opinion/2012/07/20127101152488806.html

Privnotehttps://privnote.com/

Guide Anonymous (manifestation)http://zinelibrary.info/files/AnonymousGuideManifestation.pdf

79

Merci de votre attention

Patrice Leroux

http://twitter.com/patriceleroux

http://patriceleroux.blogspot.com/

80