Diplôme DJlNGENJEUR DE CONCEPTION EN INFORMA TIQUE …

Transcript of Diplôme DJlNGENJEUR DE CONCEPTION EN INFORMA TIQUE …

Ministère de l'Enseignement Supérieur et de la Recherche Scientifique. ~

Diplôme DJlNGENJEUR DE CONCEPTION EN INFORMA TIQUE Option: Méthode Informatiques Appliquées à- la Gestion des Entreprises (M.I.A.G.E)

THEME

me

Soutenu le 05 Novembre 2013 par :

KEI Ninsemon Hervé Devant le jury composé de :

Pr. KOUA Konin Emile, Professeur titulaire à l'UFR de Mathématiques et Informatique, Université Félix HOUPHOUET-BOIGNY de Cocody - Abidjan, président du jury;

Dr ASSALE Adjé Louis, Enseignant-chercheur à l'Institut National polytechnique Félix OUPHOUET- BOIGNY de Yamoussoukro, examinateur informatique du jury;

M. DlARRA Mamadou, Enseignant informaticien à l'UFR de Mathématiques et Informatique, Université Félix HOUPHOUET BOIGNY de Cocody - Abidjan, examinateur informatique du jury;

Dr. BAJU Y Balé Michel, Maître assistant à l'UFR de Mathématiques et Informatique, Université Félix HOUPHOUET BOIGNY de Cocody -Abidjan, responsable des filières professionnalisées lAGE-GI du jury;

Dr. TANOH Tanoh Lambert, Enseignant-chercheur à l'Institut National polytechnique Félix OUPHOUET BOIGNY de Yamoussoukro, encadreur pédagogique du jury;

M. KONAN Frédéric, Manager Billing System à ORANGE Côte d'Ivoire SA, maître de stage du jury.

Année Académique: 2012-2013

Mémoire de fin de cycle Ingénieur de conception

/

THEME

Conception d'une nouvelle architecture technique d'un Système d'information Décisionnel : Cas du CRM ANALYTIQUE d'ORANGE Cote d'Ivoire Télécom.

1 <B;/;~ 1

1

Mémoire de fin de cycle Ingénieur de conception

SOMMAIRE DEDICACE 4

REMERCIEMENTS 5

AVANT-PROPOS 6

INTRODUCTION 7

PROBLEMATIQUE 8

PARTIE 1: ETUDE PREALABLE 10

CHAPITRE 1 : CADRE DE REFERENCE 11

1.1. PRESENTATION DE L'ENTREPRISE 11

1.2. PRESENTATION DE LA DIRECTION D'ACCUEIL 16

1.3. PRESENTATION DU PROJET 22

CHAPITRE 2 : ETUDE DE L'EXISTANT 24

2. 1. DEFINITIONS DES CONCEPTS 24

2.2. ANALYSE DE L'EXISTANT 27

2.3. CRITIQUE DE L'EXISTANT 38

2.4. SOLUTION PROPOSEE 40

PARTIE 11:ETUDE TECHNIQUE 41

CHAPITRE 3: ETAT DE L'ART DU STOCKAGE DES DONNEES 42

3. 1. LES MODES DE STOCKAGE 42

3.2. LES INTERFACES DE STOCKAGE DES DISQUES 50

CHAPITRE 4: ELEMENTS D'APPRECIATION D'UNE ARCHITECTURE MATERIELLE 52

4. 1. ETAT DE L'ART DES ARCHITECTURES MATERIELLES 52

4.2. NOTION DE QUALITE DE SERVICE 55

2

Mémoire de fin de cycle Ingénieur de conception

CHAPITRE 5: ETUDE COMPARATIVE DES PROPOSITIONS D'ARCHITECTURE TECHNIQUE 62

5. 1. PROPOSITION N ° 1 : ARCHITECTURE BASEE SUR LE RENFORCEMENT DES CAPACITES DU SERVEUR PHYSIQUE ACTUEL 62

5.2. PROPOSITION N°2: ARCHITECTURE BASEE SUR L'ACQUISITION D'UN NOUVEAU SERVEUR PHYSIQUE 64

5.3. PROPOSITION N°3: VIRTUALISATION DU SERVEUR 66

5.4. CHOIX DE LA PROPOSITION ADEQUATE AUX BESOINS ACTUELS 71

PARTIE Ill: MISE EN OEUVRE 74

CHAPITRE 6 : DEMARCHE DE MISE EN ŒUVRE DE LA NOUVELLE ARCHITECTURE 75

6. 1. APPROCHE DE LA MISE ŒUVRE 75

6.2. COMPOSANTS DE LA NOUVELLE ARCHITECTURE 76

CHAPITRE 7: RECOMMANDATIONS ET EVALUATION DU PROJET 85

7. 1. RECOMMANDATIONS 85

7.2. COUTS FINANCIERS ET IMPACT DE LA SOLUTION SUR L'ENTREPRISE 90

CONCLUSION 98

BIBLIOGRAPHIE 99

TABLE DES ILLUSTRATIONS 103

GLOSSAIRE 105

ANNEXES 107

3

••••••• Aii Mémoire de fin de cycle Ingénieur de conception

DEDICACE Je dédie ce mémoire, fruit de toutes ces années de formation, à mes très chers

parents et à Marie Christelle ma bien aimée. Je vous remercie pour votre soutien

indéfectible.

4

Mémoire de fin de cycle Ingénieur de conception

REMERCIEMENTS

Nous tenons à remercier les personnes qui nous ont aidées à réaliser ce travail scientifique. Il

s'agit notamment de:

>- M. Mamadou BAMBA, Directeur général d'ORANGE Cote d'ivoire Télécom ;

>- M. Joseph PITAH, Directeur du Réseau et du Système d'information ;

>- M. Didier KLA, Directeur des Etudes et du Développement ;

>- M. Patrick N'DOUA, Manager senior des projets Système d' Information ;

>- M. Hamza DRAME, Manager projets SI Supports, Métiers et Business Intelligence ;

>- M. Frédéric KONAN, Administrateur des bases de données et Manager Billing System,

notre maître de stage, qui n'a ménagé aucun effort pour rendre notre stage agréable

et instructif.

Nous exprimons notre gratitude à l'endroit de Docteur TANOH Tanoh Lambert, notre

encadreur pédagogique, pour ses sages conseils, sa disponibilité, son dévouement et surtout

pour ses critiques et suggestions qui ont été d'un apport considérable dans la production du

présent mémoire.

Nous ne saurions terminer nos propos sans remercier toute l'équipe pédagogique, l'équipe

technique, le personnel administratif et technique de l'UFR de Mathématiques et

Informatique, pour la formation et l'encadrement dont nous avons bénéficié durant toutes

ces années.

5

Mémoire de fin de cycle Ingénieur de conception • AVANT-PROPOS

L'université Félix Houphouët Boigny de Cocody a été créée à partir du décret n°96-612 du 09 Août 1996. Elle compte en son sein onze unités de formation et de recherches (UFR). Elle

comporte également une école, le Centre Universitaire de Formation Permanente (CUFOP) et

deux instituts de recherche, que sont le Centre Ivoirien de Recherche Economique et sociale

(CIRES), et l'institut de recherches mathématiques (IRMA).

L'UFR de Mathématiques et Informatique forme, au travers de ses filières professionnalisées

M.I.A.G.E (Méthodes Informatiques Appliquées à la Gestion des Entreprises), des ingénieurs de

conception en Informatique, après cinq années d'études. Ce diplôme d'ingénieur s'acquiert

après un stage pratique en entreprise. C'est dans ce cadre que le présent mémoire est rédigé.

6

Mémoire de fin de cycle Ingénieur de conception

INTRODUCTION

Le processus de synergie entre les deux géants de la téléphonie que sont Côte d'Ivoire Télécom SA et ORANGE Côte d'Ivoire SA, a donné naissance à un groupe en activité sur trois

univers : fixe, mobile et internet.

Agir simultanément sur ces trois univers, signifie manipuler un flux de données important. Il

est difficile de rechercher dans ce grand volume de données, des informations indispensables

à l'orientation stratégique de l'entreprise. C'est la raison pour laquelle, le groupe ORANGE

Côte d'ivoire Telecom, s'est doté d'un système d'information décisionnel. Ce système lui

permet de réaliser plusieurs activités, parmi lesquelles nous notons le recueil des statistiques

qui donne une vue globale du client. La vue globale signifie avoir toutes les informations

portant sur un client donné. Ces informations sont relatives aux trafics, aux abonnements,

aux services, aux tendances du comportement, etc. La gestion des gros volumes de données

engendre d'énormes difficultés au niveau des infrastructures matérielles et logicielles. Dans

le cas du système d'information décisionnel d'OCIT, l'on peut citer les problèmes liés au

manque d'espace de stockage, aux longs temps d'attente dans le rendu de l'information, aux

difficultés de gestion de l'environnement matériel, etc. Dans ce cas de figure, il est

important de travailler à mettre en place des architectures techniques capables de s'adapter

à toute évolution du système d'information. C'est pour s'aligner sur cette vision que nous

avons mené l'étude dont le thème principal est : « Conception d'une Architecture

Technique d'un Système d'information Décisionnel: Cas du CRM ANALYTIQUE du groupe

ORANGE Côte d'Ivoire Télécom ». Il s'agit pour nous de proposer une architecture technique

offrant des possibilités de résolution des problèmes cités plus haut.

Cette étude nous permet d'abord de présenter la structure d'accueil et notre projet d'étude.

Ensuite, elle nous permet de parcourir les éléments nécessaires à l'élaboration de notre

future architecture technique. Enfin, elle nous présente en détail la nouvelle architecture

technique, les recommandations et l'évaluation du projet de mise en œuvre.

7

Mémoire de fin de cycle Ingénieur de conception

PROBLEMATIQUE

Le CRM Analytique du groupe ORANGE Côte d'ivoire Telecom, qui n'intégrait en son sein que

les données de l'univers mobile (données du trafic VOIX-SMS-GPRS), doit désormais prendre

en compte de nouveaux flux importants de données. Ces données proviennent d'abord des

nouvelles plateformes du mobile dédiées au trafic 3G, au « Mobile Banking service» (ORANGE

MONEY), au rechargement électronique, et aux services à valeur ajoutée (SVA). Ensuite, elles

proviennent des plateformes des anciens opérateurs de l'univers fixe à savoir Côte d'Ivoire

TELECOM et de l'internet, Côte d'Ivoire Multimédia (Cl2M). Ces dernières plateformes

intègrent également en leur sein les données du trafic CDMA et WIMAX. La prise en compte

des données du Fixe et de l'Internet s'inscrit dans le cadre de la fusion des deux filiales du

groupe France TELECOM, ORANGE Côte d'Ivoire et Côte d'Ivoire TELECOM.

L'arrivée de ces flux massifs d'informations risque de perturber le bon fonctionnement du

CRM Analytique actuel. Ces perturbations s'observeraient au niveau de la gestion du stockage

du détail de données du datamining et lors des multiples sollicitations des utilisateurs. En plus

des sollicitations liées aux activités traditionnelles du mobile, s'ajoute la complexité des

nouvelles fonctionnalités du mobile, du fixe et de l'internet. Ces sollicitations sont en général

le fait du marketing intelligent (activité de datamining). Il s'agirait aussi des difficultés

d'exploitation, de la maintenance du système, de la base de données et des processus ETL

chargés d'alimenter le datawarehouse.

Cette attente grandissante du business induit la problématique de l'évolution du CRM

Analytique actuel vers un système intégrant à la fois les données du fixe, du mobile et de

l'internet, tout en restant stable et plus performant.

Notre étude vient à point nommé pour donner une réponse à la question suivante : Quelle

action doit-on réaliser pour aboutir à un CRM Analytique FMI (Fixe-Mobile-Internet) toujours

stable et plus performant? La réponse à cette question permettra d'avoir une plateforme

plus robuste et plus performante.

8

Mémoire de fin de cycle Ingénieur de conception

La présente étude a pour but de vérifier l'hypothèse de travail suivante : L'aboutissement à une plateforme décisionnelle plus robuste et plus performante passe par le

redimensionnement de son architecture technique.

Avant toute autre action, il est important de s'imprégner des réalités de la structure

d'accueil et du projet global.

9

Mémoire de fin de cycle Ingénieur de conception

PARTIE 1: ETUDE PREALABLE

10

•••••• ...,,.....,_, .,~ . 1,i1 Mémoire de fin de cycle

Ingénieur de conception

CHAPITRE 1 : CADRE DE REFERENCE

Ce chapitre présente l'environnement de travail dans lequel se sont déroulés nos travaux de

recherche, et le projet.

1.1. PRESENTATION DE L'ENTREPRISE 1. 1. 1. Historique

ORANGE Côte d'Ivoire est une société anonyme dont le capital est de 4,136 milliards de FCFA.

Elle est détenue à 85% par France Télécom et à 15 % par le groupe SIFCOM. Elle a été créée le

19 mars 1996 sous l'appellation de Société Ivoirienne de Mobile (SIM) et a débuté ses activités

commerciales le 28 octobre 1996. Elle était jusqu'à Août 2000 une filiale du groupe ORANGE

Plc, opérateur de télécommunication créé au Royaume uni en 1994. En effet, en mai 2000 le

groupe Français France Télécom rachète le groupe ORANGE Plc et crée sa propre marque

ORANGE SA, pour renforcer sa dimension mondiale, proposer un service unifié à l'échelle des

continents et répondre aux besoins de sa clientèle en téléphonie mobile. ORANGE SA est le

3ème opérateur mondial et le 2ème en Europe, avec plus de 40 millions de clients repartis à

travers le monde. Ainsi, le 18 mars 2002, la société Ivoirienne de mobile (SIM) change de

dénomination et devient ORANGE Côte d'Ivoire SA, adoptant ainsi les valeurs et la vision du

groupe.

Depuis l'année 2004, elle vit en synergie avec une autre filiale de France Télécom, Côte

d'Ivoire Télécom. Cette action de synergie consiste en une mise en commun des ressources

matérielles et humaines pour accroître la performance du groupe crée, optimiser les

dépenses et augmenter le chiffre d'affaire.

1.1.2. Missions et Objectifs

}> Missions

ORANGE Côte d'Ivoire Télécom a pour mission :

La démocratisation de l'accès à internet. Pour cela ORANGE investit massivement

dans:

• des projets de câbles sous-marins et terrestres ;

11

Mémoire de fin de cycle Ingénieur de conception

• des réseaux d'accès sans fil, quelle que soit la technologie (WIMAX, CDMA,

HSPA);

• des offres diverses : internet prépayé et clé USB pour le grand public.

Des services à valeur ajoutée autour de la voix, du multimédia et des portails ainsi que

des offres dédiées aux segments professionnels.

>" Objectifs

ORANGE Cl ambitionne de devenir la première marque globale de téléphonie mobile. Pour

cela, elle s'est fixée comme objectifs:

devenir le premier dans les services ;

offrir la meilleure qualité de service ;

être le premier dans l'innovation ;

devenir le premier choix de la clientèle.

1.1.3. Organisation

ORANGE Cl et Côte d'Ivoire Télécom vivent en synergie depuis près de neuf ans, et envisagent

de fusionner définitivement à l'horizon 2015. Elles forment aujourd'hui officieusement

l'opérateur intégré OCIT (ORANGE-Cote d'Ivoire Télécom). Cette fusion implicite a conduit à

la naissance de plusieurs grandes directions et un pôle. Ce sont :

organisation opérateur intégré (DG) ;

direction Commerciale Réseau de Distribution (DCRD) ;

direction Marchés Opérateurs OCIT (DMO) ;

direction Relation Clients (DR() ;

direction Marketing Résidentiels et Grand Public (DMRGP) ;

direction des Ressources Humaines (DRH) ;

direction financière (DF) ;

direction des Moyens Généraux (DMG) ;

direction Juridique et de la Réglementation (DJR) ;

12

Mémoire de fin de cycle Ingénieur de conception

direction communication et qualité (DCQ) ;

direction entreprise (DE) ;

direction Communication externe (DCOM ) ;

direction projets transversaux (DPT) ;

direction stratégie et développement (DSD).

);:, Organisation Opérateur Intégré (DG)

Cette direction a pour rôle le pilotage des activités d'ORANGE Côte d'ivoire pour le mobile et

Côte d' Ivoire Télécom pour les volets Fixe et Internet (Cl2M).

);:, Direction Commerciale Réseau de Distribution (DCRD)

Cette direction est chargée de développer les ventes des produits et services « fixe, mobile,

internet & Orange Money » sur les segments de marchés « grand public, résidentiel,

professionnel & Soho, collectivités & associations », dans toutes les régions de la Côte

d'Ivoire, d'animer tous les canaux du réseau de distribution directe et indirecte (agences,

distributeurs, forces de vente en propre, distributeurs OM, apporteurs d'affaires).

);:, Direction Marchés Opérateurs OCIT (OMO)

Elle a en charge l'achat, la vente, la facturation et le recouvrement des produits et services

« Wholesales » aux Opérateurs et FAI, ivoiriens et internationaux. Elle est responsable de

l'acheminement du trafic international IN/OUT des opérateurs (mobile et fixe) nationaux et

internationaux, de l'exclusivité de l'acheminement du trafic international IN/OUT de OCIT,

de la gestion des interconnexions internationales et domestiques et de OCIT (ouverture,

facturation, balances, recouvrement ... ). Elle a aussi en charge la gestion de l'activité

Roaming (ouvertures négociations, suivi des tests) et du marketing opérateur (définition de la

roadmap, lancement des offres etc. ... ).

);:, Direction Relation Clients (DRC)

Elle veille, sur l'ensemble des marchés, à la définition, à la cohérence, à l'exécution et à la consolidation de la politique de la relation client FMI.

13

Mémoire de fin de cycle Ingénieur de conception

~ Direction Marketing Résidentiels et Grand Public (DMRGP)

Elle assure la conception des offres et la définition de la stratégie de promotion des offres sur

le marché résidentiel et grand public.

~ Direction des Ressources Humaines (DRH)

Cette direction a pour objectif :

accompagner la mise en place des organisations : comblement des postes N-1 & N-2 et

redéploiement des effectifs entre anciens et nouveaux périmètres ;

anticiper l'impact des évolutions du business sur les emplois OCIT : projection des

besoins qualitatifs et quantitatifs, en plus du plan d'actions en corrections des écarts ;

harmoniser les outils et processus RH : intégration des effectifs OCIT au plan SI

renouvellement du mandat des Délégués du Personnel OCIT et la révision du cadre de

gestion du social (comité d'entreprise/ mutuelle) ;

harmoniser les politiques sociales : élaboration du plan de rattrapage des avantages

sociaux (produits entreprise/ assurances) et corrections des classifications des

emplois.

~ Direction Financière (DF)

Elle a pour objectif de mettre en place « une Equipe » DF OCIT, de répondre aux attentes des

actionnaires et du Groupe et être en partenariat avec les directions opérationnelles, pour

l'aide à la décision.

~ Direction des Moyens Généraux (DMG)

Cette direction définit et implémente la stratégie d'acquisition des biens et services OCIT en

harmonie avec la politique Groupe (FT) des Achats. Elle garantit la compétitivité de OCIT par

une politique de maîtrise et d'optimisation des coûts et s'occupe de la gestion optimale du

patrimoine mobilier et immobilier de OCIT. Elle s'assure de la satisfaction des besoins

logistiques et des besoins en moyens de production des clients internes.

~ Direction Juridique et de la Réglementation (DJR)

14

Mémoire de fin de cycle Ingénieur de conception

La direction juridique assure le pilotage des affaires juridiques et contentieuses du groupe OCIT, des activités réglementaires et des relations extérieurs, puis du secrétariat du conseil

d'administration du groupe Orange Côte d'Ivoire Telecom.

)"' Direction Communication et Qualité (DCQ)

La direction de la qualité exerce trois fonctions :

la gestion de la qualité ; les activités de la fondation ;

la Communication interne.

)"' La gestion de la qualité

La gestion de la qualité consiste à conduire les projets d'amélioration de la performance à travers des processus et la maîtrise du système documentaire pour la satisfaction de la clientèle d'OCIT. Elle s'occupe également du pilotage de la politique et la démarche de responsabilité sociale de l'entreprise (RSE), en maitrisant les impacts sociaux et sociétaires

de ses activités, produits et services.

~ Les activités de la fondation

La fondation OCIT valorise et enrichit l'image citoyenne d'OCIT en mettant le bien-être de la société et l'amélioration des relations humaines au cœur de ses projets de rapprochement, d'écoute et de dialogue.

~ La Communication interne

La politique de communication interne consiste en la définition et la mise en œuvre de la stratégie de communication interne, en l'évaluant et en l'actualisant périodiquement en

conformité avec la politique de l'entreprise.

)"' Direction Entreprise (DE)

Cette direction est en charge de la promotion des produits et services dédiés aux entreprises.

15

Mémoire de fin de cycle Ingénieur de conception

)> Direction Communication Externe (DCOM )

La direction de la communication externe s'occupe de la promotion de la marque ORANGE

auprès des clients du grand public ou des entreprises.

)> Direction Projets Transversaux (DPT)

)> Direction Stratégie et Développement (DSD)

)> pole RSI (voir détails au point Il.)

1.2. PRESENTATION DE LA DIRECTION D'ACCUEIL 1. 2. 1. Présentation du Pôle RSI

Le pole RSI (Réseau et système d'information) est le regroupement de toutes les activités

techniques du groupe né de la synergie d'ORANGE Cl et de Côte d' Ivoire Télécom.

1.2.2. Mission et Objectifs

Pour réaliser son objectif essentiel qui est d'assurer le bon fonctionnement du système

d'information (SI) et son adéquation à la stratégie de l'entreprise, le pôle RSI est chargé

d'assurer les missions suivantes:

)> élaborer et faire approuver le cadre global d'évolution du système d'information de la

société ;

)> élaborer, proposer et mettre en œuvre la politique d'équipement en matériels et

logiciels informatiques ;

)> assurer l'exploitation des systèmes informatiques et la sécurité du système

d'information ;

)> assurer le contrôle et la production de la facturation des abonnés et des opérateurs ;

)> assurer le soutien aux directions dans le domaine des systèmes d'informations et des

procédures.

1.2.3. Organisation et Fonctionnement

Le pole RSI est composé de deux directions (voir Annexe) :

16

Mémoire de fin de cycle Ingénieur de conception

la direction des opérations (DO) ;

la direction des études et du développement (DED).

}> La direction des opérations

Cette direction met les moyens humains et techniques en vue de la gestion des différentes

plateformes de production et base de données de la structure. Elle assure également

l'exploitation de toutes les solutions développées en interne. Elle gère également le réseau

télécom ORANGE pour le mobile et fixe pour Côte d'ivoire Télécom.

}> La direction des études et du développement

La direction des études et du développement DED a pour missions de :

• définir les Roadmap IT et Network;

• réaliser les études ;

• élaborer le budget de CAPEX ;

• être à l'écoute des besoins des directions de Orange et Côte d'Ivoire Télécom et

trouver la solution technique idoine pour y répondre ;

• assurer l'ingénierie et la gestion de projets lors de la mise en œuvre de :

l'évolution du réseau ;

nouveaux équipements;

l'extension de capacité;

nouvelles fonctionnalités ;

• assurer le déploiement des infrastructures: Radio mobile, réseau IP, ADSL, ... ;

• automatiser les processus de gestion ;

• mettre en œuvre les OSM ;

• suivre les sous-traitants.

}> Le département Projet SI

Les Missions de ce département sont les suivantes :

être à l'écoute des besoins de chacune des directions et trouver la meilleure solution

technique pour y répondre ;

automatiser les processus de gestion ;

17

Mémoire de fin de cycle Ingénieur de conception

organiser, coordonner, planifier et rentabiliser la mise en œuvre (MOE) des projets de

la société.

Ce département est composé de deux services :

./ le service études et ingénierie ;

./ le service Projets SI support, métier & BI.

C'est ce dernier service qui nous a accueilli durant toute la période de notre stage.

~ Organigramme du pole RSI (Voir Annexe)

1.2.4. Environnement Informatique

L'environnement informatique du groupe ORANGE Côte d'Ivoire Télécom est géré par le

pôle RSI. Cet environnement est composé essentiellement d'ordinateurs et d'imprimantes

répartis dans les différents services et départements. L'infrastructure informatique dont elle

a la charge, fonctionne dans un environnement hétérogène où coopèrent divers systèmes

d'exploitation. Nous présentons ici quelques composants matériels, logiciels ainsi que le

réseau informatique.

};> ENVIRONNEMENT MATERIEL

• Ordinateurs

CONSTRUCTEUR

HPCompaq

DELL

IBM

TYPE

Desktop et portable

Desktop et portable

Desktop et portable

Processeurs

CARACTERISTIQUES

Mémoire vive

Pentiurn III, IV 256 Mo à 4 Go

Capacité disque dur

20 Go, 30 Go, 40 Go, 80 Go, 160 Go

18

Mémoire de fin de cycle Ingénieur de conception

NEC

APLLE

SUN

Desktop

Macintosh

Serveur

• Imprimantes

CONSTRUCTEURS

Core i7 dual 8Go 750Go

CARACTERISTIQUES QUANTITE

Lexmark

Brover

Canon

Laser Simple : 230

Jet d'encres Couleur: 17

Multifonction: 16

HP

Xeros

Kyocera

)"' ENVIRONNEMENT LOGICIEL

• Systèmes d'exploitation

• solaris ;

• debian;

• windows server 2000, 2003 ;

• wi ndows XP, 2000, Pro ;

• MAC OS.

• Système de gestion de base de données relationnelles

• Oracle Bi, 9i, 10g; • SQL Server 2000, 2005 ;

19

Mémoire de fin de cycle Ingénieur de conception

• MySQL.

• Plateformes de développement

• macromedia Dreamweaver ;

• macromedia Flash ;

• macromedia Fireworks;

• microsoft visual studio .Net 2000, 2003 ;

• windev 10;

• netbeans IDE 7.0.

• Autres type d'applications

• microsoft office 2000,2003 ;

• adobe acrobat reader ;

• project 2000 ;

• SAARI.

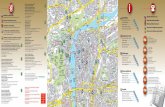

~ RESEAU INFORMATIQUE

Le réseau informatique du groupe ORANGE Côte d'Ivoire Télécom présente une architecture

en étoile, autour du site principale « Lumière». En effet, les sites secondaires et les agences

sont raccordés au site principal, soit par faisceaux hertziens variant entre 128 Kbps à 2 Mbps,

soit par liaisons infrarouges de 100 Mbps. Les sites secondaires difficilement accessibles sont

raccordés au site principal par des liaisons spécialisées de 11 Mbps. Cette architecture résulte

de la fusion des sites des deux opérateurs intégrés, avec une interconnexion faite à partir de

liaisons spécialisées entre l'ancien site principal d'OCIT, « Lumière», et l'ancien site CIRP de

Côte d' Ivoire Telecom.

La figure à la page suivante nous montre les interconnexions entre les différents sites.

NB : Cette description ne peut être approfondie compte tenu du fait qu'elle relève de la

divulgation des secrets de fabrique de la marque ORANGE.

20

Mémoire de fin de cycle Ingénieur de conception

SITES SECONDAIRES

Site CIRP (PLATEAU)

AgenCe 2 Intérieur

Légende

FH : Faisceau Hertzien (liaison Radio)

CIRP : Centre d'information de la république (situé place de la république plateau)

Liaison IR : Liaison infrarouge

LS : Liaison spécialisé

DT : Direction technique

Figure1. Réseau Informatique OCI

21

Mémoire de fin de cycle Ingénieur de conception

1.3. PRESENTATION DU PROJET 1.3.1. Cahier de charges

A la suite de la généralisation de l'utilisation du CRM Analytique comme outil de statistiques

au sein d'ORANGE Côte d'ivoire Telecom et à l'augmentation de la charge de travail de son

serveur, il a été décidé d'augmenter ses performances. C'est dans ce cadre qu'il nous a été

soumis le thème suivant : « Conception d'une Architecture Technique d'un Système

d'information Décisionnel : Cas du CRM ANALYTIQUE du groupe ORANGE Cote d'Ivoire

Télécom ».

Les motivations de ce travail d'étude sont les suivantes:

../ augmenter la capacité de traitement du CPU ;

../ augmenter la capacité de lecture et d'écriture des disques de la baie de stockage ;

../ augmenter la volumétrie de la baie de stockage pour un historique plus grand ;

../ améliorer l'exploitation ;

../ améliorer la qualité de service .

1.3.2. Objectifs généraux

Pour pouvoir bien réaliser notre étude, trois étapes nous sont nécessaires.

D'abord, il s'agit d'analyser l'existant afin d'y découvrir les forces de l'architecture actuelle

à conserver, et ses faiblesses à corriger. Ensuite, il s'agit de passer en revue l'état de l'art du

stockage de données, des architectures matérielles et des éléments de la qualité de service,

afin d'avoir des arguments pour proposer l'architecture technique capable de répondre aux

besoins actuels d'OCIT.

Enfin, il s'agit d'identifier clairement les composants de cette nouvelle architecture et de

proposer une bonne démarche pour sa mise en œuvre.

22

Mémoire de fin de cycle Ingénieur de conception

L'intérêt de ce projet d'étude est de permettre au groupe ORANGE Côte d'Ivoire Télécom

d'avoir une plateforme décisionnelle plus performante. A la suite de ce projet, OCIT aura une

meilleure visibilité de son chiffre d'affaire, de son bénéfice (EBITDA) et de sa place sur le

marché concurrentiel de téléphonie mobile en Cote d'Ivoire.

23

Mémoire de fin de cycle Ingénieur de conception

CHAPITRE 2: ETUDE DE L'EXISTANT Ce chapitre nous permet d'étudier l'existant, afin d'y découvrir les forces et les faiblesses de

l'architecture actuelle, en vue de proposer une solution adéquate aux besoins du cahier de

charges.

2.1. DEFINITIONS DES CONCEPTS 2.1.1. Architecture Technique

}> Définition

Dans le domaine de l'informatique, l'architecture technique d'un système d'information est

la vue qui se focalise sur :

les différents éléments matériels et l'infrastructure qui composent le système

d'information ;

les liaisons physiques et logiques qui existent entre ses éléments ;

la cohérence des données de l'infrastructure.

» Evolution d'une Architecture

L'évolution d'une architecture informatique est l'ensemble des actions menées pour sa mise à

jour. Des nouvelles fonctionnalités répondant aux besoins actuels et futurs du système

d'information sont ajoutées.

2.1.2. Système d'information décisionnel

» Définition

La business intelligence ou informatique décisionnelle est une sous partie de l'informatique.

Elle désigne les moyens, les outils et les méthodes qui permettent de collecter, consolider,

modéliser et restituer les données d'aide à la décision. Ce type d'application utilise en règle

générale un entrepôt de données (ou datawarehouse en anglais) pour stocker des données

transverses provenant de plusieurs sources hétérogènes. Il fait également appel à des

traitements par lots pour la collecte de ses informations.

24

Mémoire de fin de cycle Ingénieur de conception

~ Les composants du SID

• Datawarehouse

Un datawarehouse (ou entrepôt de données) est une base de données regroupant l'ensemble

des données fonctionnelles d'une entreprise. Son but est de fournir un ensemble de données

servant de référence unique pour la prise de décisions.

• Datamart

Un datamart (ou un magasin de données), est un sous-ensemble d'une base de données

relationnelle regroupant les informations traitant d'un sujet précis de l'organisation. Le

datamart regroupe les données agrégées et leurs axes d'analyse. Il se situe généralement en

aval du datawarehouse. Le datamart s'alimente à partir du datawarehouse et lui sert

d'extrait. Un datamart est conçu pour la satisfaction d'un besoin d'affaire précis à

destination d'un public donné.

• Outil ETL

ETL est l'abréviation du groupe de mots « Extract-Transform-Load "· Cet outil logiciel

effectue des synchronisations massives d'information d'une base de données vers une autre.

Ces synchronisations sont constituées d'abord, d'actions d'extraction de données des bases

sources ; ensuite, d'actions de transformation de ces données. Elles consistent à rendre les

données homogènes, compatibles à l'environnement de la base de destination et à les

agréger; enfin, d'actions de chargement des données traitées lors de l'étape précédente

dans la base cible. Les ETL sont en général placés en amont du Datawarehouse.

• Reporting ou restitution.

La restitution ou reporting est l'ensemble des actions et des outils logiciels permettant de

présenter le contenu des datamarts qui se situent en aval du datawarehouse.

25

Mémoire de fin de cycle Ingénieur de conception

~ Architecture générale du Système décisionnel

/ 1 Sourm bfürnoèn.,

<1~>1 •• 1 DWH D :

sao ocit

Figure2. Schéma fonctionnel du Système décisionnel

Le schéma, ci-dessus, présente les différents composants d'un système décisionnel. A gauche,

nous avons les sources de données. Ce sont les bases de données opérationnelles de

l'entreprise. Au centre à gauche, il y a l'ODS (OPERATOR DATA STORE) : cette zone regroupe

toutes les données issues des sources extraites par l'outil d'ETL. A partir de là, les données

sont agrégées une première fois et sont déversées dans le datawarehouse au centre. Elles y

sont regroupées par thème dans des datamarts pour être restituées aux utilisateurs via des

outils de reporting.

2.1.3. CRM Analytique

Le CRM analytique est composé de l'ensemble des actions, outils, méthodes et applications

qui permettent d'analyser les données de la relation client.

Le CRM analytique sert à découvrir des modèles de comportement du client, à déterminer des

cibles et des potentiels de ventes additionnelles. La modélisation, le datamining et le scoring

sont les principales méthodes utilisées pour le traitement des données du CRM analytique.

26

Mémoire de fin de cycle Ingénieur de conception

2.2. ANALYSE DE L'EXISTANT 2.2.1. Architecture Fonctionnelle

Le CRM Analytique de ORANGE côte d'Ivoire télécom est un système d'information décisionnel

qui est composé de trois grands niveaux :

• les sources de données ;

• la base de données décisionnelle ;

• la restitution des données décisionnelles.

>" Les sources de données

Les sources de données actuelles du CRM analytique sont diverses. Elles font partie du

système de production. Nous pouvons citer entre autres :

la base de facturation des clients du mobile (BSCS) : pour toutes les informations sur

les abonnées post payés et hybrides ;

le réseau intelligent (IN) : pour toutes les informations sur les clients prépayés, le

trafic de l'ensemble des clients (VOIX, SMS, GPRS) ;

le CRM opérationnel : pour toutes les informations sur les interactions entre les clients

et leur opérateur ;

la base ARCHI : pour toutes les informations sur le trafic non valorisé ;

l'ERP JDE : pour les données sur les approvisionnements, le règlement des factures

avec les fournisseurs, la comptabilité etc ... ;

les bases de données des services à valeur ajoutées.

La qualité des données du CRM analytique dépend fortement de celle des sources de données.

>" La base de données décisionnelles

La base de données est le centre névralgique du CRM Analytique puisqu'elle se charge de

transformer les données sources en données décisionnelles, de les stocker et de les organiser

pour une meilleure restitution.

Elle se compose de trois niveaux :

La zone de préparation de données ou ODS ;

Le datawarehouse ;

Le datamart analytique ou CRM analytique.

27

••••• ..•••. ,,,, •.. tl'WOA#.1~ '

14nl Mémoire de fin de cycle Ingénieur de conception

• Zone de préparation de données ou 005 La zone de préparation des données ou « OPERATIONNAL DATA STORE (ODS) » est constituée

d'un ensemble de processus qui sont chargés d'effectuer plusieurs actions. Nous avons d'abord la collecte des données des systèmes sources. Il est important d'explorer le système

d'information afin d'obtenir les principaux éléments capables de définir les indicateurs clés de performance et d'analyse du comportement du client. Ces données détaillées sont ensuite stockées localement. Puis, elles sont nettoyées, transformées et copiées dans le

datawarehouse.

• Datawarehouse Au niveau du datawarehouse, les données transformées par l'ODS sont organisées en blocs fonctionnels appelés modules. Chacun de ces modules fonctionnels a pour objectif de fournir

chacun un lot d'indicateurs métiers pour l'analyse multidimensionnelle.

Les principaux modules fonctionnels actuels sont : Le module SUBSCRIBER (les indicateurs de gestion de l'abonné) ; Le module UNRATED USAGE (les indicateurs sur les usages non valorisés) ; Le module PREPAID (les indicateurs sur les usages valorisés des clients PREPAID) ; Le module POSTPAID (les indicateurs sur les usages valorisés des clients POSTPAID).

• Datamart Analytique Il contient les indicateurs de la vision globale du client et de ses actions. Cette vision permet de bien mener des études de datamining et de connaître le comportement du client ou d'un

ensemble de client.

);;> Mécanisme de Traitement des données

Il existe deux niveaux de traitements des données dans la base décisionnelle. Le premier niveau se situe entre l'ODS et le datawarehouse. Le second niveau se trouve entre le

datawarehouse et le datamart analytique. Les traitements des données visent à les rendre homogènes et cohérentes pour un module, un cube OLAP ou le datamart analytique. Il y a d'abord le traitement principal. Il calcul quotidiennement les messages des clients pour une journée ; ensuite, il opère la reprise de données pour l'historique; enfin, il nettoie l'historique de données en cas d'erreur de

traitement.

28

Mémoire de fin de cycle Ingénieur de conception

Les étapes du traitement PRINCIPAL sont les suivantes :

vérification de la disponibilité des données dans les sources ;

collecte des données dans les sources ;

vérification du paramétrage;

organisation des données sous un format homogène ;

vérification de la cohérence des données préparées ;

retention des données unitaires;

agrégation des données et sauvegarde dans un datamart ;

derniers contrôles de cohérence sur les données produites.

• Vérification de la disponibilité des données dans les sources

Il s'agit ici d'analyser le nombre total de lignes d'information présentent dans les tables

sources pour la date considérée. Ce nombre de lignes d'informations est ensuite comparé aux

abaques. Si ce nombre de lignes est trop important ou insuffisant, une erreur est remontée et

le processus est arrêté. L'exploitant doit alors analyser l'origine de cette incohérence. Il a le

choix entre recharger les informations manquantes, ou adapter les abaques si le nombre de

lignes d'informations est incohérent. Après ces contrôles, le module devra alors être relancé

pour la journée considérée.

• Collecte des données dans les sources

Chaque module vérifie d'abord si les informations sont disponibles au niveau du système

source. Si elles ne sont pas disponibles alors une alerte est levée. Dans le cas contraire le

module se charge de collecter l'information.

Trois types de mécanismes de collecte de données sont mis en œuvre par la zone ODS du

datawarehouse.

Il s'agit d'abord de l'utilisation d'un DBLINK ou lien entre bases de données. Un lien entre

bases de données ou DBLINK est un pointeur local, qui permet à un utilisateur se trouvant sur

une base db1 d'accéder aux objets d'une autre base de données db2 distante.

29

Mémoire de fin de cycle Ingénieur de conception

L'utilisation de ce lien dans les requêtes d'extractions de données, nécessite la déclaration

des différentes tables de la base source, contenant les informations utiles au reporting au

niveau de l'ODS. Cette méthode est par exemple utilisée pour la collecte des données du

module POSTPAID.

La collecte par la zone ODS est ensuite faite par transfert. Cette action est faite lorsque les

données sources sont des fichiers. Ces transferts sont réalisés via les protocoles FTP, SFTP ou

SSH.

La collecte est enfin réalisée par l'utilisation de vues matérialisées. Les vues matérialisées

permettent de réaliser les chargements asynchrones. Ces traitements permettent

d'emmagasiner les données à J-1 pour les traiter à J.

• Vérification du paramétrage

Cette vérification revient à analyser la présence de nouvelles valeurs pour chacune des

dimensions. En cas de nouvelle valeur, une alerte est remontée à l'exploitation pour

paramétrage.

• Organisation des données sous un format homogène

A ce niveau, il faudra nettoyer les données afin d'éliminer les informations inutiles à

l'enrichissement des différentes tables du module. Il faudra aussi supprimer les doublons afin

que les lignes d'information respectent les contraintes d'intégrité des tables d'accueil. Il

faudra combiner les informations au besoin pour obtenir une ligne prête au chargement dans

les tables d'accueil. Des conversions d'informations sont aussi réalisées. Par exemple, l'on

peut convertir un caractère en nombre entier, ou convertir un champ de type DATE en chaine

de caractères.

• Vérification des traitements

Pour vérifier les traitements ci-dessus décrits, nous sollicitons les abaques. Dans cela, il faut

d'abord contrôler la qualité de l'enrichissement des données sources. C'est-à-dire voir si les

données issues des sources existantes ne violent pas la cohérence du datawarehouse. Les

événements qui pourraient perturber la cohérence du datawarehouse peuvent être l'excès

30

Mémoire de fin de cycle Ingénieur de conception

du nombre de champs de la table source par rapport à sa table correspondante ou la présence

d'informations dont le type de données ne respecte pas celui de la table d'accueil.

• Rétention des données

Trois types de données sont retenus dans la base. Nous avons d'abord les informations brutes

présentes lors des traitements. La conservation de ces informations répond aux besoins de

pouvoir identifier toutes les anomalies présentent lors des traitements. Ce type de stockage a

lieu dans la zone de préparation des données ou ODS. Ensuite, les données unitaires, qui sont

issues des traitements, sont stockées dans les tables détaillées ou semi agrégées situées au

premier niveau de la zone de présentation des données.

Enfin, les informations jugées pertinentes pour les reporting futurs sont agrégées en fonction

de certaines tables de dimensions et stockées dans un datamart au second niveau de la zone

de présentation des données.

• Derniers contrôles de cohérence des données

Une dernière étape du traitement permet de vérifier que le nombre de données agrégées

insérées dans les tables, respecte le nombre de lignes minimum exigé :

• Nombre de lignes portant sur l'usage émis agrégé ;

• Nombre de lignes insérées portant sur l'usage reçu agrégé ;

• Nombre de lignes insérées portant sur l'usage redirigé agrégé.

Remarque: La reprise des données est l'action qui consiste à revenir à l'état initial des

informations de la veille, lorsque le processus de leur mise à jour est interrompu. Cette

action permet à la suite de corriger l'erreur qui a engendré l'arrêt du processus. Après cette correction, le processus est relancé.

);,, Restitution des données décisionnelles

La restitution des données est la présentation des indicateurs du module spécifique aux

utilisateurs à travers des outils. La restitution se fait à travers des cubes OLAP pour les

besoins de la business intelligence, à partir du datamart analytique, pour les besoins de

31

Mémoire de fin de cycle Ingénieur de conception

datamining et de simulation statistiques, et à partir du datawarehouse, pour des besoins de

revenue assurance.

};> Schéma de l' Architecture Fonctionnelle

Reporting & extractions ...•

Outils d'analyse

Deuxième Niveau de Prèoaration des données

Tables Structurées (Vues détaillées et

résumées)

l ••••• •••••

- 1 (cubi°~ f ub~t9.i (cu70L;j li m~., .. ,-.,.~.-m.-m.,.,.,,, K

' ' ' ("" 1 1 1 '"------' - ' -- ___. ~

i_ Traitements des données et applications des règles de -<

gestion

Base centralisée des données brutes (ODS)

Mécanismes de collecte des données source ...•

Sources de données

DatamarAnalytiqutf>RAOA C 1 Détall3

ï ODS

Bases (mêmet

L

Figure3. Architecture fonctionnelle du CRM- Analytique

Le schéma ci-dessus représente l'architecture fonctionnelle du CRM-Analytique. Tout en bas

du schéma, nous avons les bases de production. Celles-ci sont les sources de données du

système décisionnel. Juste après nous avons les premiers mécanismes de collecte des données

nommés « Ci ». Ces mécanismes déversent les données dans la zone de collecte dénommée

« ODS ». De là, les seconds mécanismes de traitement doivent se mettre en marche, pour

32

Mémoire de fin de cycle Ingénieur de conception

agréger les données en provenance de l'ODS. Les données ainsi agrégées font l'objet de

restitution au travers d'outils de reporting de dernière génération.

2.2.2. Architecture Technique

);::,, Architecture Logicielle

La base de données du CRM analytique de ORANGE Côte d'Ivoire est supportée par le SGBD

ORACLE 10G 10 .2.0.5 avec des blocs de 16ko.

• Structure de gestion des données

Pour répondre aux besoins fonctionnels, à chaque module est attribué un environnement dans

la base de données.

Dans une implémentation Oracle, cela correspond à un « schéma », qui permet de conserver,

pour chaque module :

les tables intermédiaires utilisées pour les traitements ;

les tables finales produites par les traitements ;

le code source du traitement (appelé « package » ).

Chacun de ces schémas est baptisé du nom du module au quel il fait référence. Nous avons

par exemple, les schémas suivants PREPAID_USAGE pour le module de gestion des usages des

clients prépayés ou POSTPAID_USAGE concernant le module des usages post payés.

Par ailleurs, il existe un schéma commun à tous les modules. Il s'agit du schéma des tables

dimension appelé SHARED_DIM.

Les différentes tables utilisées lors des traitements sont identifiables à partir de leurs

préfixes. Il y a les tables AT_, qui contiennent les logs. Les données qu'elles contiennent ne

sont pas critiques. Il y a les tables DT_, qui représentent les tables de dimension. Les données

qu'elles contiennent sont critiques et ne doivent pas être effacées ou remplacées sans une

analyse d'impact approfondie. Il y a aussi les tables RT_, qui sont des tables intermédiaires

de traitement. Vidées au début de chaque traitement, ces tables ne peuvent pas servir à faire

des rapports. Il y a également les Tables HT _, qui sont détaillées et permettent de conserver

des informations historisées pour chaque client (par exemple l'historique des plans tarifaires

pour chaque client). Ces tables sont principalement utilisées par les autres modules pour

enrichir les données qu'elles ont à traiter. En dernière position se trouvent les tables FT_.

33

Mémoire de fin de cycle Ingénieur de conception

Elles sont détaillées ou résumées et présentent les données accessibles aux analystes via les

outils de Business Intelligence ou de Datamining. Ces tables sont couplées avec les tables de

dimension (DT_ ... ) pour fournir les analyses métier.

Il existe trois type de package. Chacun de ces packages est fonction d'un type de traitement

spécifique. D'abord nous avons les packages d'exécution courante qui sont chargés

d'implémenter les traitements principaux de chacun des modules. Ensuite, il y a les packages

suffixés du libellé « RECUP », permettant la reprise en cas d'incident. Enfin, les packages qui

sont suffixés du libellé « CLEAN » permettant de nettoyer l'historique.

• Structure logique de stockage La structure logique de stockage des données par excellence du SG BD ORACLE 1 OG est le

TABLESPACE. En plus de l'organisation du stockage des données, les « TABLESPACE » contrôle

l'allocation des espaces disques aux utilisateurs à partir de quotas. Il augmente aussi la

disponibilité des données, sauvegarde et restaure partiellement une base de données. Il

améliore les performances de la base grâce à la distribution des informations sur les disques.

Enfin, il fournit les paramètres de stockages des données par défaut.

Il existe quatre types de « TABLESPACE ». Nous avons d'abord les « TABLESPACE » de la zone

de préparation des données ODS_DATA. Ils se chargent de contenir les tables de données et

ODS_INDEX leurs index. Nous avons ensuite les « TABLESPACE » des traitements. Ce sont

TMP _DATA pour les tables de données et TMP _INDEX pour les tables d'index. Nous avons aussi

les « TABLESPACE » des tables de faits FACT_DATA pour les données et FACT_INDEX pour leurs

index. Enfin nous avons les « TABLESPACE » des tables dimensions SHARED_DIM_DATA

(données) et SHARED_DIM_INDEX (index).

34

Mémoire de fin de cycle Ingénieur de conception

,.---BASE_ORACLE----------------------------------------------

TABLESPACES_ODS-------..

SCHEMA1-------~

• SCHEMA2'-------~

TABLESPACES_DWt-1------

•=

SCHEMA2:--------

-TABLESPACES_DMT·------

,,--SCHEMA1--------

Figure4. Schéma illustratif de la logique de stockage des données du CRM-Analytique de OCIT

Plusieurs outils sont utilisés pour restituer les données consolidées du CRM analytique PRADA.

Pour la réalisation des tableaux de bord, des rapports prédéfinis et de rapport ad' hoc,

Business Object XI et QLIKVIEW V11.0 sont utilisés. Pour tout ce qui est modélisation

statistique et datamining, la plate forme SPSS Clémentine V.14 est utilisée.

};>- Architecture Technique

• Base de données

35

Mémoire de fin de cycle Ingénieur de conception

Le SGBD ORACLE 10.2.5 est hébergé sur une machine de type IBM X 3950, INTEL XEON SIX

CORE, 18 Go RAM, 146 Go DD, dont le système d'exploitation est LINUX RED HAT ENTREPRISE

5.3 à 64 bits. Une baie de disque EMC2 CLARION NS 480 en RAID 5 est choisie pour le stockage

des données. Le stockage de données fait référence à l'instance de la base de données, aux

fichiers de données ou DATA FILES et aux fichiers de configuration. Les deux machines

précédemment citées sont reliées par des câbles en fibres optiques en ZONING. Le ZONING

est une technologie qui a pour but d'assurer la haute disponibilité des données stockées au

niveau de la baie de disque sur le serveur de base de données.

• Restitution des données Le serveur BUSINESS OBJECTS XI est hébergé sur une machine de type HP DL380 G4 2 CPU, 2

Go RAM, 140 Go DD, dont le système d'exploitation est Windows 2003 SP1. Le serveur

QLIKVIEW (à prendre les caractéristiques). La plateforme SPSS Clémentine est hébergée sur

une machine de type PASW MODELER IBM X 3550, XEON QUAD CORE X5450, 2Go RAM, 300 Go

DD dont le système d'exploitation est LINUX RED HAT ENTREPRISE 5.3 à 64 bits.

36

•••••• ~M.CG&.l fT~ .1

1411 Mémoire de fin de cycle Ingénieur de conception

~ Schéma de l'architecture technique

SOURCES DE DONNEES

BASE DE DONNEE DECISIONNELLE.--------~

SERVEURS DE BASES

DEDONNEES

SERVEURS DE FICHIERS

COLLECTE VIA DBUNK

SERVEUR DE BASE DE DONNEE ORACLE 10.2.5

IBM X 3950, INTEL XEON SIX CORE,

18 Go RiW., 146 Go DO,

LINUX RED HAT ENTREPRISE 5.3 à 64 bill

CONNEXION VIA FIBRE

OPTIQUE EN ZOONING

CONNEXION ODBC

SERVEUR BO Xt------

Serveur

BNE DE DISQUE

BAIE DE DISQUES EMC2 CLARION NS 480

en RAID 5

0

SERVEUR BO Xl, HP DL380 G4 2

CPU, 2 Go RiW., 140 Go DD,

Windows 2003 SPl

Serveur

ERVEUR_SPSS CLEMENTINE~

Serveur

SERVEUR CLEMENTINE

P ASH MODELER IBM X 3550,

XEON QUAD CORE X5450,

2Go RiW., JOOGo DD,

LINUX RED HAT ENTREPRISE 5.3 à

Figures. Architecture technique Actuelle du CRM-Analytique

37

Mémoire de fin de cycle Ingénieur de conception

Le schéma ci-dessus nous montre l'architecture technique du CRM-Analytique PRADA dont la

base de données est de type ORACLE 10G R2.5. Son serveur est rattaché à une baie de disques EMC clarion. Ces deux principales entités sont reliées par un réseau SAN à connexion fibre optique, pour minimiser les délais de latence en lecture comme en écriture. Cette base est

connectée aux différentes sources de données à partir du réseau LAN à travers lequel, elle

collecte les données via DBLINK, FTP, SFTP ou SSH.

2.3. CRITIQUE DE L'EXISTANT 2.3.1. Forces

L'architecture technique actuelle du CRM ANALYTIQUE offre plusieurs avantages que sont :

La protection des données ;

La flexibilité de la restitution des données.

• La protection des données

Le stockage de l'instance de la base de données, des fichiers de données et des fichiers de

configuration, assure leur protection en cas de défaillance du serveur de base de données. Au

cas où ce problème survient, l'on est capable de reconstituer rapidement la base de données

puisqu'il suffira uniquement d'installer à nouveau un SGBD ORACLE sur le serveur.

• La flexibilité de la restitution des données

La diversité des outils de restitution offre de nombreuses méthodes (datamining, analyse

prédictives, tableaux de bord, rapport ad' hoc, etc .... ) de restitution des données et une

facilité de leur mise en œuvre.

2.3.2. Faiblesses

L'architecture actuelle présente quelques points critiques :

Baisse de la capacité de traitement;

Manque d'espace de stockage des données au niveau de la baie de disque ;

Problème de mise à jour des données ;

Problèmes d'administration système.

• Baisse de capacité de traitement

38

Mémoire de fin de cycle Ingénieur de conception

La baisse de la capacité de traitement se traduit par une lenteur en lecture et en écriture des

données au niveau des disques par le CPU. Les délais d'attente lecture/écriture sont très

longs. Elle se traduit également par de longues durées d'exécution de certaines requêtes

complexes.

La cohabitation de la base de production et de la base de développement entraîne une

utilisation excessive des ressources de la base de données. Les actions de développement non

optimisées réduisent les performances de la plateforme. Cela a un impact négatif sur les

temps de réponse de la base de production durant les périodes de pointe de l'activité.

• Manque d'espace de stockage des données au niveau de la baie de disque

L'augmentation du nombre de sources de données accroît le volume de données à stocker.

Actuellement, l'espace disponible est arrivé à saturation. Cette saturation entraine l'achat

d'espace disque. Mais la configuration de la baie actuelle n'est pas forcement dimensionnée

pour accueillir un grand nombre de disques.

• Problème de mise à jour des données

Le problème de la mise à jour des données est la conséquence directe des deux problèmes su

mentionnés. La lenteur de la base entraine une lenteur des traitements et des chargements

des résultats dans le datawarehouse. A certaines périodes, les données de la base ne sont pas

à jour. Cette situation cause d'énormes désagréments à la finance, au marketing et au

commercial. Les engagements en termes de diffusion des chiffres aux partenaires ne sont plus

respectés.

• Administration système très difficile

Les difficultés de l'administration système de l'architecture résident dans le redémarrage

intempestif du serveur de base de données à chaque réorganisation des données.

En effet, la réorganisation système consiste en :

~ la sauvegarde complète des données ;

~ la destruction des « FILE SYSTEM »; ~ la recréation des « FILE SYSTEM » avec de nouvelles tailles ;

~ la restauration complète de la base.

La réorganisation système implique plusieurs risques qui peuvent être :

;.:. des problèmes de sauvegarde dus à la grande taille des données (27 To);

39

Mémoire de fin de cycle Ingénieur de conception

~ des problèmes lors de la restauration des « FILE SYSTEM » qui peuvent entrainer la

perte totale de la base de données.

2.4. SOLUTION PROPOSEE 2.4. 1. Rappel des Objectifs

Les objectifs définis dans le cadre de ce projet se résument en l'augmentation de l'espace de

stockage des données, en une meilleure disponibilité des données, et en une optimisation des

temps de réponses aux requêtes complexes.

2.4.2. Description des Fonctionnalités de l'architecture Technique Cible

Pour arriver à un SID intégrant à la fois les données des univers Fixe, Mobile et Internet qui

restera stable et deviendra plus performant, nous proposons une architecture technique dont

les principales caractéristiques seront :

~ extensibilité dynamique de la capacité de stockage, qui tiendra compte des prévisions

d'évolution de la volumétrie;

~ souplesse dans la gestion des espaces de stockage lors des purges (réaffectation

dynamique des files system, ... ) ;

> robustesse de l'architecture matérielle;

,- capacité de la plateforme à supporter les requêtes consommatrices de ressources ;

~ meilleure administration des systèmes d'exploitation, des bases de données et des

applications.

La première partie de notre étude, nous a permis de présenter l'organisation du groupe OCIT.

Cette organisation reflète les grandes ambitions du groupe, dans l'optique de demeurer le

leader de la téléphonie mobile en Côte d'Ivoire. Elle a présenté également les grands

objectifs de notre étude. Elle nous a permit surtout de rentrer dans le vif du sujet en passant

en revue les fonctionnalités de la base de données du CRM ANALYTIQUE et de faire ressortir

les forces et les faiblesses de son architecture technique. Enfin, une idée de l'architecture

cible à envisager par cette étude est aussi détaillée.

La seconde s'entendra sur les principaux éléments nécessaires à l'élaboration de notre

architecture technique cible.

40

Mémoire de fin de cycle Ingénieur de conception

PARTIE 11:ETUDE TECHNIQUE

41

Mémoire de fin de cycle Ingénieur de conception

CHAPITRE 3: ETAT DE L'ART DU STOCKAGE DES DONNEES

Ce chapitre présente les éléments indispensables à la très bonne gestion du stockage des

données.

3.1. LES MODES DE STOCKAGE 3.1.1. Les Niveaux RAID

}> Définition

La technologie de stockage RAID ou système RAID (Redundant Array of lndependent Drive) est

une matrice redondante de disques indépendants, qui désigne les schémas de stockage de

données informatiques réparties sur plusieurs disques durs. Les systèmes RAID améliorent la

sécurité des données et les performances générales relativement à un système classique

uniquement composé d'un serveur et de stations de travail.

Pour répondre à des contraintes de performances plus ou moins exigeantes, plusieurs niveaux

de RAID sont opérationnels dans les entreprises. Cinq niveaux sont apparus nécessaires au

lancement de cette technologie, ils sont aujourd'hui combinés en variantes, avec des

imbrications de niveaux entre eux.

Un RAID regroupe les disques durs physiques en une seule unité logique. Un matériel spécial

et un logiciel dédié gèrent cette unité de stockage globale qui rend transparente pour

l'utilisateur final l'existence même des disques physiques. Les solutions du RAID sont

installées dans le système d'exploitation par différents procédés possibles tels un ajout de

composants sur la carte mère, un ajout de cartes, ou à plus grande échelle par des serveurs

NAS ou SAN. Le système d'exploitation considère chaque volume RAID comme un disque

unique et rend ses constituants physiques invisibles pour l'utilisateur final.

}> Concepts fondamentaux

• La parité

Dans un système RAID, la parité désigne la méthode de redondance qui autorise les différents

disques à tomber en panne sans perdre de données. Ce type de redondance se base sur une

42

Mémoire de fin de cycle Ingénieur de conception

équation simple de type A+B=C. Chacun des trois opérandes représente les données situées

sur trois disques dures. Si par exemple le disque contenant les données A venait à tomber en

panne, ces données sont recalculées à partir des données B et C : A=C-B. L'on constate qu'il

ne peut avoir de perte de données puisque la probabilité que les trois disques tombent

simultanément en panne est très faible.

• Le mirroring

La technique de « mirroring » consiste en la duplication de données d'un ou de plusieurs

disques durs dans au moins un disque dur.

• Le stripping

La technique de « stripping » consiste en la répartition des données sur plusieurs disques afin

d'augmenter les performances de stockage. Les données sont reparties séquentiellement par

ordre de disposition du disque.

• La correction d'erreur

La correction d'erreur est un service de tolérance aux pannes, qui consiste à détecter les

problèmes éventuels au niveau du stockage des données redondante et y remédier

efficacement.

• Le bloc

Dans un système RAID, le bloc désigne l'espace logique de tous les disques où les données

sont écrites. La capacité de l'espace est couramment une taille comprise entre 256 o et 16 Ko

fixée par le contrôleur RAID. Ces blocs sont répartis sur les disques en adoptant le principe de

la distribution et non du regroupement.

• La symétrie Gauche/droite

La symétrie dans un RAID contrôle la bonne répartition des données et la parité sur les

disques.

43

Mémoire de fin de cycle Ingénieur de conception

).> Les niveaux RAID Standard

• Niveau RAIDO

La configuration RAID O est celle qui implémente la technique «d'entrelacement de disque»

ou stripping en anglais. C'est-à-dire qu'à partir de deux disques l'on peut composer un troisième disque dont les sous disques résulteront de la concaténation des sous disques des deux précédents disques deux à deux. Cette action a pour but d'augmenter la performance

du stockage. Le schéma ci-dessous illustre bien cette action :

A1 A2.

A3 A4

AS AG

A7 AS

01SQUE2

01SQUE1

Concatenation des sous disque de chaque disque 1 et 2

A1

A2.

A3

A4

AS

AG

A7

D1SQUE3

AS

Disque 3 en RAIDO

Figure6. Illustration du RAIDO

44

Mémoire de fin de cycle Ingénieur de conception

Les données sont écrites à travers tous les lecteurs afin d'obtenir une lecture plus rapide.

Toutefois, si un ou plusieurs disques présentent un dysfonctionnement dans un RAID 0, une

importante perte de données peut se produire.

• Niveau RAID1

Le niveau de RAID 1 améliore la sécurité par l'utilisation de la technique du mirroring de

disques. Les données du disque primaire sont copiées dans le disque secondaire. Ce RAID n'a

pas de gains de performances, mais le second disque sert de sauvegarde au cas où le disque

principal tombe en panne. Le schéma ci-dessous illustre bien la technologie RAID1 :

1 1 ..- 1 - ::::- 1 _:: ~ .,,,c..._:::J.... - -- ,.,,,c..._ :::J.... ..._ .,,,c..._ ::::;:2 - ,.,,,c..._::::;:2 - ~ ,.,,,c..._.::3 - ~ ,.,,,c..._ .::3 ~ ,.,,,c..._-4- - ,.,,,c..._-4-

'- - - -

Figure7.lllustration du RAID 1

• Niveau RAIDS

Le niveau RAID 5 ou volume par bande à parité repartie est habituellement considéré comme

le meilleur arrangement entre la tolérance aux pannes, la rapidité et le coût. Il partage les

données de la même manière qu'un RAID 0, mais il répartit également aussi bien les

informations de parité dans tous les lecteurs. RAID 5 est souvent combiné à la matrice

spécifique d'un fournisseur, toutefois la distribution de la parité et des données à travers les

disques se fera approximativement d'une des quatre façons suivantes : asymétrie à gauche,

symétrie à gauche, asymétrie à droite ou symétrie à droite. Le schéma ci-dessous illustre bien

la technologie RAIDS :

45

Mémoire de fin de cycle Ingénieur de conception

RAID 5

~

A2 A3 Ap B2 Bp B3 Cp C2 C3

P Dl D2 D3

Disk 0 Disk l Disk 2 Disk 3

Figures. Illustration du RAIDS

3.1.2. Le stockage Réseau

» NAS

• Definition

Un NAS ou Network Attached Storage (Serveur de stockage en réseau) désigne un

Périphérique de stockage (généralement un ou plusieurs disques durs), relié à un réseau par

un protocole de communication tel que TCP/IP par exemple.

• Principe

Le serveur de stockage en réseau possède son propre système d'exploitation, qui permet de

fédérer les systèmes de fichier de plusieurs serveurs à environnements divers (Windows, Unix,

etc .... ). Cette capacité à fédérer plusieurs systèmes de fichiers en un seul, permet le partage

d'un même fichier de données à des utilisateurs divers.

46

•••••• .......,, •... n~~ ,

A~I Mémoire de fin de cycle Ingénieur de conception •

Ainsi un réseau à NAS se différentie d'un réseau centralisé par la réduction du nombre de

serveur en communication. La totalité de données existantes sur des serveurs de fichiers à environnements hétérogènes, est stocké dans les serveurs de fichiers. L'on se retrouve alors

avec seulement deux types de serveurs sur le réseau : serveur de fichier et serveur de base de

données.

SOLUTION NAS

~

~ l

ü , J . '§' ' . ' ' ' 1 1 • 1 1 ' . 1 • . . 1 • ' . ' ' : BOO : ·------ -·- - - '

ID ~ ~ l

-

' ' '- -

NAS Serveur

et stockage

de fichiers

A terme les serveurs de

fichiers disparaissent

il Gestion simple Coût légers -

Figure9. Illustration du NAS

• Architecture

Le schéma ci-dessus montre la puissance du réseau NAS. L'on peut voir plusieurs utilisateurs

se connecter au serveur NAS qui centralise toutes les données hétérogènes. La gestion des

fichiers du réseau devient moins complexe.

;., SAN

• Définition

Le réseau SAN (Storage Area Network) est un réseau physique en fibre optique qui permet de

mettre directement en relation un serveur et une baie de disques. Les données stockées dans

la baie de disques sont routées vers le serveur via un commutateur. Le SAN permet aussi de

regrouper des disques et des bandes. Il partage des ressources de stockage entre plusieurs

systèmes de traitements et des utilisateurs. Les avantages du SAN sont nombreux. L'on peut

citer par exemple:

47

Mémoire de fin de cycle Ingénieur de conception

le partage de données hétérogènes ;

l'accès plus rapide aux données par le serveur ;

la sauvegarde et la restauration des données hors LAN et sans serveur.

• Principe

Le principe de fonctionnement du réseau de stockage ou SAN est simple. Le SAN permet une

virtualisation complète des baies de stockage par l'utilisation des protocoles SCSI sur des technologies d'interconnexion à haut débit. C'est-à-dire qu'elle permet à chaque serveur de

voir la baie comme son propre espace de stockage. Une définition précise des unités logiques de stockages SAN (LUN) doit être réalisée par les administrateurs, afin de permettre le partage de ressource entre deux serveurs

d'environnements systèmes différents.

• Architecture

Topologie "POINT à POINT"

C'est la topologie la plus simple. Elle relie directement le serveur et la baie de stockage qui

bénéficient entièrement de la bande passante.

TOPOLOGIE PEER TO PEER 100 MB/S dans chaque sens

Serveur·

Baie de stockage

Figure10. Topologie peer to peer

48

Mémoire de fin de cycle Ingénieur de conception

Topologie en BOUCLE

Cette topologie permet de relier plusieurs serveurs et plusieurs baies de disques entre eux. Cette topologie se présente sous deux aspects. Le premier aspect est la boucle cyclique au niveau de laquelle il n'existe pas d'intermédiaire entre les serveurs et les baies de disques et

les baies de disques entre elles (cf. fig11 ). Le second aspect est la configuration en étoile au niveau de laquelle, les serveurs et les baies de disques communiquent au travers d'un

commutateur (cf. fig12)

TC>PC>LC>GIE EN BC>UCLE

Baie de stockage

Serveur

-.. --------..-----._o Serveur ~ . "'

~

\ 0

Serveur

-----· . .---- =

Baie de stockage

Figure11. Topologie SAN en boucle

TOPOLOGIE EN BOUCLE Configuration en étoile

Baie de stockage

Serveur

omml.J1.ateur

Cl ~

Serveur

Baie de stockage

~ ~

Serveur

Figure12.Topologie SAN en boucle-Configuration en étoile

49

Mémoire de fin de cycle Ingénieur de conception

3.2. LES INTERFACES DE STOCKAGE DES DISQUES 3.2.1. Définition de l'interface de stockage

Le mode d'interfaçage est la façon dont un disque dur est connecté à la carte mère. Il existe

plusieurs types d'interfaçages.

3.2.2. Type d'interfaçage

>" IDE(PATA)

Cette interface est la plus ancienne et la plus utilisée. Les débits sont plus faibles que les

autres, mais restent corrects pour une utilisation normale. Dans sa version ATA133, elle

permet un débit théorique de 133 Mols.

>" SATA

L'interface Sériai ATA ou SATA permet des débits supérieurs au PATA. Elle se décline en deux

versions (SATA I et Il) qui se distinguent par des débits différents, avec respectivement des

débits théoriques de 150 et 300 Mols.

>" SCSI

L'interface SCSI est très rapide. Néanmoins, elle est très chère et les cartes mères habituelles

ne la supportent pas. Elle permet un débit théorique pouvant aller jusqu'à 640 Mols.

>" SAS

Il s'agit de l'évolution des disques durs SCSI. La bande passante est plus élevée et elle n'est

pas répartie entre les différents disques durs. Néanmoins, cette norme n'est pas encore très

répandue et est exclusivement utilisée dans les serveurs.

>" FC

L'interface FC ou FC-AL (Fibre Channel - Arbitrated Loop, en anglais) est un protocole de

communication en point à point. FC-AL s'appuie le plus souvent sur une fibre optique, mais

supporte néanmoins des câblages en cuivre beaucoup moins onéreux. Le FC-AL peut être

utilisé dans des architectures SAN offrant de hauts niveaux de performance pour les systèmes

de stockage en informatique.

50

Mémoire de fin de cycle Ingénieur de conception

Les débits peuvent atteindre 400 Mols, ce qui est utile dans les applications utilisant beaucoup de bandes passantes, telles que la vidéo. On peut aussi se servir de FC-AL dans des

solutions RAID ou dans des connexions réseau local ou WAN.

51

~ •. .,.......,... 1411 Mémoire de fin de cycle

Ingénieur de conception

CHAPITRE 4 : ELEMENTS D'APPRECIATION D'UNE ARCHITECTURE MATERIELLE

4.1. ETAT DE L'ART DES ARCHITECTURES MATERIELLES Cette sous partie présente les différentes architectures matérielles possibles pour un système

décisionnel.

4.1.1. Architecture SMP

~ Définition

SMP (Symétrique Multi Processor) représente l'architecture en multiprocesseurs symétriques.

~ Description

L'architecture SMP présente une machine unique équipée de plusieurs processeurs. Chacun de

ces processeurs est géré par un système d'exploitation et accède à son propre disque dur et

à sa zone mémoire. Une machine de type SMP est équipée de 8 à 32 processeurs, une base de

données parallèle et beaucoup de mémoire (2 Go au moins).

Pour bien tirer profit des processeurs multiples, la base de données doit être capable

d'exécuter des opérations en parallèle et les processus de la base décisionnelle doivent être

conçus pour exploiter les fonctionnalités du traitement en parallèle.

Cette architecture permet au système d'allouer de la puissance de traitement à l'ensemble

de la base de données grâce à sa nature à la fois centralisée et partagée.

Les architectures SMP sont bien adaptées aux bases de données décisionnelles de taille

moyenne. Elles sont également adaptées aux environnements de requêtes ad hoc. En effet,

dans un environnement ad hoc, les chemins d'accès ne sont pas connus d'avance.

52

Mémoire de fin de cycle Ingénieur de conception

» Schéma illustratif

Processeur Processeur Processeur Processeur

.•..

J

Î 1 ,,. ~ ~

Base de Base de Base de Base de

données données données données

~ ~

Figure13. Schéma illustratif de l'architecture SMP

4.1.2. Architecture MPP

» Définition

MPP (Massively Parallel Processing) représente l'architecture des traitements massivement

parallèles.

» Description

Les configurations MPP sont composées de chaines d'ordinateurs relativement indépendants

les uns des autres. En effet, chaque ordinateur est équipé de son propre système

d'exploitation, sa mémoire, et de son disque dur. Chaque ordinateur communique avec les

autres ordinateurs à partir de la même configuration par échange de messages.

Pour gérer un traitement spécifique, l'architecture MPP le morcèle en petites taches.

Chacune de ces taches est attribuée à l'une des machines constituant l'architecture. Ce

morcellement du processus en tâches rend le traitement très optimisé. Par exemple,

53

•••••• ....••.......•. .,__,.' Ali Mémoire de fin de cycle

Ingénieur de conception

considérons une architecture MPP de 100 machines ou nœuds qui doivent sonder une table

d'une base de données. Chaque nœud sera chargé de sonder un centimètre de cette table,

afin que de proche en proche le sondage soit rapidement réalisé.

Les architectures MPP sont très bien adaptées aux bases de données décisionnelles de grande

taille (au-delà du téraoctet), et aux applications qui accèdent aux données de manière

intensive (Ex. application de Datamining). Les architectures MPP sont fréquemment

employées pour gérer les environnements de requêtes prédéfinies ou à états standards. Elles

sont aussi utilisées dans le cadre de l'alimentation des datamarts en données atomiques.

>" Schéma illustratif

- Processeur

Processeur Processeur Processeur

Base de Base de Base de Base de

données données données données

~

Figure 14. Schéma illustratif de l'architecture MPP

4.1.3. Architecture NUMA

>" Définition

NUMA (Non Uniform Memory Access) fait référence à l'architecture de mémoire non uniforme.

>" Description

L'architecture NUMA combine le SMP et le MPP en vue d'allier la souplesse du partage des

disques du premier et les performances du traitement parallèle du second.

54

Mémoire de fin de cycle Ingénieur de conception

Cette architecture répond au besoin de segmentation de la base décisionnelle en groupes

d'utilisation relativement autonomes. Chaque groupe possède son propre nœud.

~ Schéma illustratif

Processeur Processeur

Base de données

Processeur

Base de données

EJ

Base de données

Base de données

Figure15. Schéma illustratif de 1 'architecture NUMA

4.2. NOTION DE QUALITE DE SERVICE 4.2.1. Haute Disponibilité

~ Définition

55

Mémoire de fin de cycle Ingénieur de conception

La disponibilité d'un système est une mesure de performance qu'on obtient en divisant la

durée à laquelle ledit système est opérationnel, par la durée totale durant laquelle on aurait

souhaité qu'il le soit.

La haute disponibilité des données est la capacité qu'à un serveur de base de données a

fournir les informations de façon quasi permanente.

Il s'agit ici d'une notion très importante pour les acteurs du business. En effet, les acteurs du

business utilisent le système décisionnel comme étant la source de leur matière première

indispensable pour l'orientation de leurs stratégies.

);>- Techniques de Haute disponibilité

Il existe plusieurs techniques de mise en œuvre de la haute disponibilité d'un serveur en

général et d'un serveur de base de données en particulier.

Ces principales techniques sont :

la redondance de serveur ;

la reconfiguration à chaud ;

le cluster.

• La redondance de serveur

La redondance est une technique utilisée pour rendre une infrastructure informatique quasi

disponible. Elle consiste en la disposition de deux serveurs identiques pour une même

fonction vitale, de sorte qu'en cas de défaillance de l'un d'eux, la fonction vitale puisse être

assurée.

Elle a pour objectifs d'augmenter la capacité totale ou des performances d'un système, de

réduire les risques de panne, ou de combiner les deux. Dans les faits, on dispose d'abord d'un

serveur actif pour la production, appelé « Serveur Maitre ». Le serveur « passif» prend le

relais de la production lorsque le serveur « Maitre » subit une panne. Le schéma ci-dessous

illustre bien la redondance de serveur.

56

Mémoire de fin de cycle Ingénieur de conception

-------,