Comment intégrer l’audit...

Click here to load reader

-

Upload

truongthuan -

Category

Documents

-

view

214 -

download

0

Transcript of Comment intégrer l’audit...

L’Expert-comptable suisse 9/04742

AUDIT

La Suisse a décidé de reprendre sans changementl’ensemble des normes ISA[1] de l’IFAC[2]. Une dé-cision quelque peu forcée par le contexte international,mais certainement un pas dans la bonne direction.Pour appliquer de manière appropriée les derniersstandards ISA adoptés par l’IFAC en octobre 2003, il faudra encore résoudre deux problèmes: pallier laquasi-absence de normes traitant de la tenue de lacomptabilité et des systèmes de contrôle interne etaméliorer la communication entre la branche finan-cière et la branche informatique de l’audit.*

Michel Huissoud

Comment intégrer l’auditinformatique?

Le passage de ISA 401 à ISA 315, 330 et 500

1. Normes: la présentationcomptable a largementocculté la tenue régulièrede la comptabilité

Souvent motivée par des considéra-tions fiscales ou par la défense des inté-rêts des actionnaires, la discussion surles normes de présentation comptableoccupe depuis des années le devant dela scène. US GAAP, Swiss GAAP RPC,IAS/IFRS: toutes ces normes ignorentle thème de la tenue des comptes et dessystèmes de contrôle interne pour seconcentrer sur la présentation du bilanou la détermination du résultat annueldes entreprises.

En d’autres termes, on se préoccupebeaucoup de la détermination du bilande trésorerie des entreprises mais onomet de considérer que la fiabilité deces données est directement condition-

née par la qualité des processus enamont. Une omission qui pourrait en-core réserver quelques surprises quandon lit dans une récente étude[3] que«Die Tabellenkalkulationsprogramme

sind selbst bei wichtigen Treasury-Auf-gaben noch immer das dominierendeInstrument.»

Même retenue chez le législateur: ilaura fallu attendre le 24 avril 2002 pourque l’Ordonnance concernant la tenueet la conservation des livres de comptes(Olico) [4] vienne timidement complé-ter l’article 957 du Code des obliga-tions. Ce texte a cependant été intro-duit sous la pression de l’Administra-tion fédérale des contributions, ce quiexplique qu’il se focalise plus sur laconservation que sur le tenue des livresde comptes [5].

L’ancrage légal du contrôle interne esttrès récent et encore embryonnaire.Nous nous retrouvons aujourd’hui avecun Sarbanes-Oxley Act de 2002 quiexige la mise en place de «an adequateinternal control structure and proce-dures for financial reporting» [6], uneloi de sécurité financière française adop-tée le 17 juillet 2003 qui parle de «pro-cédures de contrôle interne mises enplace par la société» [7] et un projet derévision du Code des obligations quiprévoit à son nouvel article 728a que«L’organe de révision vérifie: … s’ilexiste un système de contrôle interne quifonctionne». Aucun de ces textes neprécise toutefois ce que couvre un sys-tème de contrôle interne (SCI). Il existeune abondante littérature sur le sujet,mais il manque indubitablement unenorme qui – à l’instar des IFRS –s’adresserait aux responsables finan-ciers des entreprises et définirait latenue de la comptabilité en général etle contenu minimum d’un SCI en parti-culier (cf. tableau 1).

Relevons que des normes d’auditcomme les ISA ou des ouvrages commele Manuel suisse d’audit, même s’ilstraitent de l’audit du SCI, ne sauraient

Michel Huissoud, juriste, CISA, CIA,membre de la Commission informatiquede la Chambre fiduciaire, vice-présidentISACA (Suisse), vice-directeur auContrôle fédéral des finances, Berne

*Die deutsche Übersetzung erscheint im ST 10/04.

L’Expert-comptable suisse 9/04 743

AUDITMichel Huissoud, Comment intégrer l’audit informatique?

se substituer à un tel standard. Ilss’adressent en effet aux auditeurs et nesauraient être imposés directement auxentreprises.

Cette lacune renvoie aux sempiter-nelles questions posées aux auditeurs:qui m’oblige à mettre en place un SCI?Quels sont les objectifs d’un SCI? Quel est le contenu d’un SCI? Pour yrépondre, le Contrôle fédéral des fi-nances a récemment publié sur cethème une brochure inspirée du mo-dèle COSO, destinée aux cadres del’Administration fédérale [8].

2. Existe-t-il aujourd’hui desaudits financiers qui ignorentla dimension informatique?Malheureusement oui. Et même le do-maine bancaire, pourtant réputé pourle sérieux de ses auditeurs, n’est pasépargné. Dans son dernier rapport [9],la Commission fédérale des banquesrelève les malversations commises pardeux dirigeants d’une banque de ges-tion de fortune. Celle-ci a perdu près dela moitié de ses fonds propres, notam-ment à la suite de malversations ren-dues possibles durant de nombreusesannées par une «absence de séparationstricte des fonctions et des compétencesexcessives au niveau informatique».L’auditeur de la banque aurait-il dûconstater cette lacune? La norme ISA315 «Understanding the Entity and ItsEnvironment and Assessing the Risks of Material Misstatement» permettra derépondre clairement à cette question.Elle prévoit en effet (chiffre 52) que «la gestion des contrôles d’accès – lesmots de passe par exemple – permettantde limiter l’accès aux données et auxprogrammes gérant les paiements, peutêtre une question relevante pour une ré-vision des comptes annuels».

Qu’en est-il de l’audit des contrôles gé-néraux permettant la maîtrise de l’en-vironnement informatique? S’il est au-jourd’hui généralement reconnu quel’audit informatique doit couvrir l’exis-tence et l’efficacité des contrôles in-tégrés dans les applications informa-tiques financières, la question de l’auditdes contrôles généraux est plus con-troversée. Les nouvelles normes del’IFAC apportent là également une ré-

ponse claire. La norme ISA 330 «TheAuditor’s Procedures In Response toAssessed Risks» définit les procéduresd’audit et traite à son chiffre 32 [10] les contrôles automatisés intégrés dansune application informatique. Un telcontrôle ne peut être jugé efficace que s’il est considéré de manière glo-bale, c’est-à-dire en combinaison avecl’efficacité des contrôles généraux del’entreprise (en l’occurrence les procé-dures de maintenance des program-mes). Cet exemple montre que l’auditne doit pas s’arrêter aux processusmétiers de l’entreprise mais couvreégalement les processus informatiquescontribuant à assurer la maîtrise du sys-tème de contrôle interne.

Ne nous leurrons pas: le chemin seraencore long. La Suisse n’a fait aujour-d’hui que transposer l’ancienne normeISA 401 «Audit réalisé dans l’environ-nement de la technologie de l’informa-tion et de la communication» qui – pourdes raisons que l’histoire n’a pas rete-nues – n’avait pas encore été transpo-sée dans les normes suisses. Avec cetteNAS 401, le principe de la prise encompte de l’informatique dans les tra-vaux d’audit est posé. Il faudra cepen-dant attendre la reprise des standardsadoptés en octobre 2003 par l’IFAC,soit les ISA 315, 330 et 500 «AuditEvidence» pour réellement pouvoirparler d’une intégration de la dimen-sion informatique dans la révision descomptes annuels.

Dommage que la branche n’ait pas pro-fité de la sensibilisation liée au passage

à l’an 2000 pour réaliser cette inté-gration. On se souvient en effet que,sous la pression de l’IFAC [11] et de laChambre fiduciaire, les entreprises etles auditeurs avaient alors établi des in-ventaires complets des applications etde l’équipement afin de vérifier la ca-pacité des entreprises à continuer leurexploitation. L’expérience de l’an 2000est aujourd’hui oubliée et la normed’audit ISA 570 «Continuité de l’ex-ploitation (Going Concern)», qui rem-placera en Suisse la Norme 13 dès 2005,ignore superbement les risques infor-matiques dans la liste des «indicateursconduisant à s’interroger sur la validitéde l’hypothèse de continuité de l’exploi-tation».

La pression de la future autorité desurveillance de la révision pourrait ac-célérer le mouvement, à moins que lalégislation américaine ne vienne à nou-veau bousculer notre rythme helvé-tique. La Chambre des représentantstraitera en effet prochainement un pro-jet de Corporate Information SecurityAccountability Act qui obligerait lesentreprises cotées «to hire an indepen-dent auditor to assess existing informa-tion security controls and ensure thatthey meet basic standards that the U.S.Securities and Exchange Commissionhas yet to determine».

3. Audit intégré, qui fait quoi?L’intégration de l’audit informatiquedans l’audit financier est une question

Le principe de la régularité comptable

Tenue des livres et des comptes, système de contrôle

interne, traitement électronique de l’information,

etc. …

Présentation comptable du compte de résultat, du bilan et

de ses annexes

Absence de normes reconnues

CO, Normes Swiss GAAP RPC, IFRS, IPSAS, etc. …

Couvre les notions de:

Réglées par:

Tableau 1Le problème de l’absence de normes réglant la tenue des comptes

L’Expert-comptable suisse 9/04744

AUDITMichel Huissoud, Comment intégrer l’audit informatique?

centrale qui préoccupe beaucoup lesauditeurs.

Un premier constat: les auditeurs fi-nanciers et les auditeurs informatiquesdoivent apprendre à mieux communi-quer ensemble. On observe en effet ausein de l’audit des problèmes de com-munication comparables à ceux que lesentreprises rencontrent. Les informati-ciens (maîtres d’œuvre / MOE pour noscollègues français ou fournisseurs deprestations informatiques) ont beau-coup de difficulté à trouver un parte-naire responsable et qualifié auprès des services utilisateurs (maîtres d’ou-vrage / MOA, sponsors pour nos col-lègues anglo-saxons ou bénéficiaires deprestations). Pour une entreprise audi-tée, il existe un risque réel que les pro-blèmes résultant de cette mauvaisecommunication ne soient pas identifiéscar une situation identique se répètedans l’équipe d’audit. L’auditeur infor-matique traite avec le responsable in-formatique, l’auditeur financier avecles responsables financiers sans que lesuns et les autres échangent réellementleurs constats.

Pour ce faire, la branche a besoin deprocédures et d’outils incitant les audi-teurs financiers et auditeurs informa-tiques au dialogue. Un exemple estl’établissement de la cartographie desapplications informatiques d’une en-treprise.

Il s’agit en pratique de trouver le justemilieu entre le descriptif verbal d’uneprocédure et (à l’extrême) un schémade câblage de bâtiment. La Compa-gnie (française) des commissaires auxcomptes (CNCC) a fait œuvre de pion-nier avec son excellent Guide d’appli-cation «Prise en compte de l’environne-ment informatique et incidence sur ladémarche d’audit» (qui peut être com-mandé sur www.cncc.fr). On y trouvenotamment des exemples réalistes deprésentation du paysage applicatif d’uneentreprise qui devraient permettre auxauditeurs de partager une perceptionidentique des problèmes.

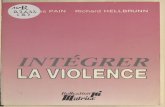

Pour réaliser un tel schéma (cf. ta-bleau 2), il est nécessaire dans une ap-proche pluridisciplinaire d’identifierles principales applications et inter-

faces. Le recensement peut ensuiteêtre complété:

• pour chaque application par les prin-cipales fonctionnalités, une estima-tion des volumes traités, l’environne-ment technique, le type de contrôled’accès et la personne responsable del’application;

• pour chaque interface par le typed’interface (automatique, manuel),les applications en amont / en aval, lafréquence (quotidienne, mensuelle,annuelle) et les contrôles mis enplace pour détecter les anomalies.

Un tel recensement constitue une basede travail indispensable permettant auxauditeurs informatiques et financiersde mettre en commun leurs analysesdes risques et d’identifier les flux dedonnées et les vérifications à effectuer.Il devrait également permettre de re-monter jusqu’au rapport de révision lesfaiblesses constatées dans l’audit infor-matique. D’autres instruments devrontencore être développés pour stimulercette approche pluridisciplinaire.

Gestion Comptable

Gestion de la paie

Gestion de la Paie

Gestion Commerciale

– Gestion des immobilisations– Amortissements

Gestion des Immos

Interface automatiqueInterface semi-automatiqueInterface manuelle

Gestion de la production

– Consolidation– Reporting

Consolidation

– Gestion du personnel– Gestion de la formation– Gestion des temps de travail– Gestion des compétences

Gestion des RessourcesHumaines

– Gestion de la trésorerie– Virements– Appointements

Gestion de la Trésorerie

Comptabilité Générale Comptabilité Analytique

Suivi des clients

Gestion des prospects

Stock commercialStatistiques de ventes

Commande/Liv./Facture

Budget

Gestion des stocks

Comptabilité industrielle

Gestion des méthodes deproduction

Pointage MO

Suivi de la production et dela productivité

Processus budgétaireGestion des articles

Comptabilité Client Assurance Crédit Client

Fichier devirements

EDI

FournisseursPCServeur NTAlpha – VMS

/M : Mensuel/J : Journalier/T : Trimestriel

Réception/J

Livraison etréception

des produits/J

Factures/J

Coûts réels/M

Interfaçage desmouvements detrésorerie client

Centralisationdu CA

1/M

Ecart marge bruteet coûts réels

1/M

Etats de bilanet Résultat

Cumul desheures

travaillées/M

Fichier dupersonnel

/J

Fichier de virementsdes salaires etnotes de frais

AchatImmos

/J

Etats des Immos etamortissements

/M

Factures CommandesLEGENDE

Tableau 2Exemple de cartographie des applications, tiré du Guide de la CNCC

L’Expert-comptable suisse 9/04 745

AUDITMichel Huissoud, Comment intégrer l’audit informatique?

4. Quelques questions non résolues posées parl’audit du SCI

4.1 Comment traiter les logicielsstandards?

Comment s’assurer de la fiabilité d’unlogiciel standard, certifié ou non? LaChambre fiduciaire a informé il y aquelque temps que les Communica-tions professionnelles n’étaient plus envigueur. La Communication no 9 «Cer-tification du logiciel» disparaît ainsi enlaissant un vide qu’il s’agira un jour decombler. Si l’on écarte la probléma-tique de l’entreprise qui certifie les lo-giciels, il demeure le problème quoti-dien de l’auditeur confronté à un lo-giciel standard. Que doit-il faire? Serenseigner sur une éventuelle certifica-tion, les réserves apportées à cette cer-tification, les paramètres divergeant dela version certifiée? Se renseigner surles «bugs» de ce logiciel? Prendre con-naissance des tests effectués lors de lamise en place de ce logiciel standard?Effectuer lui-même les tests qui n’ontpas été effectués? L’expérience montreque les logiciels standards contiennentdes erreurs qui peuvent se révéler ma-térielles dans le cadre de la révision,mais comment convaincre un client definancer de tels tests?

4.2 Comment impliquer lesfournisseurs et autres partenairesdans l’audit des interfaces?

La norme ISA 402 pose les bases del’audit de l’outsourcing et prévoit enparticulier que l’auditeur tient comptede «l’interaction entre les systèmes comp-tables et de contrôle interne du client etceux du partenaire extérieur». Il n’existeen revanche que peu de recomman-dations sur l’audit des interfaces, quecelles-ci soient internes ou externes àl’entreprise. Une collaboration avecl’organe de révision d’un fournisseur,d’un client ou d’une caisse de pensionest-elle également prescrite? A quellesconditions? Un domaine ou tout oupresque est à définir.

4.3 Que faire en l’absence de SCI?

Il est intéressant de lire dans le Mes-sage du Conseil fédéral que «Si l’or-

gane de révision constate que le systèmede contrôle interne est défaillant, il doits’y substituer en procédant lui-même àdes contrôles». La pratique montreradans quelle mesure les entreprisesclientes seront prêtes à rémunérer cestravaux supplémentaires. En cas de

refus, il ne restera plus à l’organe de ré-vision qu’à proposer une acceptationdes comptes en dépit de réserves ou àrésilier son mandat. Un système decontrôle interne défaillant ne sembleen effet jusqu’à ce jour pas constituerun motif admis par la doctrine pour pro-poser le renvoi des comptes [12]. Cettesolution serait cependant un moyen depression efficace sur les entreprises, quiles contraindrait à pallier ces déficien-ces par des contrôles a posteriori ap-propriés.

5. Chambre fiduciaire:rôle du comité informatique?Les grandes fiduciaires disposent déjàaujourd’hui de spécialistes et ne serontque peu touchées par cette évolution.La mise en œuvre des nouveaux stan-dards pourrait en revanche poser desproblèmes à de plus petites entreprisesde révision qui ne disposent pas de la masse critique pour engager desspécialistes. Il serait envisageable quela Chambre fiduciaire mette à leur dis-position une équipe de professionnelsde l’audit informatique qui pourrait –

contre rémunération – conseiller, assis-ter voire effectuer certains travaux surmandat pour ces petits cabinets d’audit.Un projet dans ce sens, qui implique lacréation d’une société privée, est àl’étude en France auprès de la Compa-gnie nationale des commissaires auxcomptes.

Sans aller aussi loin, un effort doit êtreconsenti pour aider les réviseurs auxcomptes à mieux intégrer les questionsinformatiques à leurs programmes. Ilsont besoin de matériel facilitant la re-présentation, l’analyse et finalementl’audit des processus métiers, de mé-thodes pour l’audit des applications, de guide de mise en œuvre des outilsd’audit et de cours de perfectionne-ment allant au-delà de l’offre actuelle.Des besoins qui justifieraient une pro-fessionnalisation partielle de l’actuelcomité informatique de la Chambre fi-duciaire.

Notes1 International Standard on Auditing.

2 International Federation of Accountants, lesnormes ont été préparées par l’InternationalAuditing and Assurance Standards Board(IAASB) de l’IFAC.

3 «Corporate Treasury in Deutschland», Price-waterhouseCoopers, octobre 2003.

4 RS 221.431.

5 Un autre exemple de l’influence des ques-tions fiscales est l’Ordonnance du 30 janvier2002 du Département fédéral des financesconcernant les données et les informationstransmises par voie électronique, OeIDI, RS641.201.1, qui traite des exigences en matièrede taxe sur la valeur ajoutée.

6 Sarbanes-Oxley Act of 2002, Sec. 404 Mana-gement assessment of internal controls.

7 Art. 117, modifiant l’article 225–37 du Codede Commerce.

8 www.efk.admin.ch.

9 Rapport 2003, chiffre 2.1.2.

10 «32. In the case of an automated applicationcontrol, because of the inherent consistencyof IT processing, audit evidence about the im-plementation of the control, when consideredin combination with audit evidence obtainedregarding the operating effectiveness of theentity’s general controls (and in particular,change controls) may provide substantialaudit evidence about its operating effective-ness during the relevant period.»

11 Qui a édicté pour l’occasion la directive IAPS1011 «Conséquences du passage à l’an 2000pour les auditeurs».

12 Voir par exemple le Manuel suisse d’audit(tome 2, point 4.41).

La CNCC offre en France depuis 2004un programme de formation «Visapour l’audit en environnement infor-matisé». Il s’agit d’une formation de perfectionnement professionnelde 100 heures se décomposant en 5 jours de séminaire (essentiellementfondés sur le Guide d’applicationmentionné plus haut), 5 jours detutorat durant lesquels les participantssont guidés tout au long d’une deleurs missions réelles et 20 heuresd’auto-formation. L’organisation d’uncycle de formation à Genève est à l’étude au sein du comité informa-tique de la Chambre fiduciaire.