INTERNATIONAL> TECHNIQUE> La sûreté, REVUE DE LA ... · C’est le revers de la médaille du BIG...

Transcript of INTERNATIONAL> TECHNIQUE> La sûreté, REVUE DE LA ... · C’est le revers de la médaille du BIG...

Perspectives inégaléeset inattendues

la gendarmerie nationale s'est toujours attachée à mainteniren son sein un « escalier social ». une gestion moderne despersonnels procure des possibilités réelles et constantes deprogression par la formation, la validation des expériencesacquises et la réussite professionnelle. cette thématiquepermettra d'explorer les facettes d'un épanouissementpersonnel dans la diversité des carrières offertes par lagendarmerie et d'approcher les pratiques d'autresadministrations et du secteur privé.

SÛ

RE

TÉ

S M

AR

ITIM

E E

T A

ÉR

IEN

NE

RE

VU

E D

E L

A G

EN

DA

RM

ER

IE N

ATI

ON

ALE TECHNIQUE > La sûreté,

facteur de développement desports

N°

257

/ 1E

RTR

IME

STR

E 2

017

www.gendarmerie.interieur.gouv.fr

DROIT > Or bleu etcriminalité

REVUEde la gendarmerie nationalerevue triMeStrielle / MarS 2017 / n° 257 / prix 6 euroS

SÛRETÉSMARITIME ET AÉRIENNE

avec la collaboration du centre de recHercHe de l'École deS oFFicierS de la GendarMerie nationale

INTERNATIONAL >La politique européennede surveillance maritime

D.R.

COUV N°257.qxp_Mise en page 1 Copier 13 10/05/2017 08:52 Page1

retour sur images numéRO 256

retrouvezen page 102

commentconcilier leS

impératifSéconomiqueS etune Sûreté deS

portS

Smarter Security – une Sécurité intelligente pourleS technologieS du futurLa digitalisation du monde constitue une troisième révolution après l’invention de l’imprimerieet la révolution industrielle. La transformation qui en résultera doit reposer sur des bases desécurité et de confiance. Outre des choix technologiques, l'évolution supposera une régulation,comme celle du commerce international ou des espaces maritimes. Les acteurs régaliens,associés aux acteurs privés, doivent orchestrer un consensus entre les obligations commercialeset le respect de l'intégrité de la personne.

© s

erp

eblu

-Fo

toli

© H

AR

OP

A

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page1

avant-propoS

numéRO 257

3

Le commerce est le plus grand de tous les intérêts politiques Joseph Chamberlain – Discours de Birmingham – 13 novembre 1896

La sûreté des espaces maritimes et aéroportuaires dépendessentiellement d'une législation mondiale, européenne déclinée demanière similaire sur les territoires nationaux. L'importance vitale deséchanges économiques maritimes et aériens impose une stratégie desûreté qui permette d'accompagner ou d'anticiper l'évolution desmenaces terroristes et criminelles.

Les économies mondiales sont distribuées autour de structuresnodales constituées par les aéroports et les ports qui sont le cœur d'unréseau de distribution vers les zones de production et de consommation,via les voies ferrées, routières et les voies navigables.

La gendarmerie nationale, comme les acteurs régaliens, ne peutembrasser seule la totalité des flux matériels et humains de ces surfacesspécialisées ni réguler un transport multimodal. Une analyse durenseignement, une exploration scientifique des contenus, unecollaboration active et loyale avec les autorités de tutelles des zonesportuaires et aéroportuaires, ainsi qu'avec les opérateurs privés agréés,permettent des actions ciblées, centrées sur des prérogatives juridiquesspécifiques. C'est une stratégie qui repose sur l'expertise de personnelsspécialisés, susceptibles d'inscrire un facteur humain dans des processusde masse compatibles avec les exigences de la sécurité des transactionséconomiques qui est la base du commerce.

1er trimestre 2017 Revue de la Gendarmerie Nationale

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page3

Sommaire

numéRO 257

4

doSSier Sûretés aérienne et maritime . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .12

techniquele premier système portuaire français est un espace stratégique . . . . . . . . . .96Entretien avec Antoine Berbain

la sûreté, facteur de développement des ports . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .102par Sege marigliano

droitl'or bleu au cœur des appétits criminels . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .110par Florian manet

cybersécurité maritime :la nécessité d'élever la protection du navire . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .118par Sébastien Le Vey

Revue de la Gendarmerie Nationale 1 er trimestre 2017

internationalles développements de la politique européenne de surveillancemaritime . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .7par Karmenu Vella

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page4

5

les enjeux de la sûreté aéroportuaire59

par Emmanuelle Sansot

la douane, un acteur majeur de la sûretéaéroportuaire 65

entretien avec Xavie Pascual

la formation, un contributeur importantde la sûreté aéroportuaire 71

par Charlotte Brunet-Ricch

la multi-biométrie : l'avenir du contrôle aux frontières 75

par Luc Tombal

Sûreté aéroportuaire et gestion des flux 81

par mourad Dahmani

missions et engagements des forcesaériennes d'Île-de-france 87

par Jean-François Gauchery

le système de captation d’image embarqué 91

par Sébastien Clerbout

sûretés aérienne et maritime

DossierDossier

1er trimestre 2017 Revue de la Gendarmerie Nationale

l'analyse de sûreté du transport maritime 13

par Christophe Bégard

la mer, eldoradodes cybercriminels ? 21

par Florian manet

le cluster maritime français et cybersécurité 29

entretien avec Frédéric moncany de Saint-Aignan

Big data et sécurité maritime, une réalité 33

par Stéphane Claisse

Spationav, un système de surveillance 39

par Hubert Sansot

Sociétés privées de sûreté maritime etpartenariats opérationnels 45

par Thierry Houette

grands aéroports, réorganisation desservices de l’état 53

entretien avec Philippe Riffaut

la gta est l'expression d’une expertise en matière de sûretéaéroportuaire 55

entretien avec Francis Formell

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page5

une coordination europeenne a la meSure deSmenaceS maritimeS

Le caractère transnational des dangers et des menaces maritimes, le nombre etl'hétérogénéité des autorités ainsi que la disparité des politiques sectoriellesmenées au niveau national imposent d'instaurer une coordination européenne.Il s'agit essentiellement d'optimiser les ressources existantes, d'imposer dessynergies et de briser des cloisonnements administratifs. L'intégration despolitiques de surveillance et de sûreté maritimes de l'Union s'est déployée depuis2007 autour de trois actions: le développement d'un environnement commun departage d'information maritime (CISE) qui facilitera les échanges entre systèmesinformatiques des différentes autorités nationales, civiles et militaires, l'adoptionet la mise en œuvre de la stratégie européenne de sûreté maritime et la créationd'un corps européen garde-frontières et garde-côtes. Dans ce cadre, le14 septembre 2016, le Conseil a approuvé de manière définitive la création decette unité internationale. Ce corps est composé des autorités nationalesresponsables des missions garde-côtes et des trois agences européennescompétentes: agence européenne de sécurité maritime, agence européenne decontrôle des pêches et agence européenne garde-frontières et garde-côtes(remplaçante de FRONTEX).

international

6 Revue de la Gendarmerie Nationale 1er trimestre 2017

Co

mm

unau

té e

uro

pée

nne

- Ve

lla

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page6

international

7

Les développements de lapolitique européenne de surveillance maritime

La surveillance maritime constitue unedimension incontournable de lapolitique maritime intégrée de l'Unioneuropéenne lancée en 20071. Lasécurité et la sûreté des espacesmarins sont non seulement uneprécondition de toute politiquemaritime viable – qu'elle concerne letransport, la pêche, la protection del'environnement, les énergies marineset les activités d'extraction - maisplus largement de la stabilité et de laprospérité de l'Union européenne.

Quelques chiffressuffisent pourillustrer à quel pointnous dépendonsd'espaces maritimesprotégés et sûrs :L'économiemaritime de l'uEgénère 500 milliards

Ld'euros de valeurajoutée chaqueannée, 70 % desfrontières de l'uEsont maritimes, 30 %de la flotte de

commerce mondiale est contrôlée pardes intérêts européens et 90 % ducommerce extérieur mondial estacheminé par mer.

Si les états membres sont compétentspour mettre en œuvre les actionssurveillance, le caractère transnational desdangers et des menaces maritimesappelle une coordination à l'échelleeuropéenne. Elle est également renduenécessaire par le nombre des autoritésnationales et des politiques sectoriellesimpliquées dans la surveillance maritime:contrôle de la pêche, sécurité et sûreté dela navigation, protection del'environnement et lutte contre lespollutions, maintien de l'ordre public etlutte contre les trafics, surveillance des

(1) Communication de laCommission au Parlementeuropéen, au Conseil,Comité économique etsocial européen et auComité des régions - unepolitique maritime intégréepour l'union européenneCOm(2007) 574 final

par Karmenu VeLLa

1er trimestre 2017 Revue de la Gendarmerie Nationale

Karmenu VeLLa commissaire pourl'environnement, lesaffaires maritimes et lapêchecommission européenne

Co

mm

unau

té e

uro

pée

nne

- Ve

lla

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page7

frontières, douane, sans oublier lesmissions de défense. Dans l'union, plusde 300 autorités nationales civiles etmilitaires interviennent quotidiennementdans ces différents domaines. Au regardde ces enjeux, la politique de sûreté et desurveillance maritime de l'union afortement progressé depuis 2007. Cedéveloppement répond au fond à unimpératif simple, de bon sens, qui vise àtirer le meilleur parti des moyensdisponibles dans un contexte de menacescroissantes. Cet objectif est déjà pris encompte au plan national par nombred'états membres qui disposentd'organisations visant à optimiser lessynergies et surmonter les cloisonnementsadministratifs. La France dispose ainsi delongue date d'une organisation spécifiquepour les missions relevant de l'Action del'état en mer (AEm).

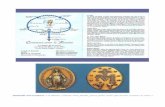

L'intégration des politiques desurveillance et de sûreté maritime del'union s'est déployée depuis 2007autour de trois actions: le développementd'un environnement commun de partaged'information maritime (CISE), l'adoptionet la mise en œuvre de la stratégieeuropéenne de sûreté maritime et lacréation d'un corps européen garde-frontières et garde-côtes.

la mise en place d'un environnementcommun pour le partaged'informations maritimes (ciSe)L'accès à l'information conditionne engrande partie l'efficacité des autoritésnationales dans leurs missions desurveillance maritime. Prenant acte ducompartimentage en "silos" des systèmesd'information au niveau national eteuropéen, la Commission européenne etles états membres ont lancé en 2009 un

international

LES DéVELOPPEmEnTS DE LA POLITIQuE EuROPéEnnE DE SuRVEILLAnCE mARITImE

8

Les programmes permettent un partage d'information à partir de sources d'informations différentes

(spationav, satelittes, avions, etc.).

CIS

E

Revue de la Gendarmerie Nationale 1 er trimestre 2017

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page8

programme pour mettre en place unenvironnement commun de partage

d'information (CISE)2.Ce cadred'interopérabilité vise

à faciliter les échanges entre systèmesinformatiques des différentes autoritésnationales, civiles et militaires. L'objectifpoursuivi n'est pas d'aboutir à un partageillimité de l'information, ni de créer unebase de données centralisée. Il s'agit demettre à disposition des autoritésintéressées une solution informatiquedécentralisée et sécurisée permettantl'échange de données d'un systèmenational vers un autre système national,pour répondre à des nécessitésopérationnelles précises.

Le développement de CISE a fait l'objetde trois projets de préfiguration menésentre 2009 et 2013 (Bluemassmed,marsuno et CooperationProject) avecdans chaque cas une participationsignificative des autorités françaises. CISEest entré depuis 2014 en phase dedéploiement pré-opérationnel. un réseautest est développé par un consortiumréunissant 50 autorités maritimes etinstitut de recherches issus de 12 étatsmembres, dont la France. Ce projetbénéficie d'un financement européendans le cadre du programme FP7 et d'unappui technique de la Commissioneuropéenne (Centre commun derecherche). Il aboutira en 2017 à la miseen place d'un premier réseau opérationnel

(2) http://ec.europa.eu/maritimeaffairs/policy/integrated_maritime_surveillance_fr

d'échange d'information connectant lesautorités nationales de 12 étatsmembres, civiles et militaires. Ce réseauest ouvert à la participation de touteautorité publique et a vocation à êtreétendu.

la stratégie européenne de sûretémaritime L'adoption de la stratégie européenne desûreté maritime et de son plan d'actionpar le Conseil de l'union, en 2014,constitue une avancée majeure vers uneapproche globale de l'action de l'union etdes états membres. Cette stratégie vise àassurer le plus haut niveau de protectiondes intérêts maritimes des états membreset de l'union, en garantissant enparticulier la liberté de navigation et lasûreté des espaces maritimes à l'échellemondiale.

La stratégie consacre la nécessité decombiner et coordonner toutes lescomposantes de l'action des étatsmembres et de l'union qui intéressent lasûreté maritime, dans le domaine civilcomme militaire :

– les politiques sectorielles internes desétats membres et de l'union dans lessecteurs suivants: lutte contre la pêcheillicite, non déclarée et non réglementée,sécurité et sûreté de la navigation,protection de l'environnement et luttecontre les pollutions, maintien de l'ordrepublic et lutte contre les trafics illicites,surveillance des frontières, missions

91er trimestre 2017 Revue de la Gendarmerie Nationale

international

LES DéVELOPPEmEnTS DE LA POLITIQuE EuROPéEnnE DE SuRVEILLAnCE mARITImE

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page9

10

Haut représentant pour la politiqueétrangère et les affaires de sécurité enparticulier.

un premier rapport de mise en œuvre aété présenté au Conseil par laCommission en juin 2016. Ce rapport estnotamment établi sur la base descontributions fournies par les étatsmembres. Compte tenu du nombred'actions identifiées (130), la nécessité dedéfinir des priorités est aujourd'huireconnue comme un enjeu important pourdéployer la stratégie de manière ciblée etefficace.

la création d'un corps européengarde-frontières et garde-côtesDans son discours sur l'état de l'union deseptembre 2015 consacré principalementà la crise des migrants, le président de laCommission européenne Jean-ClaudeJuncker a annoncé que la Commissionproposerait avant la fin de l'année « des

mesures ambitieuses en vue de mettre en

place un corps européen de garde-

frontières et de garde-côtes ».

Le 14 septembre 2016, le Conseil aapprouvé de manière définitive la créationdu corps européen de garde-frontières etde garde-côtes3. Ce corps est composédes autorités nationales responsables desmissions garde-côtes4 et des troisagences européennes compétentes:agence européenne de sécurité maritime,agence européenne de contrôle despêches et agence européenne garde-

douanières, politique de recherche etd'innovation,

– la politique de l'union européenne enmatière de coopération et d'aide audéveloppement en faveur des pays tiers,

– la politique étrangère et de sécuritécommune,

– les politiques étrangères et de défensedes états membres.

La stratégie est déclinée par un plan de130 actions réparties en 5 domainesprioritaires d'action :

– la politique extérieure,

– l'échange d'information, comprenantnotamment le programme CISEmentionné précédemment,

– le développement et la coordination descapacités,

– la protection des infrastructurescritiques et la gestion de crise,

– la formation, la recherche et l'innovation.

La stratégie ne modifie pas la répartitiondes compétences entre les étatsmembres et l'union, pas plus qu'elle necrée de dispositif décisionnel,organisationnel ou budgétaire nouveau.La mise en œuvre de la stratégies'effectue à cadre constant en visant lameilleure mobilisation des outils existants.Elle constitue ainsi une responsabilitéconjointe des états membres et desorganes de l'union: Conseil, Commission,

international

LES DéVELOPPEmEnTS DE LA POLITIQuE EuROPéEnnE DE SuRVEILLAnCE mARITImE

Revue de la Gendarmerie Nationale 1 er trimestre 2017

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page10

frontières et garde-côtes (remplaçantFROnTEX).

Le corps européen garde-frontières etgarde-côtes prévoit notamment unrenforcement de la coopération entre lesagences européennes afin de mieuxsoutenir les autorités des états membresdans l'exercice de leurs missions. Lesdomaines de coopération sont lessuivants:

– partage et analyse de l'informationcollectée dans les différents systèmeseuropéens utilisés pour le suivi du traficmaritime (SafeSeanet), la surveillancedes frontières (EuROSuR) et le contrôledes pêches,

– mise à disposition de moyens desurveillance de pointe (drones, senseursinnovants),

– offre de formation et de programmesd'échanges de personnels,

– soutien aux états membres pour la

coordination d'opérations desurveillance,

perspectivesAmorcée en 2007, la politique de l'unionpour promouvoir une surveillancemaritime intégrée a fortement progressédepuis. Elle vise à apporter une plus-valuecollective à un défi que rencontrent tousles états membres : faire face des risqueset menaces multiples, interconnectés etsouvent transnationaux avec desressources limitées.

Cette approche intégrée de la surveillancemaritime ne vise pas à faire table rase despolitiques sectorielles existantes ni àmodifier la répartition des compétencesentre l'union européenne et les étatsmembres. Au contraire, elle s'appuie surles politiques, les autorités et lesprocédures de décision en place auniveau national et européen avec pourobjectif d'en tirer le meilleur parti. Ladimension humaine, c’est-à-dire lacapacité à surmonter les barrièresadministratives, culturelles etpsychologiques constitue trèsprobablement la clé du succès de cetteapproche globale de la surveillancemaritime.

111er trimestre 2017 Revue de la Gendarmerie Nationale

international

LES DéVELOPPEmEnTS DE LA POLITIQuE EuROPéEnnE DE SuRVEILLAnCE mARITImE

Le corps européen de garde-frontières et de

garde-côtes sans empiéter sur les prérogatives

nationales permettra une coordination des

moyens pour la mise en oeuvre d'une stratégie

européenne.

©u

lf A

nder

sso

n/K

ustb

evak

ning

en

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page11

doSSier

12 Revue de la Gendarmerie Nationale 1er trimestre 2017

les enjeux de la sûreté aéroportuaire59

par Emmanuelle Sansot

la douane, un acteur majeur de la sûretéaéroportuaire 65

entretien avec Xavie Pascual

la formation, un contributeur importantde la sûreté aéroportuaire 71

par Charlotte Brunet-Ricch

la multi-biométrie : l'avenir du contrôle aux frontières 75

par Luc Tombal

Sûreté aéroportuaire et gestion des flux 81

par mourad Dahmani

missions et engagements des forcesaériennes d'Île-de-france 87

par Jean-François Gauchery

le système de captation d’image embarqué 91

par Sébastien Clerbout

sûretés aérienne et maritime

l'analyse de sûreté du transport maritime 13

par Christophe Bégard

la mer, eldoradodes cybercriminels ? 21

par Florian manet

le cluster maritime français et cybersécurité 29

entretien avec Frédéric moncany de Saint-Aignan

Big data et sécurité maritime, une réalité 33

par Stéphane Claisse

Spationav, un système de surveillance 39

par Hubert Sansot

Sociétés privées de sûreté maritime etpartenariats opérationnels 45

par Thierry Houette

grands aéroports, réorganisation desservices de l’état 53

entretien avec Philippe Riffaut

la gta est l'expression d’une expertise en matière de sûretéaéroportuaire 55

entretien avec Francis Formell

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page12

L'analyse de sûreté du transport maritime

Plus de 90 % du volume internationaldes échanges commerciaux emprunte lavoie maritime. Cette mondialisation s’esten grande partie confondue avec lamaritimisation du monde1

particulièrement vulnérable auxmenaces et activités illicites. Lagendarmerie maritime notamment parson dispositif de sûreté maritime etportuaire participe à l'action de l’État enmer. Outre le contrôle et la protectiondes acteurs principaux de l'économie

bleue : les portsfrançais et lesnavires en escalesdans nos ports, ellea développé unoutil, l'analyse desûreté qui lui permetde détecter, decibler les naviresd'intérêt et ainsid'orienter l'action deses unités.

Pune économie bleueparticulièrement vulnérable auxmenaces et activités illicites

Les échangesmondiaux favorisentl’expansion desactivités illicites ou

terroristes. Les espaces maritimes, leurimmensité et le développement desactivités offrent d’infinies opportunités dedissimulation. L’Office des nations uniescontre la drogue et le crime (OnuDC)estime que les commerces illicitesreprésentent 7 % des exportationsmondiales de marchandises. Cesdernières s’effectuant, pour l’essentiel,par voie maritime, on mesure ainsil’importance de la corruption des flux.

Les échanges sont particulièrementdépendants de la sécurité des routesmaritimes et des passages stratégiques.La sûreté du transport maritime a étéaffectée par la résurgence de la piraterieet du brigandage maritime, depuis le

(1) Cf. rapport d’informationdu Sénat n° 674 du 17 juillet2012 - maritimisation : laFrance face à la nouvellegéopolitique des océans.

doSSier

13

par Christophe BégarD

1er trimestre 2017 Revue de la Gendarmerie Nationale

ChristopheBégarD chef d'escadronchef du bureau de lacoordination desopérations, du renseignement et de lapolice judiciaire commandement de lagendarmerie maritime.

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page13

début des années 1990, en particulier enAsie du Sud-Est, dans le golfe d’Aden etdans le golfe de Guinée. Le terrorismemaritime prend une nouvelle acuité du faitdu développement de la menacedjihadiste, de celle qui pèse sur letransport de passagers et d'une porositéplus grande avec d'autres pratiquesillicites (piraterie, trafics d’armes, destupéfiants ou de migrants,cyberattaques…). L’une des principalescauses de développement des activitésillégales réside dans la faiblesse decertains états et dans leur incapacité àcontrôler leurs territoires terrestres etmaritimes. La France possède ledeuxième plus grand domaine maritime(ZEE) avec 11 millions de km² et 18 500km de côtes. Le territoire national peutêtre ciblé depuis la mer. Les ports et leursinstallations portuaires sont des interfacesmer-terre par excellence. La neutralisationde ces véritables points nodaux irriguantla France et l’Europe aurait desconséquences économiquessignificatives. C’est le cas des portscouvrant l’essentiel de nos importationsen produits pétroliers ou de nos échangescommerciaux, en vrac ou conteneurisés.De plus, des installations à haut risque,comme les terminaux gaziers ouchimiquiers, sont des cibles potentiellesau même titre que ceux recevant lesnavires de croisière ou les navires-rouliersà passagers. Plusieurs infrastructures

critiques2 sontégalementimplantées le long dulittoral métropolitain

(2) Bases navales, centralesnucléaires, sites SEVESO,centre spatial de Kourou,aéroports internationaux(nice, marseille, Ajaccio,Tahiti, La Réunion,

et ultramarin. La protection de tous cessites incombe au préfet maritime et aupréfet de département dans leurs zonesde compétences.

une analyse de sûreté, pierreangulaire du dispositif de sûreté de lagendarmerie maritimeDans la stratégie nationale de sûreté des

espaces maritimes3,le premier ministrerappelle que « La

France, forte de

l’étendue de ses espaces maritimes

métropolitain et ultramarin, doit faire face

à des enjeux croissants pour y exercer sa

souveraineté et en assurer la surveillance,

contrôler les activités qui s’y déroulent et

les protéger durablement au service de

l’économie bleue.

Dans un contexte géostratégique tendu,

la sûreté de nos espaces et, plus

largement la sûreté de la haute mer,

constitue un défi majeur face à de

nombreuses menaces et activités illicites :

piraterie, terrorisme, attaques

informatiques, trafics de tous ordres,

pêche illégale, pollution… ».

Les mesures du plan VIGIPIRATE et ducode ISPS participent à la prévention. Laprotection des navires commence dansles ports, notamment lors desavitaillements et de l'embarquement despassagers ou des marchandises. LesPelotons de sûreté maritime et portuaire(PmSP) y contribuent et leur déploiementdans les Ports de commerce d'intérêtmajeur (PCIm) et les grands ports

(3) Déclinaison française dela stratégie de sûretémaritime de l'unioneuropéenne.martinique,mayotte, Saint-Pierre-et-miquelon…).

14 Revue de la Gendarmerie Nationale 1 er trimestre 2017

doSSier

L'AnALySE DE SûRETé Du TRAnSPORT mARITImE

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page14

militaires constituent le pivot de laréponse opérationnelle dans le cadre du

continuum sécuritémer-terre et défense-sécurité intérieure4.

Le contrôle audépart, en route ou à

destination est privilégié selon le type devecteur. Il repose principalement sur leciblage ou le renseignement compte tenudu développement de nouveaux outils dedétection et de suivi des activitésmaritimes, de l’amélioration du partage etde l’analyse du renseignement maritime.Le dispositif de sûreté maritime etportuaire développé depuis 10 ans par lagendarmerie maritime repose sur lapriorité « ciblage/renseignement » autravers d'une analyse de sûreté encorrélation avec des capacités desécurisation, de contrôle et d'interventionsur les navires en escale.

Chaque année, des dizaines de milliers denavires de commerce font escale dans lesports de commerce français (métropole etoutre-mer). L'action de la gendarmeriemaritime nécessite soit de protéger lenavire pendant son escale (escorte denavire, patrouilles de surveillance…) soitde se préserver d'une unité qui peut servirde vecteur d'introduction sur le territoirenational d'objets illicites, de personnesmalintentionnées ou en situationirrégulière (surveillance discrète, contrôlede navire...).

Le contrôle de tous les navires n'étantpas réalisable et réaliste, la gendarmerie

(4) Grands ports d'intérêtmajeur : Le Havre (2006),Port-de-Bouc (2009),marseille (2010), Dunkerque(2017), Calais et nantes-Saint-nazaire (2018) ;Grands ports militaires :Cherbourg, Brest et Toulon.

maritime effectue une analyse de sûreté(dite ciblage) de tous les navires enescale. Ce processus, qui s'apparente àun profilage de navires de commerceprésentant un intérêt en matière desûreté, repose sur une organisationdédiée.

les informations nécessaires àl'analyse de sûretéLes états contractants à la Convention

SOLAS5 peuventexiger d'un navire

ayant l’intention d’entrer dans un de leursports la fourniture de renseignementspermettant de s’assurer que ce naviresatisfait aux mesures spéciales pourrenforcer la sûreté maritime (chapitre XI-2,règle 9). Le règlement européen725/2004 dispose que les états membresde l’union européenne ont obligationd’exiger des navires soumis au code ISPSla fourniture des renseignements desûreté et d’analyser, dans la mesurenécessaire, les renseignements fournis.Ainsi, tout navire doit notifier son arrivéeau moins 24 heures à l’avance ou, au plustard, au départ du port précédent si la

(5) Safety Of Life At Sea

15

terminologie

La sûreté maritime englobe la prévention et lalutte contre tous actes illicites à l’encontre dunavire, de son équipage et de ses passagersou à l’encontre des installations portuaires.Quant à la sécurité maritime, elle désigne laprévention des risques accidentels ou naturelset la lutte contre les sinistres, quelle que soitleur origine, à bord des navires ou dans lesports.

1er trimestre 2017 Revue de la Gendarmerie Nationale

doSSier

L'AnALySE DE SûRETé Du TRAnSPORT mARITImE

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page15

durée du voyage est inférieure à ce délai(DE2002/59). Ce préavis d’escale entraînede facto la constitution de l’escale dans lesystème portuaire. Le dossier d’escale estcomposé des formulaires suivants :

• FAL1 (Déclaration générale),

• FAL5 (Liste de l’équipage),

• FAL6 (Liste des passagers),

• FAL7 (manifeste de marchandisesdangereuses)

• Déclaration des déchets d’exploitationet des résidus de cargaison desnavires (Waste)

• Déclaration de sûreté (ISPS)

• Déclaration maritime de santé (DmS).

En vue de simplifier la transmission desformalités déclaratives à l’entrée et à lasortie des ports des états membres, ladirective européenne 2010/65 prescrit ladématérialisation de la transmission desdonnées liées aux escales. Elle imposeaux états membres la mise en place d’unguichet unique pour la transmission desformalités dans un format structuré(formulaires FAL de l’OmI) exploitablepour un traitement informatique. Leguichet unique portuaire (GuP) français,en cours de développement par le

secrétariat d'état auxtransports6, devraitêtre opérationneldans les prochains

mois et sera un facilitateur pour le travailde ciblage et de criblage desadministrations concernées (gendarmeriemaritime, douane, police aux frontières).

(6) La France accuse unretard au regard d'uneapplication initialementprévue au 1er juin 2015

16

le processus d'analyse de sûreté Ce dossier d'escale constitue la donnéede base de l’analyse réalisée par lagendarmerie maritime. À partir de cesdonnées, l'analyste (le cibleur) suit unprocessus qui va lui permettre d'évaluertous les navires en escale en fonction decritères définis par la gendarmeriemaritime à partir des menaces qui pèsentsur le transport maritime :

Revue de la Gendarmerie Nationale 1 er trimestre 2017

le conSignataire detranSport et l'agentmaritime

Le consignataire est le mandataire salarié del’armateur. Il agit au nom et pour le compte deson mandant, l’armateur, pour les besoins dunavire et de ce qu’il transporte. Il effectuetoutes les opérations que l’armateurexécuterait lui-même s’il était sur place ouauxquelles le capitaine pourrait procéder. Audépart, il réceptionne la marchandise et émetles connaissements ; à l’arrivée, il la livre audestinataire. Il pourvoit aux besoins normauxdu navire et de l’expédition, prépare l’escale,assiste le navire pendant l’escale, gère tous lesproblèmes consécutifs à l’escale. Il assure lagestion des supports ou unités de transportmultimodaux de la marchandise (conteneurs,remorques routières, remorques esclaves…)pour le compte de son armateur. Il reçoit tousactes judiciaires ou extra judiciaires destinés àl’armateur que le capitaine est habilité àrecevoir et il accomplit toute autre missionconfiée par l’armateur.Le consignataire peut être également agentmaritime. Pour cette fonction, il est notammentchargé de la négociation et la conclusion descontrats, de la gestion des finances, de larecherche de fret, de la mise en place d'unepolitique commerciale, de contacts avec laclientèle, de relations avec les autorités encharge des problèmes maritimes et ce, dans lazone qui le concerne. L'étendue de sonpouvoir de représentation est déterminée parle contrat de mandat signé par l'armateur(agents portuaires, agents généraux, etc.).

doSSier

L'AnALySE DE SûRETé Du TRAnSPORT mARITImE

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page16

- le type de navire (porte-conteneurs, pétrolier,chimiquier, RO/RO,vraquier, navire àpassagers…),

- la fonction du navire(long courrier, feedering,tramping…),

- le pavillon et l'armateur du navire,

- les ports de provenance et dedestination du navire,

- l'interface du navire lors de son escale(port, zone de mouillage, installationportuaire),

- l'historique dunavire (propriétaire,déficiences…),

- la fiabilité desdocuments transmispar le navire (validité,authenticité desdocuments)…

L'analyste crible lenavire, l'équipage etles passagers dansles bases dedonnées nationales,européennes ouinternationales. Sinécessaire, une

vérification des documents de lacargaison (connaissement7, manifeste8)peut être effectuée.

Ainsi, sur la base des renseignementsrecueillis et des investigations effectuées,

(7) Contrat par lequel unecompagnie de transportsmaritimes atteste qu'elle areçu des marchandises àbord d'un bateau (avec enparticulier mention de leurnature, nombre, poids,marque, le nom dutransporteur et dudestinataire, les lieuxd'embarquement et dedestination, le prix dutransport) et par lequel elles'engage à les remettre àleur destination, dans l'étatoù elle les a reçues, sousréserve de périls oud'accidents en mer.

(8) Le manifeste est undocument de transport quirécapitule la totalité desmarchandises ou despassagers chargés dans uneunité de transport pour untrajet donné. C'est undocument de bord quiaccompagne le vecteur toutau long du voyage, pour lesdifférents contrôlesadministratifs ou douaniers.

l'analyste peut identifier un navire, uneligne, un équipage, une cargaison…susceptible de nuire à la sûreté etinformer en temps réel les autoritéshiérarchiques (préfet terrestre et maritime)voire d'autres administrations (douane,centre de sécurité des navires, police auxfrontières…).

les acteurs de l'analyse de sûretéInitialement limitée aux ports decommerce d'implantation des pelotons desûreté maritime et portuaire (civil et

militaire)9, l'analysede sûreté estdorénavant réaliséepar les gendarmesmaritimes desCentres d'opérationset de renseignementde la gendarmeriemaritime(CORGmAR)10 et le

Centre de renseignement de lagendarmerie maritime (CREnSGmAR).

La Cellule d'analyse de sûreté etd'évaluation des menaces (CEmAS) desCORGmAR assure le ciblage des naviresde chaque façade maritime. Le centre derenseignement de la gendarmeriemaritime analyse les navires en escale

(9) Le Havre, marseille,Cherbourg, Brest et Toulon.

(10) Après uneexpérimentation menée enméditerranée, les GEROm(groupe d'exploitation durenseignement opérationnelmaritime) des groupementsde gendarmerie maritime ontété transformés enCORGmAR (centred'opérations et derenseignement de lagendarmerie maritime) le1er avril 2016.

171er trimestre 2017 Revue de la Gendarmerie Nationale

Analyse de sûreté detous les navires en escale

CORGMAR CHERBOURG Façade maritime Manche Mer du Nord

CORGMAR BREST Façade maritime Atlantique

CORGMAR TOULON Façade maritime Méditerranée

CRENSGMAR HOUILLESTous les ports en collaboration avecles CORGMAR et les PSMP + outre-mer

doSSier

L'AnALySE DE SûRETé Du TRAnSPORT mARITImE

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page17

18

• LLOyD's, base de données des naviresde la société de classification maritimebritannique,

• EQuASIS, base de données regroupantdes informations concernant la sécuritédes navires,

• AIS marine trafic, vessel finder11…

• Bases de données judiciaires,administratives et documentairesnationales, européennes etinternationales.

l'analyse de sûreté, outild'orientation de l'action de lagendarmerie maritime

Cette analyse desûreté permet auxéchelons decommandement

d'orienter l'action des unités degendarmerie maritime. Pour chaquenavire d'intérêt et selon la menace(terrorisme, trafic illicite, clandestins…), undossier d'analyse de sûreté identifie lesactions de sécurisation et de contrôle àmener par les unités : surveillancediscrète, contrôle élémentaire, contrôleapprofondi, visite de coque, emploi deséquipes cynophiles, de référents fraudedocumentaire mais aussi dispositifd'escorte de navire, d'équipe deprotection des navires à passagers… LeCORG constitue également le centreopérationnel permettant de déclencher lescapacités d'intervention de lagendarmerie maritime.

des capacités de sécurisationL'action des PSmP12, unique en Europe,

(11) Logiciel gratuit de suivides navires par leurscoordonnées AIS

(12) Peloton de Sûretémaritime et Portuaire

dans les ports d'outre-mer et anime auniveau national cette fonction pour lecommandant de la gendarmerie maritime.Le centre de renseignement et lesCEmAS travaillent en collaboration etéchangent leurs informations avec lesautres services de renseignement, depolice, de la douane et de la défense….

les outils utiles à l'analyse de sûretéPour réaliser cette mission, les analystesdes CEmAS et du centre derenseignement disposent de nombreuxoutils :

• les logiciels portuaires de gestion desescales, à terme le guichet uniqueportuaire (GuP) ;

• le système SPATIOnAV V2, système desurveillance en temps réel desapproches maritimes ;

• ImDate, système intégré de surveillancemaritime de l'agence européenne desécurité maritime (EmSA),

Revue de la Gendarmerie Nationale 1 er trimestre 2017

Carte des principales installations et activités

littorales à protéger et positionnement des

PSMP.

Gen

dar

mer

ie m

ariti

me

doSSier

L'AnALySE DE SûRETé Du TRAnSPORT mARITImE

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page18

est reconnue aujourd'hui par le mondemaritime et les autorités d'emploi, comptetenu de leur expertise (technicitésdétenues, formation et entraînement desmilitaires) et du spectre des missionsmilitaires et civiles réalisées : équipescynophiles explosifs, armes et munitions,équipes subaquatiques, capacitésReconedex et de fouille des navires. Cesunités disposent de moyens spécifiqueset adaptés afin de réaliser leur contratopérationnel. Trois nouvelles unités serontcréées en 2017 et 2018 pour renforcer lasûreté des ports de Dunkerque, Calais etnantes-Saint-nazaire.

Les PSmP participent, seuls ou avecd'autres services de l’état (douane, policeaux frontières, centre de sécurité desnavires…), à la sécurisation des ports pardes patrouilles maritimes et terrestres,des navires à passagers àl'embarquement et au débarquement, aublanchiment de quai lors d'escale denavires sensibles, à la sensibilisation desacteurs du transport maritime à lamenace terroriste et à la radicalisation.Depuis le 1er août, dans le cadre durenforcement de la sûreté du transport àpassagers, les PSmP participent, avec leconcours de la marine, à la sécurisationen mer des navires à passagers parl'embarquement d'équipes de protectiondes navires à passagers (EPnAP) descompagnies françaises ayant passé uneconvention avec l’état français(représenté par la marine nationale). Lasélection des navires à passagers quiembarquent une EPnAP est décidée parle préfet maritime sur proposition du

groupement de gendarmerie maritime(CORGmAR/CEmAS).

des capacités de contrôle

Si les contrôles élémentaires peuvent êtreréalisés par toutes les unités degendarmerie maritime, les contrôlesapprofondis dits fouilles de sûreté, nesont réalisés que par les PSmP qui sontformés et équipés. Chaque contrôle estprécédé de l'envoi par le CORGmAR(CEmAS) d'un dossier d'analyse desûreté. À l’issue du contrôle, lesrenseignements obtenus sont centralisésau niveau des CORGmAR et partagésavec les services de renseignement maisaussi les autres services de l’état chargésdes contrôles des navires voire despartenaires étrangers dans le cadre d'unecoopération policière internationale eteuropéenne. Ainsi, dans le cadre duréseau Aquapol (coopération policièreeuropéenne liée au milieu maritime etfluviale), les priorités d'action des paysparticipants visent le renforcement de la

19

code iSpS

« International Ship and Port facility Security » -Code de sûreté des navires et des installationsportuaires annexé à la Convention pour lasauvegarde de la vie humaine en mer (SOLAS)renforcé par le règlement (CE) n ° 725/2004 et,pour les ports, la directive 2005/65 (CE).Décidée par le Premier ministre, la mise enoeuvre des mesures repose sur les opérateursprivés, l’État (en qualité d’autorité de sûretémaritime et portuaire et de point de contactpour l’OMI), ses représentants locaux et lesadministrations compétentes. Ces mesuresvisent à prévenir les menaces et en limiter lesimpacts.

1er trimestre 2017 Revue de la Gendarmerie Nationale

doSSier

L'AnALySE DE SûRETé Du TRAnSPORT mARITImE

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page19

20

libre-échange, le tourisme et le bon état

écologique de l'environnement marin »14.La gendarmerie maritime contribue auniveau national et européen à renforcer lasûreté du transport maritime grâce à sondispositif maritime et portuaire. L'analysede sûreté permet aux échelons decommandement d'orienter la réponseopérationnelle face aux menaces quipèsent ou qui viennent des navires enescale. Des défis sont identifiés etconstituent des objectifs à moyen et longterme pour la gendarmerie maritime : lescybermenaces, le big data pour améliorerles capacités d'analyse de sûreté, lacoopération entre les services chargés dela sûreté des ports (identification desbonnes pratiques, standards communsde contrôle…).

sûreté et la lutte contre la radicalisationdans les ports et des marins decommerce.

des capacités d'intervention

Les PSmP, compte tenu de leurimplantation, sont des élémentsd'intervention de proximité capables des'engager et de se projeter dans un courtdélai pour répondre à un incident desûreté dans un port ou sur un navire.Pour faire face à l'évolution des modesd'action des terroristes, notamment à unetuerie de masse sur un navire à passagersdans un port ou à proximité immédiate dela côte, la gendarmerie maritime adéveloppé le concept de PSmP Espadon,se rapprochant du concept des PSIG

Sabre13 de lagendarmerienationale. Les PSmPagissent par uneaction des primo-engagés ou deprimo-intervenants,sur ordre ducommandant degroupement(CORGmAR), ensubsidiarité et dans

l'attente de l'arrivée d'unités spécialiséesen contre-terrorisme maritime (GIGn etcommandos marine).

« L'UE dépend de l'ouverture, de la

protection et de la sûreté des mers et des

océans pour son développement

économique, ses transports, sa sécurité

énergétique, ainsi que pour garantir le

(13) Les PSIG renforcés, ditsSabre, s’intègrent dans lecadre du Plan et de ladoctrine spécifiqued’intervention développéepar la gendarmerie pour faireface à tout type de crise. Ilssont disposés dans leszones les plus exposées auxtroubles graves à l’ordrepublic, en cohérence avecl’implantation des autresunités d’intervention, lesbrigades territoriales, maisaussi les unitésd’intervention spécialisée.

(14) Stratégie de sûretémaritime de l'unioneuropéenne, 11205/14 du24 juin 2014.

Revue de la Gendarmerie Nationale 1 er trimestre 2017

l’auteur

Christophe BÉGARD, chef d'escadron, occupeles fonctions de chef du bureau de lacoordination des opérations, durenseignement et de la police judiciaire aucommandement de la gendarmerie maritime. Ilest également le référent sûreté maritime etportuaire de la gendarmerie maritime.Antérieurement, il a été adjoint au chef de lasection Schengen Élargissement de l’Unioneuropéenne et programmes européens de2002 à 2006 à la DGGN, puis il a commandé etconduit l’expérimentation du 1er peloton desûreté maritime et portuaire, au Havre de 2006à 2008. De 2008 à 2013, il prend lecommandement et crée la compagnie degendarmerie maritime de Marseille avec pourmission principale de créer les PSMP du portde Marseille (Port-de-Bouc en 2009 etMarseille-Joliette en 2010). Au niveaueuropéen, il préside depuis 2016, le grouperégional Atlantique et mer du Nord du réseauAquapol (réseau des polices et gendarmeriesmaritimes européennes).

doSSier

L'AnALySE DE SûRETé Du TRAnSPORT mARITImE

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page20

La mer, eldorado des cybercriminels ?

En 2011, un rapport de l'ENISA1

dénonçait le déficit de prise en comptede la cybersécurité par les gens de meren affirmant que « la sensibilité à laproblématique (de cybersécurité) variede faible à inexistant ». Depuis, uneprise de conscience réelle des dangersde la marétique2 répond davantage auxenjeux d'une activité en pleindéveloppement au sein d'une économieglobalisée.

un espace de liberté vulnérableLa technologie assure, en effet, une

navigation en dépitdes élémentsnaturels et prévientaussi les risques decollision ou detalonnage dans desroutes maritimessurchargées. Humblepar nature, le marinsait aussi lamalveillance dont il

Epeut être la victimeà la mer. Certes, lepirate des mersdemeure une réalitécontemporaine maisil ne doit pas pourautant évacuer lecyberpirate quiconstitue - à n'en

pas douter - la menace prégnanteaujourd'hui. La démocratisation de lacyber-malveillance introduit une stratégiedu faible au fort renversée : descyberpirates, investissant quelquescentaines d'euros, sont en mesure decauser des préjudices s'élevant àplusieurs dizaines de millions d'euros etde provoquer une désorganisation desflux commerciaux internationaux dans lecontexte de la mondialisationéconomique.

La faible perception de la cyber-menaceapparaît paradoxale au vu del'interconnexion internationale qui

(1) L'EnISA ou Europeanunion Agency for networkand Information Security.Voir https://www.enisa.europa.eu/publications/cyber-security-aspects-in-the-maritime-sector-1

(2) La marétique, contractionentre maritime et numérique,désigne l'ensemble dessystèmes d'information etde traitement de donnéesrelatifs aux activitésmaritimes et portuaires.

doSSier

21

par FLorian manet

1er trimestre 2017 Revue de la Gendarmerie Nationale

FLorian manet

lieutenant-colonel degendarmerie, commandant la section derecherches de lagendarmerie maritime.

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page21

caractérise l'écosystème maritime étendude la sphère portuaire et del'omniprésence de la technologie au seinde l'univers professionnel dans lequelévolue un marin. L'univers technologiquemaritime s'est, notamment, construit au fildu temps, en se fondant sur la croyanceen une absolue sécurité apportée par la

technologie sans fil3,conçue pour œuvrerdans un circuitfermé, et sur lamultiplication desSCADA4 qui a réduitcorrélativement leséquipages à borddes navires5. Ainsi,des systèmesd'informationinteropérables etinterconnectés ausein du bord, commeavec d'autres naviresen mer ou encoreavec les installationsportuaires ont envahiles passerelles

comme les salles des machines. De plus,la complexité croissante des multiplessystèmes d'information a rendul'équipage dépendant de techniciensintervenant à distance depuis la terre,accroissant de fait les vulnérabilités. Àtitre d'illustration, en matière de navigationmaritime, apparaissent actuellement desbouées de balisage de nature virtuelle quiexploitent la technologie AIS. Elles

(3) En passerelle setrouvent de multiplessystèmes qui s'appuient surla technologie VHF tel quel'Automatic IdentificationSystem (ou AIS) ou, enmilieu portuaire, lestechnologies Portable Pilotunit ou PPu. Il s'agit desystèmes de positionnementde type local.

(4) Le SCADA (SupervisoryControl and DataAcquisition) est un systèmede télégestion à grandeéchelle permettant de traiteren temps réel un grandnombre de télémesures etde contrôler à distance desinstallations techniques. Lessystèmes SCADA ne sontpas spécifiques au domainemaritime et équipent denombreuses infrastructurescritiques.

(5) Le porte conteneurs CmACGm Bougainville disposede 27 membres d'équipagepour 400 mètres delongueur et près de 17 000boites.

produisent alors un écho virtuel similaire àcelui d'un AIS sur lesécrans ECDIS6 despasserelles,permettant, parexemple, de baliserun haut-fond.économiquement

très intéressantes, elles demandent desfrais réduits de maintenance sauf s'ilsrésultent d'une opération malveillante.

des enjeux fondamentaux pourl'humanitéLes cyber-menaces maritimes prennentplace dans un contexte de maritimisationd'une économie mondialisée etglobalisée. Plus que jamais, la puissanceéconomique passe par la mer qui

(6) ECDIS ou ElectronicCharts Display InformationSystem est un système devisualisation des cartesélectroniques etd'information qui permet devisualiser la position d'unmobile sur la représentationd'une carte à l'écran. Sonusage peut permettre de sepasser de la carte papier.

22 Revue de la Gendarmerie Nationale 1 er trimestre 2017

doSSier

LA mER, ELDORADO DES CyBERCRImInELS ?

leS chiffreS cléS de lamaritimiSation

90 % du commerce extérieur européenemprunte les mers90 % de la population mondiale vit à moins de100 kilomètres des côtes90 % des fonds marins ne sont pas exploités27 % de la production mondialed'hydrocarbure est issue d'un gisement off-shore150 millions de dollars : le prix du porteconteneur CMA CGM BOUGAINVILLE d'unecapacité de 17 700 EVP8

350 kilomètres, c'est l'équivalent ferroviaire dufret transporté par un porte conteneurs40 jours de navigation relient les ports deChine au Havre

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page22

s'impose par des avantagesconcurrentiels indiscutables (coût dutransport, bilan carbone, intermodalité,..).mieux encore, la terre accroît sadépendance au potentiel extraordinairedes richesses que la mer renferme(réserve alimentaire, énergétique..). Defait, les flux commerciaux internationauxempruntent de véritables autoroutes de lamer qui relient des hubs logistiquesinterconnectés et intermodaux, favorisés,en cela, par une incessante course augigantisme en matière de constructionnavale. Au-delà des seuls aspectséconomiques, les cyber-menacesmaritimes exercent une pressionenvironnementale et redessinent des

équilibresgéopolitiques7

pourtant établis.

un écosystème complexe générantune grande variété de ciblesConcrètement, les cyber-menacespeuvent se traduire par la perte decontrôle de la propulsion ou de lanavigation, ou encore celle d'informationscommerciales stratégiques. Exploitant lesvulnérabilités présentes dans la chaînemaritime et portuaire, particulièrementinterconnectée, des cybercriminelsdisposent d'une très large variété decibles : le vecteur maritime lui-même, sanavigation, l'équipage (négligences

(7) Le spectre d'un cyberblocus maritime n'est pas àécarter.

(8) EVP ou équivalent vingtpieds est une mesureinternationale deconteneurs.

professionnelles et communicationspersonnelles) et le fret transporté ( parexemple les balises de géolocalisationsde certains containers sensibles) sansnégliger, par ailleurs, l'écosystèmemaritime (points fixes terrestres – portspar leurs portiques de levage automatiséset connectés, les sémaphores, les phareset balises, - énergie maritimerenouvelable, exploitation de la mer...).

De fait, le cyberespace maritime désignesimultanément un théâtre des opérations,qui expose immédiatement et malgré eux,les gens de mer à des groupes criminelsbien souvent organisés et internationaux,mais également un vecteur qui permetaux cybercriminels d'exprimer leurrevendication ou leur avidité.

un chiffre noirLa réalité de la cyber délinquanceaffectant le milieu maritime est d'autantplus difficile à estimer que les victimespeinent à porter plainte par crainte d'unrisque d'atteinte à leur image, par unsentiment d'impuissance à obtenir uneréparation du préjudice ou simplementpar honte. Ce chiffre noir n'aide pas àaméliorer la prise en compte de ce risqueparticulier même si les assureursmaritimes proposent désormais desgaranties dans leur contrat.

Les cybercriminels sont de natures trèsdiverses: états étrangers, « hacktivistes »,groupes criminels, mouvementsterroristes ou concurrents. mais tous sont

231er trimestre 2017 Revue de la Gendarmerie Nationale

doSSier

LA mER, ELDORADO DES CyBERCRImInELS ?

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page23

animés d'un même but : obtenir dupouvoir ou de l'argent. L'environnementmaritime leur offre une caisse derésonance sans commune mesure.

une révolution dans le riskassessment maritimeLes cyber-menaces constituentvéritablement une révolution dansl'évaluation des risques par les gens demer. Traditionnellement, les risquesencourus au cours d'une navigationrésultaient principalement de conditionsde mer ou météorologiques défavorables,d'avaries mécaniques et de collisions,volontaires ou non, avec d'autres naviresou enfin, d'actes de piraterie.

Aujourd'hui, le cyber impose une menaceterrestre permanente exercée sur lanavigation alors même que le navireévolue au milieu des océans, loin descôtes. L'action cyber-malveillante peutêtre, en effet, déclenchée à distancedepuis la terre ou bien encore intégréedans les systèmes d'information lorsd'une escale avant de se concrétiserensuite à la mer selon les plans criminels.

Les escales sontvéritablementidentifiées commedes points defaiblesses de la

supply chain9 de nos économies.

L'impact de ces cyber-menaces sur nossociétés est à la mesure du gigantisme dela construction navale contemporaine. Il

(9) Le supply chainmanagement est la gestionde l’ensemble des maillons(achats, approvisionnement,transport, manutention, etc.)qui constituent la chaînelogistiqued’approvisionnement.

24

n'est guère utile d'insister davantage surles effets produits par un dérèglementmalveillant d'un SCADA à bord d'unporte-conteneurs d'une capacité de20 000 EVP (conteneurs) ou d'un navire àpassagers possédant à son bord près de8000 personnes et renfermant plusieurstonnes d'hydrocarbure et d'hydrauliques.

À la différence destransports guidés10

qui permettent delocaliser à coup sûrl'événement et sesconséquencesconcrètes, lanavigation maritimeoffre d'innombrablespossibilités, ce quiaccroît, parconséquent, lacomplexité de lagestion de crise de

tels agissements criminels.

des initiatives nationales àcoordonnerSous l'égide de l'Organisation maritimeinternationale, les acteurs du mondemaritime se sont emparés du sujet11.Ainsi, un livre blanc sur la cyber sécuritésynthétisant les travaux de cinqassociations d'armateurs a éténotamment rédigé en collaboration avecl'association internationale des assureursmaritimes (IumI).

une prise de conscience est aussiobservée dans de nombreuses nations.

(10) Les transports guidésrassemblent les modes detransport type ferroviaire. En2008, un hacker étaitparvenu à faire dérailler untramway exploité à Lodz enPologne. Des virusparalysent régulièrement desrames de train et de métro àtravers le monde.

(11) un livre blanc sur lacybercriminalité maritime esten cours de rédaction ausein de l'organisationmaritime internationale.

(12) Loi n° 2013 – 1168 du18/12/2013 relative à laprogrammation militaire pourles années 2014-2019 (Article 22 définit desdisposition spécifiques à lasécurité des systèmesd'information).

Revue de la Gendarmerie Nationale 1 er trimestre 2017

doSSier

LA mER, ELDORADO DES CyBERCRImInELS ?

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page24

Au-delà d'une réglementation12

appropriée, une organisationnationale française dédiée estd'ores et déjà mise sur pied.L'amiral Coustillières, officiergénéral cyber, issu de la marinenationale, a des attributionstransverses à tout l'état-major desarmées, au sein de « l'EmACyber ». Les structures mises enplace par le gouvernements'appuient, en matière maritime,sur l'expertise combinée du

CALID13 et delagendarmeriemaritime. Lacybersécuritéest alorsdéveloppéesous undouble angle.Tout d'abord,un volet

technique se développe au traversnotamment de la recherche, àl'image des centres de recherchesde l'école navale ou de l’écolenationale supérieure maritimecomme au sein d'entreprises.Ensuite, une action à destinationdu management est menéesimultanément au sein desorganisations maritimes. À ce titre,la marine nationale intègresystématiquement les cyber-menaces dans le contrôle de la

(13) Le CALID ou Centred'analyse de LutteInformatique Défensive estplacé sous les ordres del'OG CyBER.

(14) Le COmInFORmrassemble les praticiens etles experts de la cybersécurité au sein de la marinenationale.

(15) Ces rencontresparlementaires cybersécurité et milieu maritimeont été organisées pour lapremière fois le 12 février2015.

251er trimestre 2017 Revue de la Gendarmerie Nationale

doSSier

LA mER, ELDORADO DES CyBERCRImInELS ?

une menace cyBernétiquemaritime réelle

- des recherches menées dans une université texaneont illustré la vulnérabilité du système de navigationmaritime embarquée : le cap d'un navire peut êtrechangé à l'insu du bord en interférant le signal GPS detelle sorte que les instruments de navigation prennentpour référence une position erronée du navire,- des hackers ont pénétré, en 2011, les systèmesd'information d'un grand port nord européen encharge de la gestion des conteneurs dans le but desoustraire au contrôle douaniers des conteneurschargés de produits stupéfiants,- des attaques type déni de service portées sur lessystèmes d'information portuaires comme destentatives d'intrusion via des réseaux sans fil,- des pirates somaliens ont eu recours, en 2011, auxservices de hackers pour obtenir des informationsrelatives aux navires dans le golfe d'Aden ainsi qu'àleur cargaisons. Cela a donné lieu à au moins un acteavéré de piraterie,- un hacker a perturbé, en 2014, le réglage del'assiette d'une plate-forme pétrolière exploitée aularge de l'Afrique, entraînant sa fermeture temporaire,une éolienne alimentant en énergie l’île d'Ouessant aété piratée en 2015.– escroqueries aux achats frauduleux de billets(croisières) par carte bancaire sur Internet. On peutprendre en référence les opérations coordonnéesd'Europol pour lutter contre de tels escroqueries dansle domaine des billets d'avion (gendarmerie destransports aériens), qui génèrent des millions d'eurosde préjudice...

D'autres exemples dignes d'intérêt :

https://www.blackhat.com/docs/asia-14/materials/Balduzzi/Asia-14-Balduzzi-AIS-Exposed-Understanding-Vulnerabilities-And-Attacks.pdf

https://www.blackhat.com/docs/us-14/materials/us-14-Santamarta-SATCOM-Terminals-Hacking-By-Air-Sea-And-Land-WP.pdf

http://www.blackhatworld.com/seo/bypass-high-internet-rates-on-cruise-ships.555415/

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page25

capacitéopérationnelle de sesbâtiments toutcomme elle anime unséminaire annuel14. Al'image desrencontresparlementaires15

annuelles, lamobilisation desgens de mer16 setraduit par un fortpartenariat public-

privé fondé sur des échanges de bonnespratiques et des actions de sensibilisationsous l'égide de l'AnSSI.

(16) À l'image des groupesde travail existant au sein duGICAn (Groupement desIndustries de Construction etActivités navales) et duCluster maritime français.

(17) Le C3n assure troismissions : Il effectue desinvestigations judiciaires,anime le renseignementcriminel et donne un appuiopérationnel aux 2000enquêteurs spécialisés duréseau décentralisé« Cybergend ». Le C3n offreune capacité unique enFrance de rapprochement etidentification desauteurs/victimesapparaissant sur descontenuspédopornographiques(CnAIP).

26

demain, cap sur la cybersécuritémaritime?La sûreté du monde maritime exige uneimpulsion forte de la part des acteursrégionaux, nationaux et internationaux,de manière à motiver voire à contraindredes parties prenantes souvent timides surle sujet mais légitimement préoccupéespar des objectifs commerciaux au vu desengagements financiers colossaux déjàconsentis. une dynamique internationalecontraignante est fondamentale afin delimiter les effets d'une concurrencedéloyale au sein d'échanges globalisés.Régi par de multiples conventionsinternationales, le droit maritime pourrait

Revue de la Gendarmerie Nationale 1 er trimestre 2017

doSSier

LA mER, ELDORADO DES CyBERCRImInELS ?

La section de recherches de la gendarmerie maritime bénéficie de l'expertise de l'institution dont la

maîtrise des technologies numériques est confortée par des partenariats avec les grands opérateurs

privés et publics.

Gen

dar

mer

ie m

ariti

me.

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page26

27

produire un texte normatif spécifique ouinclure, par exemple, un volet cyber-

sécurité dans laconventionSOLAS18 ?

Dans cet effortcollectif, il s'agitaussi de promouvoirune meilleurecohérence entre

armateurs, constructeurs navals,fournisseurs de solutions et équipages demanière à concevoir des environnementsmaritimes cyber-secure. Cette démarchepeut naturellement s'enrichir descompétences et expériencesdéveloppées par la gendarmerie maritimedirectement confrontée à lacybercriminalité et point de contact avecles structures spécialisées du ministère del'Intérieur.

Enfin, la démarche de cyber sécuritémaritime repose avant toute chose sur lesépaules de l'homme d'équipage. Cedernier représente à la fois le maillonfaible, un cheval de Troie viral qui s'ignoreou non, et le maillon fort sur qui reposetous les espoirs de la résilience maritime.Il est celui qui, par son esprit critique etses compétences, détecte les anomaliesobservées entre la perception du réel etles données offertes par la machine.Développer des réflexes de

« cyberhygiène »,cloisonnant, parexemple, le VLAn19

(18) La convention SOLASou Safety of Life At See ouconvention internationale surla sauvegarde de la viehumaine en mer a étéadoptée en 1974. Elle définitdes normes en matière desécurité et de sûreté quis'imposent aux armateurs etqui font l’objet d'inspectionpar l'état du pavillon.

(19) VLAn ou virtual localarea network.

dit professionnel et celui dédié au« welfare », sécurisant le réseau wifi dubord, définissant rigoureusement lesdroits d’accès, administrateurs commeutilisateurs. Dans ce contexte, ladésignation au sein du bord un officier

1er trimestre 2017 Revue de la Gendarmerie Nationale

doSSier

LA mER, ELDORADO DES CyBERCRImInELS ?

la cellule d'inveStigationSnumériqueS maritimeS dela Section de rechercheSde la gendarmeriemaritime

Dotée de capacités judiciaires, la gendarmeriemaritime constitue la 5ème force de la Marinenationale. Forte de plus de 1000 militaires, elles'appuie sur un maillage littoral, métropolitaincomme ultramarin, qui lui permet d'apporterune réponse adaptée aux enjeux de sûretémaritime et portuaire en complémentarité desautres acteurs de l'action de l'état en mer.Elle constitue un acteur clé de la lutte contre

la cyber-malveillance maritime au travers de lacellule d'investigations numériques maritimesde la section de recherches de la gendarmeriemaritime. Ses enquêteurs « nouvellestechnologies » (NTECH) animent un réseau decorrespondants nouvelles technologies (C-NTECH) présents au sein de toutes les unitésdes groupements de gendarmerie maritime. Ilspossèdent des capacités à la fois légales ettechniques comme légales pour conduire descyber-patrouilles, pour exploiter tous supportsnumériques, relever des infractions à la loipénale en matière de cyber. Développant uneproximité avec les gens de mer, cette celluled'investigations judiciaires travaille en lienétroit avec le CALID et le C3N (centre de luttecontre les criminalités numériques)17

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page27

28

cyber formé pourrait constituer un premierpas symbolique d'une prise en compteeffective par la profession des cyber-risques.

Le chantier d'une cybermarétique secureest immense. néanmoins, les gens demer ont déjà connu au cours des sièclesd'autres révolutions fondamentales dansleur profession. Tenace et responsable, lemarin possède assurément les ressortsnécessaires pour créer de nouveauxmodes de fonctionnement afin de garantirune navigation sécurisée.

Revue de la Gendarmerie Nationale 1 er trimestre 2017

doSSier

LA mER, ELDORADO DES CyBERCRImInELS ?

l’auteur

Florian MANET, Lieutenant-colonel degendarmerie, commande la section derecherches de la gendarmerie maritime.Fortement impliqué dans la sûreté destransports, il a occupé les fonctions deconseiller gendarmerie du secrétaire généralde la SNCF de 2011 à 2015. Ces fonctionsparticulières ont confronté cet officier àl'ensemble des problématiques sûretéaffectant un opérateur d'importance vitale,agissant dans un cadre européen etinternational. A ce titre, il a, notamment, animé, au sein duClub des Dirigeants de Sûreté d'Entreprises,un groupe de travail inter-entreprisesassociant les forces de l'ordre, dédié à la luttecontre les vols de métaux.

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page28

Le Cluster maritime français et cybersécurité

qu'est ce que le cluster maritimefrançais ?

Le Cluster est une organisation quirassemble les acteurs du secteurmaritime, de l'industrie aux services, desorganismes de formation, desassociations, des collectivités... ainsi quela marine nationale. Il crée des synergiesentre les acteurs maritimes afin que toutel'économie puisse bénéficier des capacitésd'innovations et des opportunités debusiness qu'offrent les activités en mer.

comment l'activité maritime est-elleaffectée par la révolution numérique ?

La révolutionnumérique touchetous les secteurs del’économie, lemaritime n’est pasépargné. L’hommequi part en mers’appuie désormaissur de nouvellestechnologies. La liste

Qest longue, le marin d’aujourd’hui estde plus en plus dépendant dunumérique. Il doit donc placer saconfiance dans des systèmes qui ne letrahiront pas. Pour cela, la sécuriténumérique des outils qu’il utilise estune priorité.

Au-delà du navigant, cela concernetoute une sphère économiqueconnectée : les installations, la gestiondes transports maritimes, de lalogistique (supply chain), lesconstructions navales, les énergiesmarines, la surveillance maritime, lescomplexes oil&gas, métiers de« services »…

La sécurité numérique devient unenjeu fort pour une majoritéd’entreprises françaises bien que laprise de conscience soit encorerécente. Vecteur de la mondialisation,le secteur maritime transporte 90 %des marchandises. Il est donc vital

doSSier

29

entretien avec FréDériC monCany De saint-aignan

réalisé par FLORIAN MANET, commandant la section de recherches de la gendarmerie maritime

1er trimestre 2017 Revue de la Gendarmerie Nationale

FréDériCmonCany Desaint-aignan

président du clustermaritime français

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page29

pour notre monde globalisé... Il ne s'agitpas ici de lister les vulnérabilités desopérateurs maritimes, mais de soulignerl’urgente nécessité de prendre lesmesures adéquates pour protéger et

défendre les SI1, lesinfrastructuresréseaux et lesSCADA2.

(1) Systèmes d’Information

(2) Supervisory Control AndData Acquisition) SCADA est un système detélégestion permettant detraiter en temps réel destélémesures et de contrôlerà distance des installationstechniques.

quelles sont vos priorités en matière decybersécurité maritime ?

Je voudrais en citer trois :

Décider d’une véritable stratégie auplus haut niveau des entreprises etl’appliquer à tous les échelonsAprès avoir fixé les règles de sécurité,d’hygiène informatique et défini lesobjectifs en matière de politiquenumérique, les décisions qui serontprises devraient faire l’objet d’unesensibilisation élargie à tout lepersonnel. Le facteur humain est l’unedes clefs de cette stratégie de sécuriténumérique. Si l’homme est le principal

30 Revue de la Gendarmerie Nationale 1 er trimestre 2017

Le cluster crée des synergies entre les acteurs maritimes afin que toute l'économie puisse bénéficier

des capacités d'innovations et des opportunités de business qu'offrent les activités en mer.

Sirp

a-g

end

arm

erie

doSSier

LE CLuSTER mARITImE FRAnçAIS ET CyBERSéCuRITé

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page30

facteur de risque, il est également celuipar qui des solutions d’améliorationssont recherchées.

La mise en place d’une véritablestratégie numérique au sein desentreprises du maritime est unedécision de management du plus hautniveau. Aussi, il n’est pas anodin de

constater que lesCDO3 ont depuispeu leur place aucomité exécutifdes entreprises.

Dynamiser une gouvernancenationale et internationaleL’AnSSI4, dans le cadre de sa missiond’autorité nationale en matière desécurité et de défense des systèmesd’information, apporte naturellementson expertise et son assistancetechnique aux acteurs maritime,notamment au profit des opérateursd’importance vitale (OIV) .

Il faut parler de gouvernance à deuxautres strates: le niveau européen, autravers de l’Agence européennechargée de la sécurité des réseaux et

de l’information(EnISA5), mise enplace par laCommission

européenne, mais aussi au niveauinternational où l’Organisation maritime

(5) Elle a produit un rapporten 2011 intitulé « CyberSecurity Aspects in themaritime Sector ».

(3) Chief Digital Officer :Directeur de la StratégieDigitale.

(4) Autorité nationale enmatière de sécurité et dedéfense des systèmesd'information.

internationale (OmI) a récemmentexhorté ses membres à proposer à laprochaine session du Comité de lasécurité maritime (mSC) desrecommandations sur la cybersécuritémaritime.

Anticiper les changements :Pour prévoir les cybermenaces, il fautdéjà procéder à un état des lieux, unaudit des infrastructures, des systèmesd’informations (embarqués ou à terre),des modules de contrôle, bref de toutce qui compose une architectureinformatique au sein d’une entreprise.Lorsqu’il s’agit de construction àéchelle industrielle, avec desprogrammes longs parfois alors quel’informatique évolue sans cesse, nedevrait-on pas penser à travailler enamont, c’est à dire développer desproduits qui dès le départ intègrent unesécurité numérique intrinsèque. Pouranticiper les changements et lescyberattaques, la security by design,terme désormais retenu, doit être unepriorité des concepteurs. Plus encore,lorsque l’on commence à parler denavires autonomes, d’intelligenceartificielle…

Alors que le Conseil Interministériel dela mer du 22 octobre 2015 a approuvéla feuille de route cybersécuritémaritime et a mandaté l’AnSSI et laDAm6 pour la conduire, en associant leSecrétariat général de la mer dans le

311er trimestre 2017 Revue de la Gendarmerie Nationale

doSSier

LE CLuSTER mARITImE FRAnçAIS ET CyBERSéCuRITé

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page31

32

cadre du suivi desactions de lastratégie nationale de

sûreté des espaces maritimes, le Clustermaritime français anime un groupe detravail « cybersécurité maritime » quirassemble tous les acteurs maritimesconcernés.

C’est dès à présent qu’il nous fautréfléchir et travailler de concert entre état,industriels, utilisateurs et organisationsprofessionnelles pour une véritablestratégie maritime française de la sécuriténumérique.

(6) Direction des Affairesmaritimes

Revue de la Gendarmerie Nationale 1 er trimestre 2017

l’auteur

Officier de la marine marchande, FrédéricMONCANY de SAINT-AIGNAN préside leCluster Maritime Français depuis décembre2014. Il est très fortement investi dans lamaritimisation de notre société via desengagements associatifs, des cercles deréflexion comme le « laboratoire de la BlueSociety » ou encore au sein de nombreusesinstances comme le Conseil Supérieur de laMarine Marchande ou le Conseil Exécutifd’Armateurs de France. En parallèle de sesfonctions au Cluster maritime français, il estSenior Vice-Président de l’AssociationInternationale des Pilotes Maritimes et siègeà ce titre à l’Organisation maritimeInternationale.Il est également Capitaine de Frégate deRéserve (RCit) de la Marine nationale.

doSSier

LE CLuSTER mARITImE FRAnçAIS ET CyBERSéCuRITé

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page32

Big data et sécurité maritime, une réalité

Le trafic maritime et la viesubaquatique génèrent une multituded'informations qui, via la définitiond'algorithmes spécifiques, doiventfavoriser la compréhension de cetécosystème, l'aide à la décision et laprédiction d'événements. Pour cela, ilfaut déterminer la pertinence desmodes de stockage, d'analyse etd'appariement des données au seind'un Big Data maritime.

Des centaines de capteurs déployés parles centres de recherche en climatologie

sur des bouéestransmettent chaquejour des informationssur la qualité del’eau, sa salinité, satempérature, etc. etpermettent de prédireles événementsclimatiques demanière de plus en

Lplus précise. Des hydrophonesenregistrent les bruits dans les mers etocéans et détectent les activités sous-marines.

Porté par le CnRS, le projet mEuST, aularge de Toulon, développe des moyensparticuliers pour détecter les neutrinosdes antipodes qui interagissent dans lacroûte terrestre et produisent desparticules chargées, les « muons », quipénètrent dans la mer depuis le fond enémettant un flash de lumière bleutéeenregistrés par des capteurs répartis surun réseau au fond de la mer.

Ces dispositifs installés de manièrepermanente permettent d’obtenir desdonnées en continu et en temps réel.Cette possibilité ouvre des opportunitéssans précédent aux sciencesenvironnementales pour, par exemple,étudier l’évolution du climat et de lacirculation océanique, la faune desabysses, la biodiversité, la

doSSier

33

par stéphane CLaisse

1er trimestre 2017 Revue de la Gendarmerie Nationale

stéphane CLaisse

directeur adjoint du pôlemer méditerranéeingénieur en chef de2e classe des etudes ettechniques d’armement

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page33

géodynamique du bassin Ligure, lesrisques sismiques et les tsunamis. Ainsi,on peut suivre la consommationd’oxygène sur toute la colonne d’eauavec le dispositif « IODA », écouter lesmammifères marins et étudier leurscomportements et le suivi de leurspopulations, observer de manière nonintrusive des organismes profondsbioluminescents, étudier les relationsentre formation d’eau profonde etphénomènes climatiques, détecter destsunamis et les tremblements de terre…

Toutes ces informations sont stockéesdans des entrepôts de données, situésparfois en France, corrélées, fusionnées,traitées, optimisées pour générer denouvelles informations qui deviennentparfois pertinentes dans un autrecontexte que celui pour lequel elles ontété réalisées. C’est ainsi qu’on arrivedésormais à identifier le meilleur endroitpour installer des éoliennes, afin demaximiser la production d’énergie tout enréduisant les coûts…

et la sécurité dans tout cela ?Les nouveaux satellites reçoivent depuisquelque temps les données AIS1 desnavires et sont maintenant capablesd’identifier par radar, optique ouoptronique, les objets évoluant en mer. Laminiaturisation et l’optimisationénergétique font que l’on peut désormaisimaginer de nouvelles constellations desatellites, comme STELLA mARInA deTHALES ALEnIA SPACE, qui

rassembleront ettransmettront unemasse importante dedonnées recueilliessur des zonesétendues.

Il ne faut pas oublierque la ZEE française2

est la seconde,après celle desétats-unis et qu’unesurveillance de cettezone implique lamise en place denouveaux moyens.Les navires decommerce sont deplus en plus équipés

de senseurs performants leur permettantd’optimiser leur course et d’utiliser aumieux les courants marins et la météo.

Ils communiquent déjà entre eux pourremonter des alertes. On peut citer lesystème REPCET, développé parCHRISAR, qui permet d’alerter sur laprésence de mammifères marins sur unezone trafic maritime. utiliser les navires decommerce comme source de données,tout comme les autres sources ouvertes(OSInT), permettra de recueillir del’information dont la pertinencen’apparaîtra peut-être pas immédiatementmais qui prendra du sens aprèscorrélation avec une nouvelle information.

(1) « Automatic IdentificationSystem » signifie systèmeautomatique d’identificationdes navires. Développés dèsles années 2000, lestranspondeurs AIS de type« Classe A » ont été rendusobligatoires en 2002 pourtous les navires de transportde passagers et les naviresde commerce supérieurs à300 tonneaux. Associé àune station terrestre, l’AISpermet aux autoritésportuaires et aux organismesde sauvetage d’assister leservice de trafic des navires(VTS : Vessel Traffic Service)en réduisant les risques decollision dans leurs zones decouverture.

(2) une zone économiqueexclusive (ZEE) est, d'aprèsle droit de la mer, un espacemaritime sur lequel un étatcôtier exerce des droitssouverains en matièred'exploration et d'usage desressources

34 Revue de la Gendarmerie Nationale 1 er trimestre 2017

doSSier

BIG DATA ET SéCuRITé mARTImE, unE RéALITé

revue257V4.qxp_Mise en page 1 20/04/2017 09:42 Page34